القراصنة يستهدفون مقاولي الدفاع الحكوميين ببرمجيات خبيثة جديدة.

القراصنة يستهدفون مقاولي الدفاع الحكوميين ببرمجيات خبيثة جديدة

كشفت شركة مايكروسوفت مؤخرًا أن APT33، وهي مجموعة تجسس إلكتروني إيرانية تُعرف أيضًا باسم Peach Sandstorm أو HOLMIUM أو Refined Kitten، تستهدف شركات المقاولات الدفاعية في جميع أنحاء العالم ببرنامج ضار خلفي تم اكتشافه مؤخرًا يُسمى FalseFront. ويؤكد هذا الهجوم الموجه على التهديد المستمر الذي يشكله هؤلاء القراصنة المدعومون من الدولة على أمن التقنيات والمعلومات الحساسة.

ما هو الهجوم الخبيث الجديد "FalseFront" الذي يستخدم الباب الخلفي؟

FalseFront هو برنامج ضار خلفي مخصص يمنح عملاء APT33 إمكانية الوصول عن بُعد إلى الأنظمة المخترقة، مما يسمح لهم بتنفيذ البرامج وسرقة البيانات داخل الشبكات المصابة. وبمجرد سرقة البيانات، يتيح البرنامج نقل الملفات إلى خوادم القيادة والتحكم (C2) الخاصة به.

يمثل FalseFront تطوراً مقلقاً في قدرات APT33. تعود أول ملاحظة له في الواقع إلى أوائل نوفمبر 2023، مما يشير إلى أنه تطور حديث نسبياً. تسلط Microsoft الضوء أيضاً على أن تصميمه يتوافق مع تكتيكات APT33 السابقة، مما يشير إلى تحسين مستمر لمجموعة أدوات التجسس الإلكتروني الخاصة بهم.

القاعدة الصناعية الدفاعية (DIB) مستهدفة من قبل APT33 المدعومة من إيران

تستهدف هجمات APT33 على وجه التحديد قاعدة الصناعات الدفاعية (DIB)، وهي شبكة تضم أكثر من 100,000 شركة دفاعية ومقاولين من الباطن مسؤولين عن البحث والتطوير في مجال أنظمة الأسلحة العسكرية والأنظمة الفرعية والمكونات. هذه ليست المرة الأولى التي تضع APT33 نصب عينيها قاعدة الصناعات الدفاعية.

في سبتمبر 2023، أبلغت شركة Microsoft عن حملة منفصلة تضمنت هجمات واسعة النطاق باستخدام كلمات مرور عشوائية استهدفت آلاف المؤسسات، بما في ذلك العديد من المؤسسات في قطاع الدفاع. على مدار عام 2023، أبدت APT33 اهتمامًا بمؤسسات الولايات المتحدة ودول أخرى في مجالات الأقمار الصناعية والدفاع والأدوية. كان هجوم سبتمبر تتويجًا لعمليات استطلاع استمرت على مدار العام، وأسفرت عن سرقة بيانات من عدد محدود من الضحايا في هذه القطاعات.

هذا الإصرار يؤكد تركيز المجموعة الثابت على الحصول على أسرار عسكرية وإمكانية تعطيل البنية التحتية الحيوية. قامت APT33 بمهاجمة قطاعات في الولايات المتحدة والمملكة العربية السعودية وكوريا الجنوبية على مدار العقد الماضي، وتراوحت أهدافها بين الحكومة والدفاع والبحوث والتمويل والهندسة.

قبل عامين فقط، هاجمت مجموعة قرصنة مرتبطة بإيران تُعرف باسم DEV-0343 شركات تكنولوجيا دفاعية أمريكية وإسرائيلية. ومن الضروري اتخاذ تدابير أكثر صرامة للرقابة على الأمن السيبراني من قبل الشركات والجهات التي تعتمد عليها، وفي هذه الحالة بشكل أساسي شركة مايكروسوفت، لضمان الحماية من الهجمات الأجنبية وفقدان البيانات الهامة.

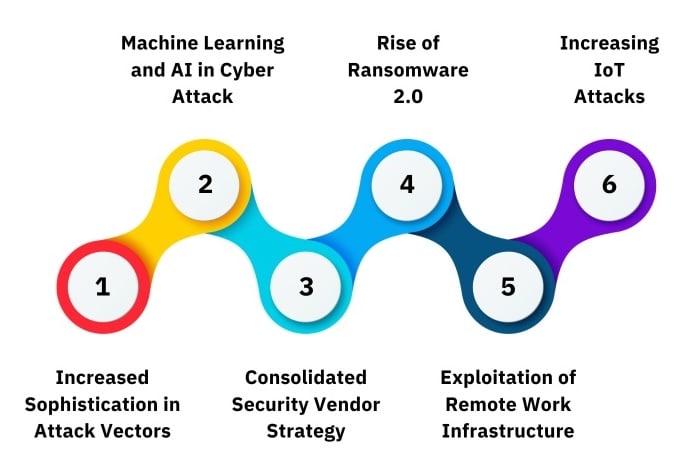

أهم 6 تهديدات للأمن السيبراني في عام 2024

لسوء الحظ، لا تعمل شركات المقاولات الدفاعية في فراغ. فحملات التجسس الإلكتروني التي تستهدف هذا القطاع ليست سوى جزء من لغز أكبر. في السنوات الأخيرة، واجهت وكالات الدفاع وشركات المقاولات الدفاعية في جميع أنحاء العالم هجمات متواصلة من:

- قراصنة الدولة الروسية: حملات تجسس تستهدف الاستخبارات العسكرية والأسرار التكنولوجية.

- مجموعات القرصنة الكورية الشمالية: محاولات لسرقة معلومات سرية وإمكانية تعطيل البنية التحتية الحيوية.

- عمليات التجسس الإلكتروني الصينية: جهود طويلة الأمد للحصول على معلومات سرية ومعرفة تقنية.

هذا المشهد العالمي للتهديدات السيبرانية يؤكد على الحاجة إلى تدابير أمنية سيبرانية قوية في جميع أنحاء القاعدة الصناعية الدفاعية.

في الواقع، هذه ليست أول مشكلة أمنية حكومية في عام 2023، حيث حدثت مشكلة CISA Citrix Sharefile Bug في سبتمبر. أدت هذه المشكلة إلى زيادة في الأنشطة المشبوهة، مع العديد من المحاولات للاستفادة من الثغرات الأمنية التي تسببها هذه المشكلة. ينتظر العديد من الأفراد المشبوهين الفرصة المناسبة للانقضاض والاستيلاء على أكبر قدر ممكن، أو الاختباء في أنظمتك لانتظار انتهاء العاصفة وسرقة المعلومات عندما يصبح الوضع آمنًا. لسوء الحظ، تعتبر الكيانات المرتبطة بالحكومة هدفًا رئيسيًا للاستغلال أو التلاعب على صعيد الأمن السيبراني.

كيف تحمي نفسك من مجموعة القراصنة APT33

توصي Microsoft المتعاقدين في مجال الدفاع باتخاذ عدة خطوات حاسمة للدفاع ضد APT33 ومجموعات القرصنة المتقدمة الأخرى: قم بتبويب ما يلي

- إعادة تعيين بيانات الاعتماد: قم بتطبيق سياسات صارمة بشأن كلمات المرور وأعد تعيين بيانات الاعتماد على الفور للحسابات المستهدفة في هجمات الرش.

- إلغاء ملفات تعريف الارتباط للجلسة: تقليل سطح الهجوم عن طريق إبطال أي ملفات تعريف ارتباط للجلسة تم إنشاؤها مسبقًا.

- حسابات آمنة: فرض المصادقة متعددة العوامل (MFA) على جميع الحسابات، بما في ذلك تلك المستخدمة لـ RDP و Windows Virtual Desktop.

- توخي الحذر: قم بتنفيذ برامج تدريب وتوعية أمنية مستمرة لتثقيف الموظفين حول التصيد الاحتيالي والتهديدات الإلكترونية الشائعة الأخرى.

يتطلب المشهد المتطور باستمرار للتهديدات السيبرانية يقظة مستمرة وتدابير استباقية. من خلال البقاء على اطلاع، وإعطاء الأولوية لممارسات الأمن السيبراني القوية، والتعاون مع خبراء الأمن، يمكن لمقاولي الدفاع حماية تقنياتهم ومعلوماتهم الحيوية من مجموعات مثل APT33.