Gli hacker prendono di mira gli appaltatori della difesa governativa con un nuovo malware backdoor.

Gli hacker prendono di mira gli appaltatori della difesa governativa con un nuovo malware backdoor

Microsoft ha recentemente rivelato che APT33, un gruppo di cyber-spionaggio iraniano noto anche come Peach Sandstorm, HOLMIUM o Refined Kitten, sta prendendo di mira gli appaltatori della difesa di tutto il mondo con un malware backdoor di recente scoperta chiamato FalseFront. Questo attacco mirato sottolinea la minaccia persistente che questi hacker sostenuti dallo Stato rappresentano per la sicurezza delle tecnologie e delle informazioni sensibili.

Cos'è il nuovo attacco malware backdoor "FalseFront"?

FalseFront è un malware backdoor personalizzato che garantisce agli operatori APT33 l'accesso remoto ai sistemi compromessi, consentendo loro di eseguire programmi e rubare dati all'interno delle reti infette. Una volta rubati, consente il trasferimento dei file ai propri server di comando e controllo (C2).

FalseFront segna una preoccupante evoluzione nelle capacità di APT33. La sua prima osservazione in natura risale all'inizio di novembre 2023, il che indica uno sviluppo relativamente recente. Microsoft sottolinea inoltre che il suo design è in linea con le tattiche passate di APT33, suggerendo un continuo perfezionamento del loro set di strumenti di spionaggio informatico.

La base industriale della difesa (DIB) nel mirino dell'APT33 sponsorizzata dall'Iran

Gli attacchi APT33 prendono di mira specificamente la Defense Industrial Base (DIB), una rete di oltre 100.000 aziende e subappaltatori del settore della difesa responsabili della ricerca e dello sviluppo di sistemi, sottosistemi e componenti militari. Non è la prima volta che APT33 punta gli occhi sulla DIB.

Nel settembre 2023, Microsoft ha segnalato una campagna separata che prevedeva attacchi di tipo "password spray" su larga scala rivolti a migliaia di organizzazioni, tra cui diverse appartenenti al settore della difesa. Nel corso del 2023, APT33 ha mostrato interesse per le organizzazioni statunitensi e di altri paesi operanti nei settori satellitare, della difesa e farmaceutico. L'attacco di settembre è stato il culmine di una serie di sondaggi condotti durante tutto l'anno, che hanno portato al furto di dati da un numero limitato di vittime in questi settori.

Questa perseveranza sottolinea l'attenzione costante del gruppo nell'acquisire segreti militari e potenzialmente compromettere infrastrutture critiche. Negli ultimi dieci anni, APT33 ha attaccato settori negli Stati Uniti, in Arabia Saudita e nella Corea del Sud, con obiettivi che spaziano dal governo, alla difesa e alla ricerca, alla finanza e all'ingegneria.

Solo due anni fa, un gruppo di hacker legato all'Iran noto come DEV-0343 ha attaccato aziende statunitensi e israeliane operanti nel settore della tecnologia della difesa. È necessaria una misura più rigorosa di controllo della sicurezza informatica da parte delle aziende e dei loro fornitori, in questo caso principalmente Microsoft, per garantire la protezione dagli attacchi stranieri e dalla perdita di dati critici.

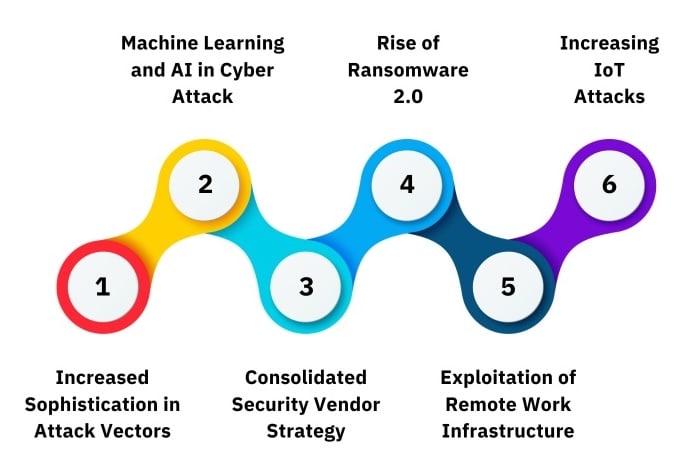

Le 6 principali minacce alla sicurezza informatica nel 2024

Purtroppo, gli appaltatori della difesa non esistono nel vuoto. Le campagne di spionaggio informatico che prendono di mira questo settore sono solo un tassello di un puzzle più ampio. Negli ultimi anni, le agenzie e gli appaltatori della difesa di tutto il mondo hanno dovuto affrontare attacchi incessanti da parte di:

- Hacker statali russi: campagne di spionaggio mirate all'intelligence militare e ai segreti tecnologici.

- Gruppi di hacker nordcoreani: tentativi di rubare informazioni riservate e potenzialmente compromettere infrastrutture critiche.

- Operazioni di spionaggio informatico cinese: sforzi a lungo termine per acquisire informazioni riservate e know-how tecnologico.

Questo panorama globale delle minacce informatiche sottolinea la necessità di misure di sicurezza informatica robuste in tutta la base industriale della difesa.

In realtà, questo non è il primo problema di sicurezza legato al governo nel 2023, dato che a settembre si è verificato il bug CISA Citrix Sharefile. Tale problema ha provocato un aumento delle attività sospette, con numerosi tentativi di sfruttare le vulnerabilità causate dal bug. Molti individui senza scrupoli sono pronti a intervenire per ottenere il massimo possibile, oppure si nascondono nei sistemi per aspettare che passi la tempesta e rubare informazioni quando è sicuro farlo. Purtroppo, le entità legate al governo sono considerate le principali candidate allo sfruttamento o alla manipolazione sul fronte della sicurezza informatica.

Come proteggersi dal gruppo di hacker APT33

Microsoft raccomanda ai fornitori della difesa di adottare diverse misure fondamentali per difendersi da APT33 e da altri gruppi di hacker avanzati: TABLIZZARE QUANTO SEGUE

- Reimpostazione delle credenziali: implementare politiche rigorose in materia di password e reimpostare immediatamente le credenziali degli account oggetto di attacchi spray.

- Revoca dei cookie di sessione: riduci al minimo la superficie di attacco invalidando tutti i cookie di sessione precedentemente creati.

- Account sicuri: applica l'autenticazione a più fattori (MFA) per tutti gli account, compresi quelli utilizzati per RDP e Windows Virtual Desktop.

- Rimanete vigili: implementate programmi di formazione e sensibilizzazione sulla sicurezza per istruire i dipendenti sul phishing e altre minacce informatiche comuni.

Il panorama in continua evoluzione delle minacce informatiche richiede una vigilanza costante e misure proattive. Rimanendo informati, dando priorità a solide pratiche di sicurezza informatica e collaborando con esperti di sicurezza, gli appaltatori della difesa possono proteggere le loro tecnologie e informazioni vitali da gruppi come APT33.