Hackers richten zich op defensiecontractanten van de overheid met nieuwe backdoor-malware.

Hackers richten zich op defensiecontractanten van de overheid met nieuwe backdoor-malware

Microsoft heeft onlangs bekendgemaakt dat APT33, een Iraanse cyberspionagegroep die ook bekend staat als Peach Sandstorm, HOLMIUM of Refined Kitten, zich richt op defensiecontractanten over de hele wereld met een nieuw ontdekte backdoor-malware genaamd FalseFront. Deze gerichte aanval onderstreept de aanhoudende bedreiging die deze door de staat gesteunde hackers vormen voor de veiligheid van gevoelige technologieën en informatie.

Wat is de nieuwe "FalseFront" backdoor-malwareaanval?

FalseFront is een op maat gemaakte backdoor-malware die APT33-agenten op afstand toegang geeft tot gecompromitteerde systemen, waardoor ze programma's kunnen uitvoeren en gegevens kunnen stelen binnen geïnfecteerde netwerken. Eenmaal gestolen, maakt het bestandsoverdracht naar zijn command-and-control (C2)-servers mogelijk.

FalseFront markeert een zorgwekkende ontwikkeling in de capaciteiten van APT33. Het werd voor het eerst in het wild waargenomen begin november 2023, wat wijst op een relatief recente ontwikkeling. Microsoft benadrukt ook dat het ontwerp aansluit bij eerdere tactieken van APT33, wat duidt op een voortdurende verfijning van hun cyber-spionagetools.

Defensie-industriële basis (DIB) doelwit van door Iran gesponsorde APT33

De aanvallen van APT33 zijn specifiek gericht op de Defense Industrial Base (DIB), een netwerk van meer dan 100.000 defensiebedrijven en onderaannemers die verantwoordelijk zijn voor het onderzoek naar en de ontwikkeling van militaire wapensystemen, subsystemen en componenten. Dit is niet de eerste keer dat APT33 zijn pijlen op de DIB heeft gericht.

In september 2023 meldde Microsoft een afzonderlijke campagne met uitgebreide wachtwoordspray-aanvallen gericht op duizenden organisaties, waaronder verschillende binnen de defensiesector. Gedurende 2023 toonde APT33 interesse in organisaties in de VS en andere landen op het gebied van satellieten, defensie en farmaceutica. De aanval in september was het hoogtepunt van een reeks verkenningen gedurende het jaar, die resulteerden in gegevensdiefstal bij een beperkt aantal slachtoffers in deze sectoren.

Deze volharding onderstreept de niet-aflatende focus van de groep op het verkrijgen van militaire geheimen en het potentieel verstoren van kritieke infrastructuur. APT33 heeft het afgelopen decennium sectoren in de Verenigde Staten, Saoedi-Arabië en Zuid-Korea aangevallen, met doelwitten variërend van overheid, defensie en onderzoek tot financiën en techniek.

Nog maar twee jaar geleden viel een met Iran verbonden hackersgroep, bekend als DEV-0343, Amerikaanse en Israëlische defensietechnologiebedrijven aan. Er zijn strengere maatregelen nodig op het gebied van cyberbeveiliging door bedrijven en de partijen waarop zij vertrouwen, in dit geval voornamelijk Microsoft, om bescherming te bieden tegen buitenlandse aanvallen en het verlies van kritieke gegevens.

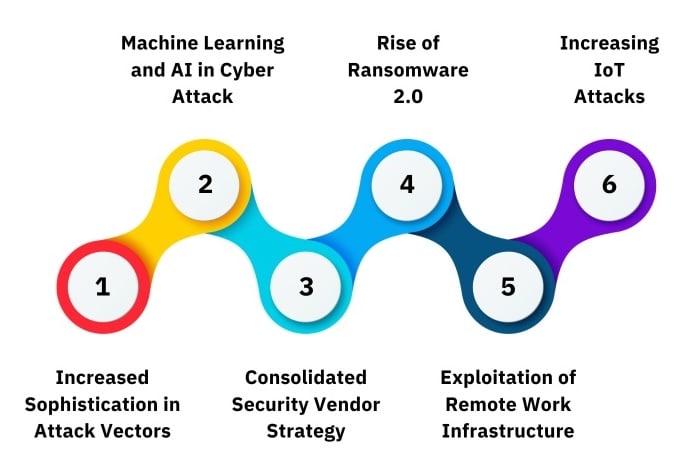

Top 6 cyberbeveiligingsbedreigingen in 2024

Helaas opereren defensiecontractanten niet in een vacuüm. Cyberspionagecampagnes gericht op deze sector zijn slechts een stukje van een grotere puzzel. De afgelopen jaren hebben defensieagentschappen en -contractanten wereldwijd te maken gehad met aanhoudende aanvallen van:

- Russische staatshackers: spionagecampagnes gericht op militaire inlichtingen en technologische geheimen.

- Noord-Koreaanse hackersgroepen: Pogingen om vertrouwelijke informatie te stelen en mogelijk kritieke infrastructuur te verstoren.

- Chinese cyberspionageactiviteiten: langdurige inspanningen om geheime informatie en technologische knowhow te verwerven.

Dit mondiale landschap van cyberdreigingen benadrukt de noodzaak van robuuste cyberbeveiligingsmaatregelen in de hele defensie-industrie.

Dit is overigens niet het eerste veiligheidsprobleem bij de overheid in 2023. In september deed zich namelijk al het CISA Citrix Sharefile-bug voor. Dat probleem leidde tot een toename van verdachte activiteiten, waarbij veel pogingen werden ondernomen om misbruik te maken van de kwetsbaarheden die door de bug waren veroorzaakt. Veel louche figuren liggen op de loer om toe te slaan en zoveel mogelijk buit te maken, of verstoppen zich in uw systemen om de storm af te wachten en informatie te stelen wanneer het veilig is. Helaas worden overheidsgerelateerde entiteiten beschouwd als een uitstekende kandidaat voor misbruik of manipulatie op het gebied van cyberbeveiliging.

Hoe u zich kunt beschermen tegen de hackersgroep APT33

Microsoft beveelt defensiecontractanten verschillende cruciale stappen aan om zich te verdedigen tegen APT33 en andere geavanceerde hackersgroepen: TABLISEER HET VOLGENDE

- Wachtwoord opnieuw instellen: Implementeer strikte wachtwoordbeleidsregels en stel onmiddellijk de wachtwoorden opnieuw in voor accounts die het doelwit zijn van spray-aanvallen.

- Sessiecookies intrekken: minimaliseer het aanvalsoppervlak door eerder ingestelde sessiecookies ongeldig te maken.

- Beveilig accounts: Pas multi-factor authenticatie (MFA) toe voor alle accounts, inclusief accounts die worden gebruikt voor RDP en Windows Virtual Desktop.

- Blijf waakzaam: Implementeer doorlopende beveiligingstrainingen en bewustwordingsprogramma's om werknemers voor te lichten over phishing en andere veelvoorkomende cyberdreigingen.

Het voortdurend veranderende landschap van cyberdreigingen vereist constante waakzaamheid en proactieve maatregelen. Door op de hoogte te blijven, prioriteit te geven aan robuuste cyberbeveiligingspraktijken en samen te werken met beveiligingsexperts, kunnen defensiecontractanten hun vitale technologieën en informatie beschermen tegen groepen zoals APT33.