17.000 server Microsoft Exchange esposti in Germania.

17.000 server Microsoft Exchange esposti in Germania

Le autorità tedesche preposte alla sicurezza nazionale hanno recentemente segnalato che almeno 17.000 server Microsoft Exchange in Germania erano esposti online e vulnerabili a una o più criticità di sicurezza.

Questo non è il primo grave problema di sicurezza riscontrato in un prodotto Microsoft, né sarà l'ultimo. Con l'introduzione di nuovi prodotti Microsoft nell'ecosistema aziendale, sorgeranno ulteriori problemi, ma si spera con un impatto negativo molto minore.

Server Microsoft Exchange esposti

Secondo l'Ufficio federale tedesco per la sicurezza informatica (BSI):

Totale server: circa 45.000 server Microsoft Exchange in Germania hanno Outlook Web Access (OWA) abilitato e accessibile da Internet.

Versioni obsolete:

- Il 12% di questi server utilizza versioni obsolete (Exchange 2010 o 2013).

- Queste versioni non hanno ricevuto aggiornamenti di sicurezza dal:

- Exchange 2010: ottobre 2020

- Exchange 2013: aprile 2023

Esposizioni recenti:

- Versioni esposte: Exchange 2016 e 2019.

- Il 28% di questi server non è stato aggiornato da almeno quattro mesi.

- Questi server non aggiornati sono vulnerabili a gravi falle di sicurezza, tra cui attacchi di esecuzione di codice remoto.

Server gravemente vulnerabili:

- Il 37% di tutti i server Exchange in Germania è considerato gravemente vulnerabile.

- Ciò equivale a circa 17.000 server recentemente esposti.

I rischi maggiori riguardano l'istruzione, la sanità, le amministrazioni locali e le medie imprese.

Il BSI ha ripetutamente messo in guardia dalle possibilità di sfruttamento attivo dal 2021, sostenendo che le vulnerabilità critiche di Microsoft Exchange rappresentano una minaccia di livello "rosso". Tuttavia, non è stato fatto nulla e molti operatori di server Exchange continuano ad agire con grande negligenza, senza rilasciare tempestivamente gli aggiornamenti di sicurezza disponibili.

Il BSI esorta gli amministratori a utilizzare le versioni più recenti di Exchange per mitigare l'esposizione.

Protezione attiva dalle minacce

A febbraio, il servizio di monitoraggio delle minacce Shadowserver ha avvertito che 28.500 server Microsoft Exchange erano vulnerabili ad attacchi continui tramite CVE-2024-21410. CVE-2024-21410 è un nuovo tipo di attacco che prende di mira Microsoft Exchange. Sfrutta una vulnerabilità nell'NTLM di Microsoft, un insieme di strumenti di sicurezza utilizzati per verificare l'identità degli utenti e garantire la sicurezza dei dati.

Si tratta della vulnerabilità critica di escalation dei privilegi divulgata da Microsoft all'inizio di quest'anno. Per prevenire questa vulnerabilità, si raccomanda alle aziende di abilitare la protezione estesa su tutti i server Exchange utilizzando questo script PowerShell dedicato.

Shadowserver ha anche confermato che fino a 97.000 server, di cui oltre 22.000 solo in Germania, potrebbero essere potenzialmente vulnerabili se la protezione estesa non fosse abilitata. Microsoft sta ora attivando automaticamente la protezione estesa sui server Exchange, ma perché in precedenza non era così?

Sebbene parte della colpa sia degli amministratori di Exchange che non hanno mantenuto aggiornati i propri server locali, Microsoft dovrebbe anche fornire un prodotto che sia a prova di errore.

Minacce alla sicurezza costanti

Più o meno nello stesso periodo dell'anno scorso, Microsoft Cloud era sotto esame dopo che un attacco informatico cineseaveva messo a rischio molte aziende e agenzie. L'incidente ha rivelato che i dati di registrazione critici necessari per identificare l'attacco erano disponibili esclusivamente ai clienti del servizio cloud premium di Microsoft.

L'Agenzia per la sicurezza informatica e delle infrastrutture (CISA) del Dipartimento della Sicurezza Nazionale ha criticato Microsoft per non aver reso disponibili queste informazioni di registrazione a tutti gli utenti, e a ragione. Leggi l'annuncio ufficiale dal blog della Sicurezza Nazionale.

Mantenere questi dati nascosti, soprattutto dietro quello che è essenzialmente un paywall, espone le aziende a vulnerabilità che potrebbero essere evitate. Ogni organizzazione utilizza un servizio tecnologico come Microsoft 365, quindi anche queste aziende dovrebbero avere accesso alla registrazione e ad altri dati di sicurezza pronti all'uso per rilevare in modo ragionevole le attività informatiche dannose.

Senza accesso, non si dispone dei dati necessari per prepararsi a potenziali attacchi. È come vendere un'auto e addebitare un costo aggiuntivo per le caratteristiche di sicurezza come le cinture di sicurezza e gli airbag.

La sicurezza informatica di Microsoft sotto la lente d'ingrandimento

Nel gennaio di quest'anno si è verificata un'altra violazione, questa volta da parte del gruppo di hacker russo Midnight Blizzard, sponsorizzato dallo Stato. Il gruppo ha ottenuto l'accesso a un account Microsoft legacy non di produzione per test per oltre due mesi.

L'estate dello scorso anno ha visto un gruppo di hacker con sede in Cina denominato Storm-0558 violare il servizio Azure di Microsoft e raccogliere dati per oltre un mese prima di essere scoperto. Di conseguenza, il governo federale degli Stati Uniti ha pubblicato un rapporto in cui raccomandava formalmente a Microsoft di rivedere la sicurezza del proprio cloud. Tra i clienti Azure colpiti figuravano 25 aziende, alcune delle quali erano agenzie federali statunitensi.

Microsoft ha cercato di cambiare rotta creando la "Secure Future Initiative"nel novembre dello scorso anno. Questa iniziativa ha portato con sé una serie di cambiamenti, tra cui il più importante è stato quello di legare direttamente la retribuzione dei dirigenti senior al raggiungimento degli obiettivi e dei traguardi previsti dai piani di sicurezza.

Ciò comprenderebbe anche la creazione di tre principi di sicurezza e sei pilastri di sicurezza che affronterebbero le debolezze dei sistemi e delle pratiche di sviluppo di Microsoft. Sebbene ciò sia stato implementato lo scorso anno, continuiamo a riscontrare problemi anche nel 2024.

Violazioni e risposte:

Violazione di gennaio:

- Autore: gruppo di hacker russo sponsorizzato dallo Stato Midnight Blizzard.

- Durata: due mesi.

- Destinatario: account tenant di test legacy Microsoft non di produzione.

Violazione estiva:

- Autore: gruppo di hacker con sede in Cina Storm-0558.

- Durata: oltre un mese.

- Obiettivo: servizio Azure di Microsoft.

- Interessati: 25 clienti Azure, tra cui alcune agenzie federali statunitensi.

Risposta di Microsoft: Iniziativa Secure Future (novembre):

- La retribuzione dei dirigenti senior è legata al raggiungimento degli obiettivi di sicurezza e delle tappe fondamentali.

- Creazione di tre principi di sicurezza e sei pilastri di sicurezza.

- Problemi persistenti osservati fino al 2024.

Implementazione della sicurezza:

- L'efficacia dipende da una descrizione dettagliata.

- Sfide nell'introduzione di nuove versioni di prodotti esistenti.

- I problemi di sicurezza su larga scala in corso interessano i clienti Microsoft che fanno affidamento su prodotti e servizi sicuri.

Sotto la lente d'ingrandimento, l'implementazione della sicurezza è valida solo quanto la sua struttura generale. Sebbene possano verificarsi diversi problemi durante il lancio di nuove versioni di prodotti esistenti, spetta all'OEM risolvere tali dettagli. Il fatto che ciò continui ad accadere su così vasta scala è problematico per i clienti Microsoft che si affidano all'azienda per ottenere prodotti e servizi sicuri.

Soluzioni di supporto Microsoft specializzate

Microsoft gestisce tutto ciò che riguarda i propri prodotti e servizi, compreso il supporto tecnico. Tuttavia, con l'introduzione di così tanti nuovi servizi, il supporto tecnico è l'ultima delle loro preoccupazioni. Questo è il motivo per cui per i ticket di priorità inferiore vieni messo in contatto con un tecnico di terze parti all'estero.

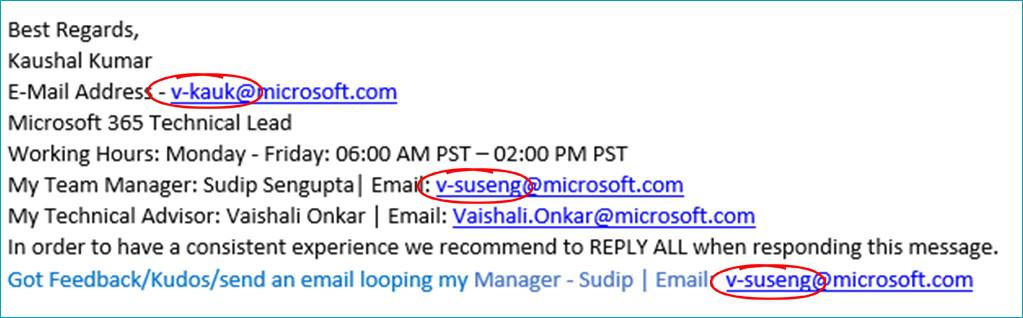

Se nell'indirizzo e-mail è presente un trattino verticale, significa che non stai più lavorando direttamente con il supporto Microsoft.

Questo ti espone a potenziali violazioni della sicurezza, poiché questi tecnici non sono soggetti alle stesse norme di conformità richieste agli ingegneri statunitensi.

Con un passato movimentato in materia di sicurezza su tutta la linea, a questo punto i problemi di assistenza sono inevitabili. Mantenere i tuoi dati al sicuro significa affidarsi a una fonte affidabile come US Cloud. Non abbiamo mai subito violazioni dei dati in tutti i nostri anni di attività e tutti i nostri ingegneri hanno sede negli Stati Uniti, quindi rispettiamo rigorosamente le normative di conformità obbligatorie.

Inoltre, US Cloud offre:

- 30-50% savings on your annual support spend

- Tempi di risposta garantiti di 15 minuti per tutti i ticket

- In media, tempi di risoluzione due volte più rapidi rispetto a quelli di Microsoft.

Proteggere i tuoi dati risparmiando sui costi di assistenza? Non è più solo un sogno. Smetti di affidarti a un servizio di assistenza Microsoft sovraccarico, che applica tariffe eccessive e offre prestazioni insufficienti. Per un'assistenza Microsoft più rapida e meno costosa, affidati a US Cloud.