Hacker greifen Verteidigungsunternehmen der Regierung mit neuer Backdoor-Malware an.

Hacker nehmen mit neuer Backdoor-Malware Verteidigungsunternehmen der Regierung ins Visier

Microsoft hat kürzlich bekannt gegeben, dass APT33, eine iranische Cyberspionagegruppe, die auch unter den Namen Peach Sandstorm, HOLMIUM oder Refined Kitten bekannt ist, mit einer neu entdeckten Backdoor-Malware namens FalseFront weltweit Verteidigungsunternehmen ins Visier nimmt. Dieser gezielte Angriff unterstreicht die anhaltende Bedrohung, die diese staatlich unterstützten Hacker für die Sicherheit sensibler Technologien und Informationen darstellen.

Was ist der neue „FalseFront“-Backdoor-Malware-Angriff?

FalseFront ist eine speziell entwickelte Backdoor-Malware, die APT33-Agenten Fernzugriff auf kompromittierte Systeme gewährt, sodass sie Programme ausführen und Daten innerhalb infizierter Netzwerke stehlen können. Nach dem Diebstahl ermöglicht sie die Übertragung von Dateien an ihre Command-and-Control-Server (C2).

FalseFront markiert eine besorgniserregende Entwicklung der Fähigkeiten von APT33. Seine erste Beobachtung in freier Wildbahn geht auf Anfang November 2023 zurück, was auf eine relativ neue Entwicklung hindeutet. Microsoft betont außerdem, dass sein Design mit früheren Taktiken von APT33 übereinstimmt, was auf eine kontinuierliche Weiterentwicklung ihrer Cyber-Spionage-Tools hindeutet.

Verteidigungsindustrie (DIB) im Visier der von Iran unterstützten APT33

Die Angriffe von APT33 zielen speziell auf die Defense Industrial Base (DIB) ab, ein Netzwerk von über 100.000 Verteidigungsunternehmen und Subunternehmern, die für die Forschung und Entwicklung von militärischen Waffensystemen, Subsystemen und Komponenten verantwortlich sind. Dies ist nicht das erste Mal, dass APT33 die DIB ins Visier nimmt.

Im September 2023 meldete Microsoft eine separate Kampagne mit umfangreichen Passwort-Spray-Angriffen, die sich gegen Tausende von Organisationen richteten, darunter mehrere aus dem Verteidigungssektor. Im Laufe des Jahres 2023 zeigte APT33 Interesse an Organisationen aus den USA und anderen Ländern in den Bereichen Satellitentechnik, Verteidigung und Pharmazeutika. Der Angriff im September war der Höhepunkt einer Reihe von Sondierungen im Laufe des Jahres, die zum Datendiebstahl bei einer begrenzten Anzahl von Opfern in diesen Sektoren führten.

Diese Beharrlichkeit unterstreicht den unerschütterlichen Fokus der Gruppe auf den Erwerb militärischer Geheimnisse und die potenzielle Störung kritischer Infrastrukturen. APT33 hat in den letzten zehn Jahren Sektoren in den Vereinigten Staaten, Saudi-Arabien und Südkorea angegriffen, wobei die Ziele von Regierung, Verteidigung und Forschung bis hin zu Finanzen und Ingenieurwesen reichten.

Vor nur zwei Jahren griff eine mit dem Iran in Verbindung stehende Hackergruppe namens DEV-0343 US-amerikanische und israelische Unternehmen aus dem Bereich Verteidigungstechnologie an. Um Schutz vor Angriffen aus dem Ausland und dem Verlust kritischer Daten zu gewährleisten, sind strengere Maßnahmen zur Cybersicherheitskontrolle seitens der Unternehmen und ihrer Partner, in diesem Fall vor allem Microsoft, erforderlich.

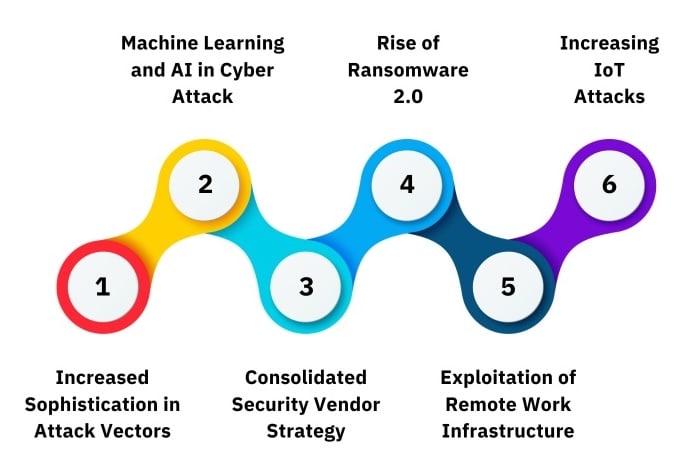

Die 6 größten Cybersicherheitsbedrohungen im Jahr 2024

Leider existieren Rüstungsunternehmen nicht in einem Vakuum. Cyber-Spionagekampagnen, die auf diesen Sektor abzielen, sind nur ein Teil eines größeren Puzzles. In den letzten Jahren waren Rüstungsbehörden und -unternehmen weltweit unerbittlichen Angriffen ausgesetzt durch:

- Russische staatliche Hacker: Spionagekampagnen, die auf militärische Geheimdienstinformationen und technologische Geheimnisse abzielen.

- Nordkoreanische Hackergruppen: Versuche, vertrauliche Informationen zu stehlen und möglicherweise kritische Infrastrukturen zu stören.

- Chinesische Cyberspionageoperationen: Langfristige Bemühungen zum Erwerb von Verschlusssachen und technologischem Know-how.

Diese globale Landschaft von Cyberbedrohungen unterstreicht die Notwendigkeit robuster Cybersicherheitsmaßnahmen in der gesamten Verteidigungsindustrie.

Tatsächlich ist dies nicht das erste Sicherheitsproblem im Zusammenhang mit der Regierung im Jahr 2023, denn bereits im September trat der CISA Citrix Sharefile Bug auf. Dieses Problem führte zu einem Anstieg verdächtiger Aktivitäten, wobei viele Versuche unternommen wurden, die durch den Bug verursachten Schwachstellen auszunutzen. Viele zwielichtige Personen warten nur darauf, sich einzuschalten und so viel wie möglich zu erbeuten oder sich in Ihren Systemen zu verstecken, um die Krise abzuwarten und Informationen zu stehlen, sobald es sicher ist. Leider gelten staatliche Einrichtungen als bevorzugte Ziele für Ausbeutung oder Manipulation im Bereich der Cybersicherheit.

Wie Sie sich vor der Hackergruppe APT33 schützen können

Microsoft empfiehlt Verteidigungsunternehmen mehrere wichtige Maßnahmen zum Schutz vor APT33 und anderen fortgeschrittenen Hackergruppen: TABELLARISIEREN SIE FOLGENDES

- Anmeldedaten zurücksetzen: Führen Sie strenge Passwortrichtlinien ein und setzen Sie die Anmeldedaten für Konten, die Ziel von Spray-Angriffen waren, sofort zurück.

- Sitzungscookies widerrufen: Minimieren Sie die Angriffsfläche, indem Sie alle zuvor eingerichteten Sitzungscookies ungültig machen.

- Sichere Konten: Setzen Sie die Multi-Faktor-Authentifizierung (MFA) für alle Konten durch, einschließlich derjenigen, die für RDP und Windows Virtual Desktop verwendet werden.

- Bleiben Sie wachsam: Führen Sie fortlaufende Sicherheitsschulungen und Sensibilisierungsprogramme durch, um Ihre Mitarbeiter über Phishing und andere häufige Cyber-Bedrohungen aufzuklären.

Die sich ständig weiterentwickelnde Landschaft der Cyber-Bedrohungen erfordert ständige Wachsamkeit und proaktive Maßnahmen. Durch ständige Information, die Priorisierung robuster Cybersicherheitspraktiken und die Zusammenarbeit mit Sicherheitsexperten können Verteidigungsunternehmen ihre wichtigen Technologien und Informationen vor Gruppen wie APT33 schützen.