17.000 Microsoft Exchange-servers blootgesteld in Duitsland.

17.000 Microsoft Exchange-servers blootgesteld in Duitsland

De Duitse nationale veiligheidsautoriteiten hebben onlangs gewaarschuwd dat ten minste 17.000 Microsoft Exchange-servers in Duitsland online blootgesteld waren en kwetsbaar waren voor een of meer kritieke beveiligingslekken.

Dit is niet de eerste keer dat een Microsoft-product op grote schaal faalt op het gebied van beveiliging, en het zal ook niet de laatste keer zijn. Naarmate er meer Microsoft-producten hun intrede doen in het ecosysteem van de werkplek, zullen er meer problemen ontstaan, maar hopelijk met veel minder negatieve gevolgen.

Microsoft Exchange-servers blootgesteld

Volgens het Duitse Federale Bureau voor Informatiebeveiliging (BSI):

Totaal aantal servers: Ongeveer 45.000 Microsoft Exchange-servers in Duitsland hebben Outlook Web Access (OWA) ingeschakeld en zijn toegankelijk via internet.

Verouderde versies:

- 12% van deze servers gebruikt verouderde versies (Exchange 2010 of 2013).

- Deze versies hebben sinds die tijd geen beveiligingsupdates meer ontvangen:

- Exchange 2010: oktober 2020

- Exchange 2013: april 2023

Recente blootstellingen:

- Blootgestelde versies: Exchange 2016 en 2019.

- 28% van deze servers is al minstens vier maanden niet gepatcht.

- Deze niet-gepatchte servers zijn kwetsbaar voor kritieke beveiligingsfouten, waaronder aanvallen waarbij op afstand code wordt uitgevoerd.

Zeer kwetsbare servers:

- 37% van alle Exchange-servers in Duitsland wordt als ernstig kwetsbaar beschouwd.

- Dit komt neer op ongeveer 17.000 servers die recentelijk zijn blootgesteld.

De grootste risico's liggen bij het onderwijs, de gezondheidszorg, lokale overheden en middelgrote bedrijven.

De BSI heeft sinds 2021 herhaaldelijk gewaarschuwd voor actieve exploitatiemogelijkheden en beweert dat de kritieke kwetsbaarheden in Microsoft Exchange een bedreiging van niveau "rood" vormen. Er is echter niets ondernomen en veel Exchange-serverbeheerders blijven zeer onzorgvuldig handelen en brengen beschikbare beveiligingsupdates niet tijdig uit.

De BSI dringt er bij beheerders op aan om de nieuwste versies van Exchange te gebruiken om het risico te beperken.

Actieve bescherming tegen bedreigingen

In februari waarschuwde de dreigingsmonitoringsdienst Shadowserver dat 28.500 Microsoft Exchange-servers kwetsbaar waren voor aanhoudende aanvallen via CVE-2024-21410. CVE-2024-21410 is een nieuw type aanval gericht op Microsoft Exchange. Het maakt gebruik van een zwakke plek in Microsofts NTLM, een set beveiligingstools die wordt gebruikt om de identiteit van gebruikers te verifiëren en ervoor te zorgen dat gegevens veilig zijn.

Dit is de kritieke kwetsbaarheid voor privilege-escalatie die eerder dit jaar door Microsoft bekend is gemaakt. Om deze kwetsbaarheid te voorkomen, wordt bedrijven aangeraden om Extended Protection in te schakelen op alle Exchange-servers met behulp van dit speciale PowerShell-script.

Shadowserver bevestigde ook dat tot 97.000 servers, waaronder meer dan 22.000 alleen al in Duitsland, mogelijk kwetsbaar zouden kunnen zijn als Extended Protection niet is ingeschakeld. Microsoft schakelt nu automatisch Extended Protection in op Exchange-servers, maar waarom was dit voorheen niet het geval?

Hoewel een deel van de schuld bij Exchange-beheerders ligt omdat ze hun lokale servers niet up-to-date houden, zou Microsoft ook een product moeten leveren dat waterdicht is.

Constante veiligheidsrisico's

Rond dezelfde tijd vorig jaar kwam Microsoft Cloud onder vuur te liggen nadat een Chinese cyberaanvalveel bedrijven en instanties in gevaar bracht. Het incident bracht aan het licht dat cruciale loggegevens die nodig waren om de aanval te identificeren, uitsluitend beschikbaar waren voor klanten van de premium clouddienst van Microsoft.

Het Cybersecurity and Infrastructure Security Agency (CISA) van het Amerikaanse ministerie van Binnenlandse Veiligheid heeft Microsoft terecht bekritiseerd omdat het deze logboekinformatie niet voor alle gebruikers beschikbaar stelt. Lees de officiële aankondiging op de Homeland Security Blog.

Door deze gegevens verborgen te houden, vooral achter wat in feite een betaalmuur is, lopen bedrijven het risico op vermijdbare kwetsbaarheid. Elke organisatie maakt gebruik van een technologische dienst zoals Microsoft 365, dus deze bedrijven zouden ook direct toegang moeten hebben tot logboekgegevens en andere beveiligingsgegevens om kwaadwillige cyberactiviteiten op redelijke wijze te kunnen detecteren.

Zonder toegang beschik je niet over de nodige gegevens om je voor te bereiden op mogelijke aanvallen. Het is alsof je een auto verkoopt en extra kosten in rekening brengt voor veiligheidsvoorzieningen zoals veiligheidsgordels en airbags.

Microsoft Cybersecurity onder de loep

In januari van dit jaar vond er opnieuw een inbreuk plaats, ditmaal door de door de Russische staat gesponsorde hackersgroep Midnight Blizzard. Zij kregen meer dan twee maanden lang toegang tot een verouderd, niet voor productie bestemd testaccount van Microsoft.

Afgelopen zomer heeft een Chinese hackersgroep genaamd Storm-0558 de Azure-service van Microsoft gehackt en meer dan een maand lang gegevens verzameld voordat dit werd ontdekt. Als gevolg hiervan heeft de Amerikaanse federale overheid een rapport gepubliceerd waarin Microsoft formeel wordt aanbevolen om de beveiliging van zijn cloud te herzien. 25 Azure-klanten, waaronder enkele Amerikaanse federale instanties, behoorden tot de getroffenen.

Microsoft heeft geprobeerd het roer om te gooien door in november vorig jaar het'Secure Future Initiative'op te zetten. Dit initiatief bracht een reeks veranderingen met zich mee, waarvan de belangrijkste was dat de beloning van het senior management rechtstreeks gekoppeld werd aan het behalen van beveiligingsplannen en mijlpalen.

Dit omvat ook het opstellen van drie beveiligingsprincipes en zes beveiligingspijlers die de zwakke punten in de systemen en ontwikkelingspraktijken van Microsoft aanpakken. Hoewel dit vorig jaar is geïmplementeerd, zien we nog steeds problemen tot ver in 2024.

Inbreuken en reacties:

Schending in januari:

- Dader: door de Russische staat gesponsorde hackersgroep Midnight Blizzard.

- Duur: twee maanden.

- Doel: Microsoft legacy niet-productie testtenantaccount.

Zomerbreuk:

- Dader: De in China gevestigde hackersgroep Storm-0558.

- Duur: Meer dan een maand.

- Doel: Azure-service van Microsoft.

- Getroffen: 25 Azure-klanten, waaronder enkele Amerikaanse federale instanties.

Reactie van Microsoft: Secure Future Initiative (november):

- De beloning van het senior management is gekoppeld aan het behalen van veiligheidsplannen en mijlpalen.

- Opstellen van drie veiligheidsbeginselen en zes veiligheidspijlers.

- Aanhoudende problemen waargenomen tot in 2024.

Beveiligingsimplementatie:

- Effectiviteit afhankelijk van gedetailleerd overzicht.

- Uitdagingen bij het uitrollen van nieuwe versies van bestaande producten.

- Aanhoudende grootschalige beveiligingsproblemen hebben gevolgen voor Microsoft-klanten die vertrouwen op veilige producten en diensten.

Onder de loep genomen is de beveiligingsimplementatie slechts zo goed als het ontwerp. Hoewel er tijdens de uitrol van nieuwe versies van bestaande producten allerlei problemen kunnen optreden, is het aan de OEM om die details uit te werken. Dat dit blijft gebeuren en op zo'n grote schaal, is problematisch voor Microsoft-klanten die erop vertrouwen dat Microsoft hen veilige producten en diensten levert.

Gespecialiseerde Microsoft-ondersteuningsoplossingen

Microsoft regelt alles wat met hun producten en diensten te maken heeft, inclusief ondersteuning. Maar met zoveel nieuwe diensten die erbij komen, is ondersteuning het minste van hun zorgen. Daarom word je voor je tickets met een lagere prioriteit doorverbonden met een buitenlandse externe technicus.

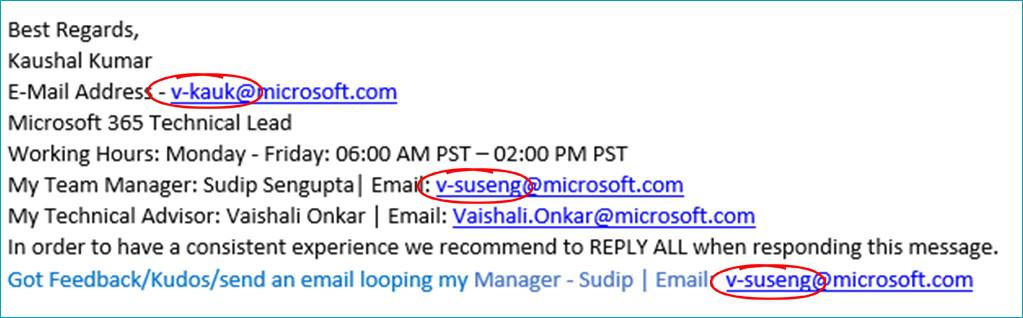

Als u een v-streepje in de e-mailnaam ziet, werkt u niet meer rechtstreeks met Microsoft-ondersteuning.

Dit stelt u bloot aan mogelijke beveiligingsinbreuken, aangezien deze technici niet onderworpen zijn aan dezelfde nalevingsvoorschriften die gelden voor Amerikaanse ingenieurs.

Met een bewogen verleden op het gebied van beveiliging zijn ondersteuningsproblemen op dit moment onvermijdelijk. Om uw gegevens veilig te houden, moet u vertrouwen op een betrouwbare bron zoals US Cloud. We hebben in al onze jaren nooit te maken gehad met een datalek en al onze technici zijn gevestigd in de VS, dus we houden ons strikt aan de verplichte nalevingsvoorschriften.

Daarnaast biedt US Cloud:

- 30-50% besparing op uw jaarlijkse ondersteuningskosten

- Gegarandeerde responstijd van 15 minuten voor alle tickets

- Gemiddeld zijn de oplostijden twee keer zo snel als die van Microsoft.

Uw gegevens beveiligen en tegelijkertijd geld besparen op ondersteuningskosten? Dat is niet langer een utopie. Vertrouw niet langer op de overbelaste Microsoft-ondersteuning die te veel vraagt en te weinig biedt. Voor snellere Microsoft-ondersteuning tegen lagere kosten kunt u terecht bij US Cloud.