Gebruik Microsoft Granular Delegated Admin Privileges GDAP voor sterkere bedrijfsbeveiliging en naleving.

Gebruik Microsoft Granular Delegated Admin Privileges GDAP voor sterkere bedrijfsbeveiliging en naleving

De Granular Delegated Admin Privileges (GDAP) van Microsoft verminderen het risico voor ondernemingen en CSP's/partners aanzienlijk. Vergelijk de nieuwe GDAP-beveiligingsstandaard met de oude DAP en gebruik GDAP om de beveiliging en compliance van uw onderneming te versterken.

Initiatieven: Microsoft DART/Incident Response | Informatiebeveiliging, cyberbeveiliging, compliance

Doelgroep: CCO, CISO, CTO, CIO | IT-managers, beveiligingsmanagers, compliance-managers

Wat is Microsoft GDAP?

De Granular Delegated Admin Privileges (GDAP) van Microsoft zijn ontworpen om het risico voor zakelijke klanten van Microsoft aanzienlijk te verminderen.

Met GDAP kunt u het toegangsniveau bepalen dat u uw medewerkers of leveranciers (MSP, CSP, partner) voor uw MSFT-clouddiensten toekent.

| Enterprise- Microsoft Access-controles |

Legacy- DAP |

*Nieuw* GDAP |

|---|---|---|

| Toegangsniveau/rollen | Wereldwijde beheerder + helpdeskmedewerker | Aangepast |

| Relatietijdlijn | Onbepaald | Aangepast (maximaal 2 jaar) |

| Uitnodigingslink | Hetzelfde voor elke klant | Op maat voor elke klant |

| Toewijzing beveiligingsgroep | √ | |

| Activiteitenlogboeken | √ | |

| Toegang tot het beveiligings- en nalevingscentrum | √ | |

| Ondersteuning voor Privileged Identity Management (PIM) | √ |

Toegangsniveau/rollen: DAP-relaties bieden u standaard de rollen van Global Admin en Helpdesk Admin, zonder dat u deze kunt wijzigen. Met GDAP kunt u meer gedetailleerde machtigingen selecteren en deze per klant uniek maken. Dit is uiterst belangrijk als u momenteel met een provider werkt en geen risico's met derden wilt lopen.

Relatietijdlijn: DAP-relaties duren onbepaald. De klant accepteert de gedelegeerde beheerderslink en die relatie is permanent, tenzij u naar Instellingen>Partnerrelaties gaat en de relatie verwijdert. Met GDAP kunt u aangepaste tijdlijnen maken voor hoe lang de relatie zal duren en er is ook een maximale termijn van 2 jaar.

Uitnodigingslink: DAP-relatielinks zijn universeel per regio. Dit betekent dat u dezelfde DAP-link gebruikt voor elke klant die u toevoegt aan Partner Center. GDAP verandert dat, omdat u waarschijnlijk verschillende toegangsniveaus per klant zult hebben. Dit betekent dat elke uitnodiging uniek is voor een specifieke klant.

Beveiligingsgroepstoewijzing: Er zijn geen toewijzingslagen als het gaat om DAP-relaties. Alle leden binnen een Partner Center-omgeving die toegang hebben tot klanten, krijgen hetzelfde toegangsniveau. Met GDAP kunt u geneste beveiligingsgroepen met afzonderlijke rollen hebben, om de machtigingen nog verder te stratificeren. Hier is een voorbeeld van die functionaliteit:

Bedrijven kunnen een Provider tier 1-ondersteuningsgroep aanmaken en deze de rollen serviceondersteuningsbeheerder en globale lezer toekennen, wat betekent dat de Provider-groep namens het bedrijf tickets kan aanmaken, maar geen wijzigingen kan aanbrengen. Bedrijven kunnen een Provider tier 2-ondersteuningsgroep aanmaken en deze rollen met hoge privileges toekennen, zoals Intune-beheerder, Exchange-beheerder en Dynamics 365-beheerder.

Activiteitenlogboeken: Met DAP zijn er geen gedetailleerde activiteitenlogboeken die u laten zien wanneer gedelegeerde toegangsrechten worden gebruikt vanuit Partner Center en ze bevatten ook geen informatie over de levenscyclus van een gedelegeerde beheerdersrelatie (wanneer deze is geaccepteerd, wanneer deze is verwijderd, enz.). GDAP brengt hier verandering in door die zichtbaarheid te bieden in de Azure AD-activiteitenlogboeken op zowel provider- als klantniveau.

Toegang tot het S&C Center: Dit is al jaren een pijnpunt voor providers, omdat DAP je niet toestaat om namens klanten bepaalde beheerportalen te openen via partnercentra. Het Security and Compliance Center (dat nu wordt opgesplitst in twee beheercentra) is een goed voorbeeld van dit gebrek aan toegang. GDAP biedt hier meer flexibiliteit.

PIM-ondersteuning: Privilege Identity Management (PIM) is een Microsoft-service die 'just-in-time'-toegangsniveaus mogelijk maakt. In wezen kunt u hiermee uw rol tijdelijk verhogen om bepaalde beheertaken uit te voeren. PIM wordt gekoppeld aan GDAP, zodat providers privileges kunnen verhogen naar bepaalde beveiligingsgroepen die bepaalde rechten/rollen hebben in klantomgevingen. Dit verbetert de beveiliging nog verder.

Versterk de beveiliging – Stap in 2022 over van DAP naar GDAP

Alle Microsoft Cloud-services die DAP ondersteunen, zullen GDAP ondersteunen en voor nieuwe Microsoft Cloud-workloads wordt alleen GDAP ondersteund.

Zodra GDAP is geïmplementeerd, moeten bedrijven alle DAP-machtigingen verwijderen om hun tenants te beveiligen. Het verwijderen van DAP heeft geen invloed op de relatie met de provider en dus ook niet op eventuele licentieovereenkomsten. Het verwijdert echter wel alle toegang van de provider via PowerShell en API's, inclusief Microsoft 365 Lighthouse.

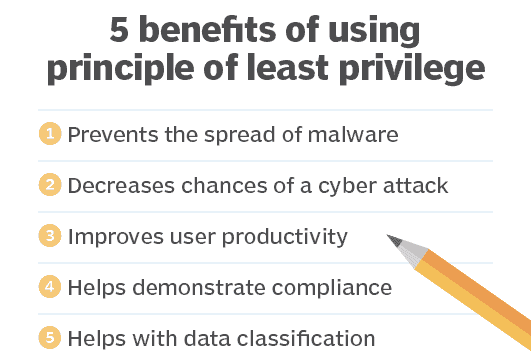

GDAP-sleutel voor handhaving van minimaal privilege

GDAP is het belangrijkste mechanisme waarmee ondernemingen het principe van minimale rechten (POLP) in hun Microsoft-cloudomgevingen kunnen afdwingen.

POLP is een concept in computerbeveiliging dat de toegangsrechten van gebruikers beperkt tot alleen wat strikt noodzakelijk is om hun werk te kunnen doen.

Microsoft GDAP Voordelen van minimale rechten Gebruikers krijgen alleen toestemming om de bestanden of bronnen te lezen, te schrijven of uit te voeren die nodig zijn om hun werk te doen. Dit principe staat ook bekend als het toegangsbeheerprincipe of het principe van minimale rechten.

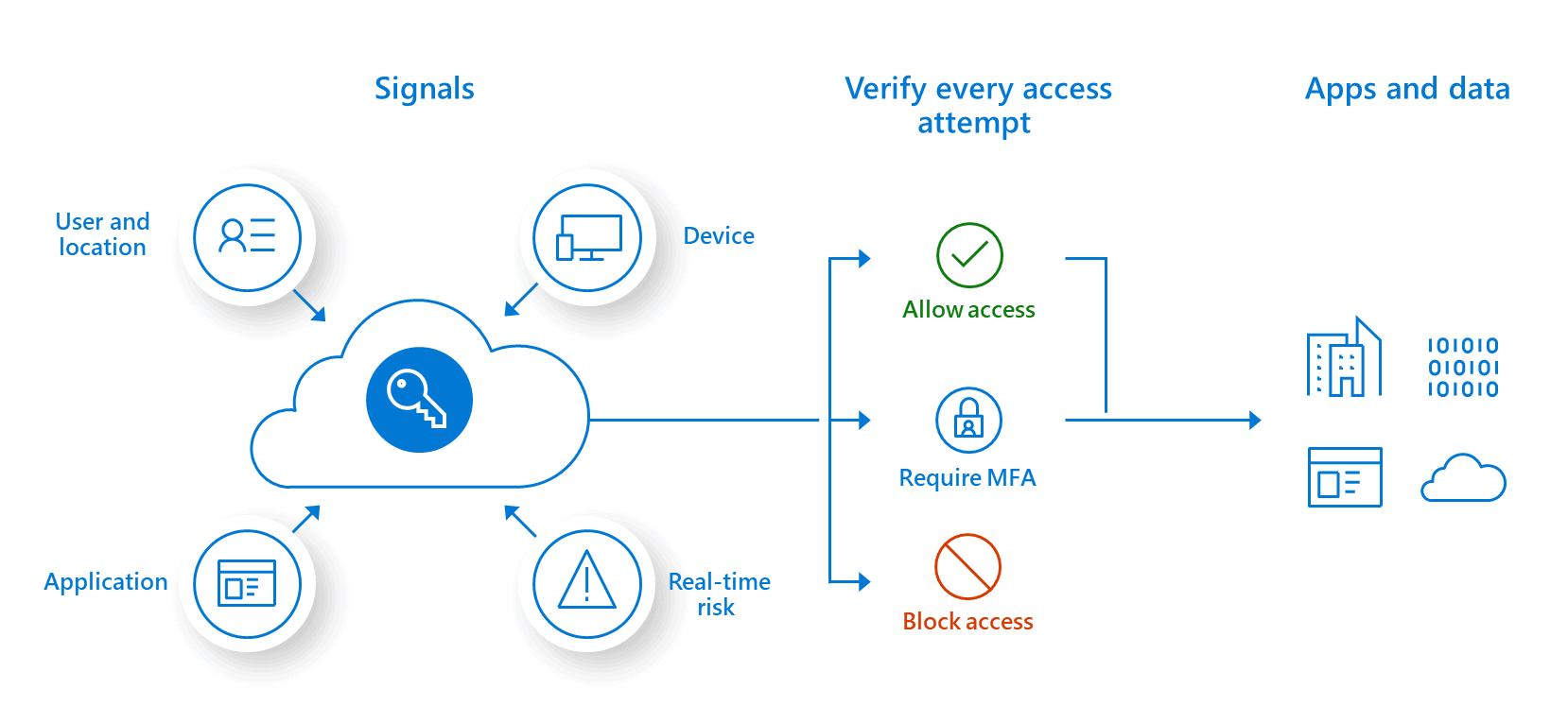

POLP is een van de drie leidende principes van Microsofts beveiligingsstrategie, bekend als Zero Trust.

Microsoft Zero Trust-principes

Controleer expliciet – Verifieer en autoriseer altijd op basis van alle beschikbare gegevenspunten, waaronder gebruikersidentiteit, locatie, apparaatstatus, service of werklast, gegevensclassificatie en afwijkingen.

Gebruik minimale toegangsrechten – Beperk de toegang van gebruikers met just-in-time en just-enough-access (JIT/JEA), op risico's gebaseerde adaptieve beleidsregels en gegevensbescherming om zowel gegevens als productiviteit te beveiligen.

Ga uit van een inbreuk – Minimaliseer de impact en beperk de toegang tot segmenten. Controleer end-to-end-encryptie en gebruik analytics om inzicht te krijgen, bedreigingen te detecteren en de beveiliging te verbeteren.

Microsoft Granular Delegated Admin – Zero Trust

Fundamenteel voor de Zero Trust-aanpak van Microsoft is dat eindgebruikers niet worden gestoord, maar dat er achter de schermen wordt gewerkt om gebruikers veilig te houden en hun workflow te behouden terwijl ze werken.

Gebruik GDAP voor eenvoudigere en snellere naleving

De minst geprivilegieerde toegang van GDAP biedt ondernemingen de tool voor beleidsafdwinging die ze nodig hebben voor conforme Microsoft-cloudimplementaties.

GDAP maakt het gemakkelijker om aan de voorschriften te voldoen en sneller om dit aan te tonen tijdens een nalevingsaudit voor:

HIPAA, GDPR, FDDC, FISMA, Government Connect, Federal EO 14028, SOX, ISO, SOC en andere.

GDAP-toegang met minimale rechten wordt sterk aanbevolen door CISA voor 2022 en daarna.

Voordelen van Least Privilege GDAP

Volgens het Microsoft Vulnerabilities Report 2021 van BeyondTrust had 78% van de kritieke kwetsbaarheden in Windows-systemen in de periode 2016-2020 kunnen worden beperkt door beheerdersrechten te verwijderen. In 2020 zou zelfs 98% van de kritieke kwetsbaarheden in Internet Explorer en Edge kunnen worden beperkt door beheerdersrechten te verwijderen! Een vergelijkbaar krachtig risicobeperkend effect van Least Privilege is ook aangetoond voor applicaties van derden, zoals Oracle, Adobe, Google, Cisco, VMware, enz.

Onbeperkte privileges en toegang staan in wezen gelijk aan onbeperkte mogelijkheden voor schade. Hoe meer privileges een gebruiker, account of proces verzamelt, hoe groter de kans op misbruik, exploitatie of fouten. Het implementeren van het principe van minimale privileges vermindert niet alleen de kans dat er een inbreuk plaatsvindt, maar helpt ook om de omvang van een inbreuk te beperken mocht deze zich toch voordoen.

De voordelen van Microsoft GDAP met minimale rechten zijn onder meer:

- Een verkleind aanvalsoppervlak voor Microsoft: door privileges voor mensen, processen en applicaties/machines te beperken, worden de mogelijkheden en toegangspunten voor misbruik verminderd.

- Verminderde MSFT-malware-infectie en -verspreiding: Least privilege helpt malware-infectie en -verspreiding drastisch te verminderen, aangezien malware (zoals SQL-injecties of ransomware) niet in staat mag zijn om processen te verhogen waarmee het kan worden geïnstalleerd of uitgevoerd.

- Verbeterde operationele prestaties: als het gaat om uw Microsoft-applicaties en -systemen, vermindert het beperken van rechten tot het minimale aantal processen dat nodig is om een geautoriseerde activiteit uit te voeren, de kans op incompatibiliteitsproblemen tussen andere applicaties of systemen en helpt het het risico op downtime te verminderen.

- Eenvoudigere, auditvriendelijke naleving: door de mogelijke activiteiten te beperken, draagt het afdwingen van het principe van minimale rechten bij aan het creëren van een minder complexe en dus auditvriendelijkere omgeving. Bovendien vereisen veel nalevingsvoorschriften (waaronder HIPAA, PCI DSS, FDDC, Government Connect, FISMA en SOX) dat organisaties een beleid van minimale rechten toepassen om een goed gegevensbeheer en een goede systeembeveiliging te waarborgen. Bijvoorbeeld:

-

- Het FDCC-mandaat van de Amerikaanse federale overheid bepaalt dat federale werknemers moeten inloggen op pc's met standaardgebruikersrechten.

- De HIPAA-privacyregel biedt richtlijnen voor het instellen van minimale rechten, zoals het beperken van de toegang tot gegevens (d.w.z. een deel van een patiëntendossier in plaats van het volledige dossier) op basis van het "minimaal noodzakelijke gebruik" om een specifiek doel te bereiken.

PCI DSS stelt dat organisaties die creditcardgegevens verwerken of opslaan, de toegang tot kaartgegevens moeten beperken op basis van zakelijke noodzaak, en verwijst specifiek naar het gebruik van gebruikersaccounts met minimale rechten [7.1.1 Beperking van toegangsrechten tot bevoorrechte gebruikers-ID's tot de minimale rechten die nodig zijn om taken uit te voeren; 7.2.2 Toewijzing van rechten aan personen op basis van functieclassificatie en functie].

GDAP voor zakelijke providers – MSP, CSP, partner

Granular delegated admin privileges, of GDAP, is begin 2022 beschikbaar voor providers zoals Microsoft CSP's, MSP's en partners. Deze wijzigingen pakken aanvallen op de toeleveringsketen (zoals Nobelium) aan en versterken de pijler van minimale rechten van het Zero Trust-beveiligingsmodel van Microsoft.

Voorheen hadden zowel distributeurs (Microsoft Indirect Providers/CSP Tier 1's) als MSP's (Indirect Resellers) gedelegeerde beheerdersrechten (DAP) ingesteld voor alle downstreamklanten. Hierdoor konden distributeurs licenties verstrekken aan klanttenants en ondersteuning bieden. MSP's en partners konden hierdoor ondersteuning bieden en dagelijkse beheertaken uitvoeren via Partner Center.

Met gedetailleerde gedelegeerde toegang:

- Providers kunnen de toegang tot de workloads van hun klanten gedetailleerder en tijdgebonden beheren, zodat ze kunnen inspelen op de bezorgdheid van klanten op het gebied van veiligheid.

- CSP's, MSP's en partners krijgen nu hulp bij het aanpakken van zorgen over gegevensbeveiliging, waardoor de kans op beveiligingsincidenten wordt verkleind en de ecosystemen van partners en ondernemingen veiliger worden.

- Providers kunnen de toegang per klant beperken op het niveau van de werklast van uw medewerkers die de diensten en omgevingen van uw klanten beheren.

- CSP's, MSP's en partners kunnen rapporteren hoe providerteams toegang krijgen tot Enterprise-tenants in alle tenants.

- Providers kunnen ongebruikte GDAP- of DAP-verbindingen uitschakelen of beperken om de veiligheid van klanten te verbeteren en de aansprakelijkheid van partners te verminderen.

Overwegingen voor zakelijke providers met betrekking tot GDAP

- Stel een basisniveau vast voor klantomgevingen: aangezien providers nu zelfstandig kunnen beslissen welke rollen ze in klanttenant's vervullen, moeten ze een basisniveau en/of stratificatie vaststellen op basis van de omvang van hun praktijk. Als een MSP of partner samenwerkt met een CSP, moet u hen ook vragen wat hun basisrol is voor elke klant en indien van toepassing om specifieke rollen vragen. Realistisch gezien zouden MSP's of partners CSP's rechten moeten geven om de tenant te licentiëren en een basis voor ondersteuning te bieden.

- Operationele complexiteit: Met GDAP zijn er nu veel overwegingen die vanuit operationeel oogpunt moeten worden doorgenomen. Naast het bepalen van toegangsniveaus, moet u ook elke twee jaar (minimaal) GDAP-relaties opnieuw accepteren. Bovendien hebt u aangepaste koppelingen per klantomgeving. Over het algemeen wegen de beveiligingsvoordelen op tegen de extra complexiteit waarmee u te maken krijgt. Als CSP, MSP of partner moet u uw toegangsniveaus in alle tenants periodiek evalueren voor uzelf, klanten en derde partijen.

- Toegang tot nieuwe beheercentra: Dit is een grote overwinning als GDAP gedelegeerde toegang toestaat tot alle beheercentra (zoals het S&C-centrum) die providers al jaren missen. Dit voorkomt dat providers globale beheerders aanmaken in Enterprise-tenants en MFA delen met een ondersteuningsteam.

- Gratis Azure AD P2-licenties: Microsoft geeft P2 een jaar lang gratis weg, zodat providers gebruik kunnen maken van zaken als PIM. Profiteer van P2 om meer beveiliging te bieden binnen uw Partner Center-omgeving.

- Verwijder alle DAP-machtigingen: om provider- en klanttenants te beveiligen. Het verwijderen van DAP heeft geen invloed op de partnerrelatie en dus ook niet op eventuele licentieovereenkomsten. Het verwijdert echter wel alle partnertoegang via PowerShell en API's, inclusief Microsoft 365 Lighthouse.