17.000 Microsoft Exchange Server in Deutschland gefährdet.

17.000 Microsoft Exchange Server in Deutschland gefährdet

Die deutschen Sicherheitsbehörden haben kürzlich davor gewarnt, dass mindestens 17.000 Microsoft Exchange-Server in Deutschland online zugänglich und anfällig für eine oder mehrere kritische Sicherheitslücken sind.

Dies wäre nicht das erste Mal, dass ein Microsoft-Produkt einen schwerwiegenden Sicherheitsfehler aufweist, und es wird auch nicht das letzte Mal sein. Je mehr Microsoft-Produkte in das Ökosystem am Arbeitsplatz Einzug halten, desto mehr Probleme werden auftreten, hoffentlich jedoch mit weitaus geringeren negativen Auswirkungen.

Microsoft Exchange Server aufgedeckt

Laut dem Bundesamt für Sicherheit in der Informationstechnik (BSI):

Gesamtzahl der Server: Rund 45.000 Microsoft Exchange-Server in Deutschland haben Outlook Web Access (OWA) aktiviert und sind über das Internet zugänglich.

Veraltete Versionen:

- 12 % dieser Server verwenden veraltete Versionen (Exchange 2010 oder 2013).

- Diese Versionen haben seitdem keine Sicherheitsupdates mehr erhalten:

- Exchange 2010: Oktober 2020

- Austausch 2013: April 2023

Aktuelle Expositionen:

- Betroffene Versionen: Exchange 2016 und 2019.

- 28 % dieser Server wurden seit mindestens vier Monaten nicht mehr gepatcht.

- Diese nicht gepatchten Server sind anfällig für kritische Sicherheitslücken, darunter Angriffe zur Ausführung von Remote-Code.

Stark gefährdete Server:

- 37 % aller Exchange-Server in Deutschland gelten als stark gefährdet.

- Dies entspricht etwa 17.000 Servern, die kürzlich offengelegt wurden.

Die größten Risiken bestehen in den Bereichen Bildung, Gesundheitswesen, Kommunalverwaltung und mittelständische Unternehmen.

Das BSI hat seit 2021 wiederholt vor aktiven Ausnutzungsmöglichkeiten gewarnt und behauptet, dass die kritischen Schwachstellen in Microsoft Exchange eine Bedrohung der Stufe „rot“ darstellen. Es wurde jedoch nichts unternommen, sodass viele Betreiber von Exchange-Servern weiterhin sehr nachlässig handeln und verfügbare Sicherheitsupdates nicht rechtzeitig veröffentlichen.

Das BSI fordert Administratoren dringend auf, die neuesten Exchange-Versionen zu verwenden, um das Risiko zu minimieren.

Aktiver Schutz vor Bedrohungen

Im Februar warnte der Bedrohungsüberwachungsdienst Shadowserver, dass 28.500 Microsoft Exchange-Server durch CVE-2024-21410 für anhaltende Angriffe anfällig seien. CVE-2024-21410 ist eine neue Art von Angriff, der auf Microsoft Exchange abzielt. Er nutzt eine Schwachstelle in Microsofts NTLM aus, einer Reihe von Sicherheitstools, die zur Überprüfung der Benutzeridentitäten und zur Gewährleistung der Datensicherheit eingesetzt werden.

Dies ist die kritische Sicherheitslücke zur Rechteausweitung, die Microsoft Anfang dieses Jahres bekannt gegeben hat. Um diese Sicherheitslücke zu schließen, wird Unternehmen empfohlen, den erweiterten Schutz auf allen Exchange-Servern mithilfe dieses speziellen PowerShell-Skripts zu aktivieren.

Shadowserver bestätigte außerdem, dass bis zu 97.000 Server, darunter allein über 22.000 aus Deutschland, potenziell anfällig sein könnten, wenn der erweiterte Schutz nicht aktiviert ist. Microsoft aktiviert nun automatisch den erweiterten Schutz auf Exchange-Servern, aber warum war dies zuvor nicht der Fall?

Ein Teil der Schuld liegt zwar bei den Exchange-Administratoren, die ihre lokalen Server nicht auf dem neuesten Stand gehalten haben, aber Microsoft sollte auch ein Produkt liefern, das absolut sicher ist.

Anhaltende Sicherheitsbedrohungen

Etwa zur gleichen Zeit im letzten Jahr stand Microsoft Cloud unter genauer Beobachtung, nachdem ein chinesischer Cyberangriffviele Unternehmen und Behörden gefährdet hatte. Der Vorfall machte deutlich, dass wichtige Protokollierungsdaten, die zur Identifizierung des Angriffs erforderlich waren, ausschließlich Kunden des Premium-Clouddienstes von Microsoft zur Verfügung standen.

Die Cybersecurity and Infrastructure Security Agency (CISA) des US-Heimatschutzministeriums kritisierte Microsoft aus gutem Grund dafür, dass diese Protokollierungsinformationen nicht allen Benutzern zur Verfügung gestellt wurden. Lesen Sie die offizielle Ankündigung im Blog des Heimatschutzministeriums.

Wenn diese Daten verborgen bleiben, insbesondere hinter einer Art Bezahlschranke, setzen sich Unternehmen einem vermeidbaren Risiko aus. Jedes Unternehmen nutzt einen Technologiedienst wie Microsoft 365, daher sollten diese Unternehmen auch Zugriff auf Protokollierungs- und andere Sicherheitsdaten haben, um böswillige Cyberaktivitäten angemessen erkennen zu können.

Ohne Zugriff fehlen Ihnen die notwendigen Daten, um sich auf potenzielle Angriffe vorzubereiten. Das ist so, als würde man ein Auto verkaufen und für Sicherheitsmerkmale wie Sicherheitsgurte und Airbags einen Aufpreis verlangen.

Microsoft Cybersecurity unter der Lupe

Im Januar dieses Jahres kam es zu einem weiteren Hackerangriff, diesmal durch die staatlich geförderte russische Hackergruppe Midnight Blizzard. Diese verschaffte sich über einen Zeitraum von mehr als zwei Monaten Zugang zu einem älteren, nicht produktiven Test-Tenant-Konto von Microsoft.

Im Sommer letzten Jahres hat eine in China ansässige Hackergruppe namens Storm-0558 den Azure-Dienst von Microsoft gehackt und über einen Monat lang Daten gesammelt, bevor sie entdeckt wurde. Daraufhin veröffentlichte die US-Bundesregierung einen Bericht, in dem sie Microsoft offiziell empfahl, seine Cloud-Sicherheit zu überarbeiten. Zu den betroffenen Kunden gehörten 25 Azure-Kunden, darunter auch US-Bundesbehörden.

Microsoft hat im November letzten Jahres mit der„Secure Future Initiative“versucht, eine Kehrtwende einzuleiten. Diese Initiative brachte eine Reihe von Veränderungen mit sich, darunter vor allem die direkte Kopplung der Vergütung der Führungskräfte an die Erfüllung von Sicherheitsplänen und Meilensteinen.

Dies würde auch die Schaffung von drei Sicherheitsgrundsätzen und sechs Sicherheitssäulen umfassen, die Schwachstellen in den Systemen und Entwicklungspraktiken von Microsoft beheben sollen. Obwohl dies bereits im letzten Jahr umgesetzt wurde, sehen wir auch noch weit ins Jahr 2024 hinein Probleme.

Verstöße und Reaktionen:

Verstoß im Januar:

- Täter: Die vom russischen Staat unterstützte Hackergruppe Midnight Blizzard.

- Dauer: Zwei Monate.

- Ziel: Microsoft Legacy-Testmandantenkonto außerhalb der Produktion.

Sommerpause:

- Täter: Die in China ansässige Hackergruppe Storm-0558.

- Dauer: Über einen Monat.

- Ziel: Microsofts Azure-Dienst.

- Betroffen: 25 Azure-Kunden, darunter einige US-Bundesbehörden.

Antwort von Microsoft: Initiative „Sichere Zukunft“ (November):

- Die Vergütung der Führungskräfte ist an die Erfüllung von Sicherheitsplänen und Meilensteinen geknüpft.

- Schaffung von drei Sicherheitsprinzipien und sechs Sicherheitssäulen.

- Anhaltende Probleme bis ins Jahr 2024 hinein beobachtet.

Sicherheitsimplementierung:

- Wirksamkeit abhängig von detaillierter Gliederung.

- Herausforderungen bei der Einführung neuer Versionen bestehender Produkte.

- Anhaltende groß angelegte Sicherheitsprobleme beeinträchtigen Microsoft-Kunden, die auf sichere Produkte und Dienste angewiesen sind.

Unter der Lupe betrachtet ist die Sicherheitsimplementierung nur so gut wie der Entwurf. Zwar können bei der Einführung neuer Versionen bestehender Produkte verschiedene Probleme auftreten, doch es ist Aufgabe des OEM, diese Details auszubügeln. Dass dies weiterhin in so großem Umfang geschieht, ist für Microsoft-Kunden, die sich auf Microsoft verlassen, um sichere Produkte und Dienste zu erhalten, problematisch.

Spezialisierte Microsoft-Supportlösungen

Microsoft kümmert sich um alles, was seine Produkte und Dienstleistungen betrifft, einschließlich des Supports. Angesichts der Vielzahl neuer Dienste, die hinzukommen, ist der Support jedoch das geringste Problem. Aus diesem Grund werden Sie für Ihre Tickets mit niedriger Priorität an einen externen Techniker im Ausland weitergeleitet.

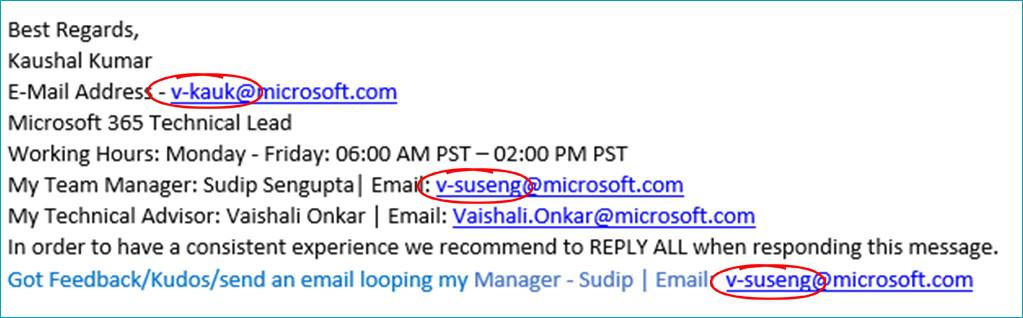

Wenn Sie ein V-Bindestrich im Namen der E-Mail sehen, arbeiten Sie nicht mehr direkt mit dem Microsoft-Support zusammen.

Dies setzt Sie potenziellen Sicherheitsrisiken aus, da diese Techniker nicht denselben Compliance-Vorschriften unterliegen, die für US-Ingenieure gelten.

Angesichts einer durchwachsenen Vergangenheit im Bereich Sicherheit sind Support-Probleme zu diesem Zeitpunkt unvermeidlich. Um Ihre Daten zu schützen, sollten Sie sich an eine vertrauenswürdige Quelle wie US Cloud halten. Wir hatten in all den Jahren unseres Bestehens noch nie einen Datenverstoß und alle unsere Ingenieure sind in den USA ansässig, sodass wir uns strikt an die vorgeschriebenen Compliance-Vorschriften halten.

Darüber hinaus bietet US Cloud:

- 30-50% savings on your annual support spend

- Garantierte Antwortzeiten von 15 Minuten für alle Tickets

- Im Durchschnitt sind die Lösungszeiten doppelt so schnell wie die von Microsoft.

Ihre Daten schützen und gleichzeitig Supportkosten sparen? Das ist nicht mehr nur ein Wunschtraum. Verlassen Sie sich nicht länger auf den überlasteten Microsoft-Support, der zu viel kostet und zu wenig leistet. Wenn Sie schnelleren Microsoft-Support zu geringeren Kosten wünschen, wenden Sie sich an US Cloud.