Nutzen Sie Microsoft Granular Delegated Admin Privileges GDAP für mehr Sicherheit und Compliance in Ihrem Unternehmen.

Verwenden Sie Microsoft Granular Delegated Admin Privileges GDAP für mehr Sicherheit und Compliance in Ihrem Unternehmen.

Die granularen delegierten Administratorrechte (GDAP) von Microsoft reduzieren das Risiko für Unternehmen und CSP/Partner erheblich. Vergleichen Sie den neuen GDAP-Sicherheitsstandard mit dem bisherigen DAP und nutzen Sie GDAP, um die Sicherheit und Compliance Ihres Unternehmens zu stärken.

Initiativen: Microsoft DART/Incident Response | Informationssicherheit, Cybersicherheit, Compliance-

Zielgruppe: CCO, CISO, CTO, CIO | IT-Führungskräfte, Sicherheitsbeauftragte, Compliance-Beauftragte

Was ist Microsoft GDAP?

Die granularen delegierten Administratorrechte (GDAP) von Microsoft wurden entwickelt, um das Risiko für Microsoft-Unternehmenskunden erheblich zu reduzieren.

Mit GDAP können Sie die Zugriffsebene steuern, die Sie Ihren Mitarbeitern oder Anbietern (MSP, CSP, Partner) für Ihre MSFT-Clouddienste gewähren.

| Unternehmens- Microsoft Access-Steuerelemente |

Legacy- DAP |

*Neu* GDAP |

|---|---|---|

| Zugriffsebene/Rollen | Globaler Administrator + Helpdesk-Mitarbeiter | Kundenspezifisch |

| Beziehungszeitachse | Unbestimmt | Kundenspezifisch (maximal 2 Jahre) |

| Einladungslink | Für jeden Kunden gleich | Maßgeschneidert für jeden Kunden |

| Sicherheitsgruppenzuweisung | √ | |

| Aktivitätsprotokolle | √ | |

| Zugang zum Sicherheits- und Compliance-Center | √ | |

| Unterstützung für privilegiertes Identitätsmanagement (PIM) | √ |

Zugriffsebene/Rollen: DAP-Beziehungen bieten Ihnen standardmäßig die Rollen „Global Admin“ und „Helpdesk Admin“, ohne dass Sie diese ändern können. Mit GDAP können Sie detailliertere Berechtigungen auswählen und diese für jeden Kunden individuell festlegen. Dies ist besonders wichtig, wenn Sie derzeit mit einem Anbieter zusammenarbeiten und kein Risiko durch Dritte eingehen möchten.

Beziehungszeitplan: DAP-Beziehungen sind unbefristet. Der Kunde akzeptiert den delegierten Admin-Link, und diese Beziehung ist dauerhaft, es sei denn, Sie gehen zu „Einstellungen > Partnerbeziehungen“ und entfernen die Beziehung. Mit GDAP können Sie benutzerdefinierte Zeitpläne für die Dauer der Beziehung erstellen, wobei die maximale Laufzeit 2 Jahre beträgt.

Einladungslink: DAP-Beziehungslinks sind regional universell. Das bedeutet, dass Sie für jeden Kunden, den Sie in das Partner Center aufnehmen, denselben DAP-Link verwenden. GDAP ändert dies, da Sie höchstwahrscheinlich unterschiedliche Zugriffsebenen pro Kunde haben werden. Das bedeutet, dass jede Einladung für einen bestimmten Kunden einzigartig ist.

Sicherheitsgruppenzuweisung: Bei DAP-Beziehungen gibt es keine Zuweisungsebenen. Alle Mitglieder innerhalb einer Partner Center-Umgebung, die Zugriff auf Kunden haben, erhalten denselben Zugriffslevel. Mit GDAP können Sie verschachtelte Sicherheitsgruppen mit separaten Rollen erstellen, um Berechtigungen noch weiter zu schichten. Hier ein Beispiel für diese Funktion:

Unternehmen können eine Supportgruppe der Stufe 1 für Anbieter erstellen und ihr die Rollen „Service Support Admin” und „Global Reader” zuweisen. Das bedeutet, dass die Anbietergruppe im Namen des Unternehmens Tickets erstellen, aber keine Änderungen vornehmen kann. Unternehmen können eine Supportgruppe der Stufe 2 für Anbieter erstellen und ihr hochprivilegierte Rollen wie „Intune Admin”, „Exchange Admin” und „Dynamics 365 Admin” zuweisen.

Aktivitätsprotokolle: Bei DAP gibt es keine detaillierten Aktivitätsprotokolle, aus denen hervorgeht, wann delegierte Zugriffsberechtigungen aus dem Partner Center genutzt werden, und sie enthalten auch keine Informationen zum Lebenszyklus einer delegierten Administratorbeziehung (wann sie akzeptiert wurde, wann sie entfernt wurde usw.). GDAP ändert dies, indem es diese Transparenz in den Azure AD-Aktivitätsprotokollen sowohl auf Anbieter- als auch auf Kundenebene bereitstellt.

Zugriff auf das S&C Center: Dies ist seit Jahren ein Problem für Anbieter, da DAP es nicht erlaubt, bestimmte Admin-Portale im Namen von Kunden über Partner-Center aufzurufen. Das Security and Compliance Center (das nun in zwei Admin-Center aufgeteilt wird) ist ein gutes Beispiel für diesen fehlenden Zugriff. GDAP bietet hier mehr Flexibilität.

PIM-Unterstützung: Privilege Identity Management (PIM) ist ein Microsoft-Dienst, der „Just-in-Time”-Zugriffsebenen ermöglicht. Im Wesentlichen können Sie damit Ihre Rolle für einen begrenzten Zeitraum erweitern, um bestimmte Verwaltungsaufgaben auszuführen. PIM wird mit GDAP gekoppelt, damit Anbieter Berechtigungen für bestimmte Sicherheitsgruppen mit bestimmten Zugriffsrechten/Rollen in Kundenumgebungen erweitern können. Dies verbessert die Sicherheit noch weiter.

Sicherheit stärken – Wechsel von DAP zu GDAP im Jahr 2022

Alle Microsoft Cloud-Dienste, die DAP unterstützen, werden auch GDAP unterstützen, und für neue Microsoft Cloud-Workloads wird nur GDAP unterstützt.

Sobald GDAP eingerichtet ist, sollten Unternehmen alle DAP-Berechtigungen entfernen, um ihre Mandanten zu schützen. Durch das Entfernen von DAP wird die Provider-Beziehung nicht aufgehoben, sodass Ihre Lizenzverträge davon unberührt bleiben. Allerdings wird dadurch der gesamte Provider-Zugriff über PowerShell und APIs, einschließlich Microsoft 365 Lighthouse, entfernt.

GDAP-Schlüssel zur Durchsetzung der geringsten Privilegien

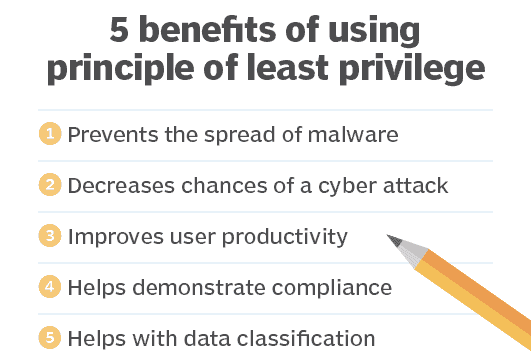

GDAP ist der wichtigste Mechanismus für Unternehmen, um das Prinzip der geringsten Privilegien (POLP) in ihren Microsoft-Cloud-Umgebungen durchzusetzen.

POLP ist ein Konzept der Computersicherheit, das die Zugriffsrechte der Benutzer auf das für ihre Arbeit unbedingt erforderliche Maß beschränkt.

Vorteile des Microsoft GDAP-Prinzips der geringsten PrivilegienBenutzer erhalten nur die Berechtigung zum Lesen, Schreiben oder Ausführen der Dateien oder Ressourcen, die sie für ihre Arbeit benötigen. Dieses Prinzip wird auch als Zugriffskontrollprinzip oder Prinzip der minimalen Privilegien bezeichnet.

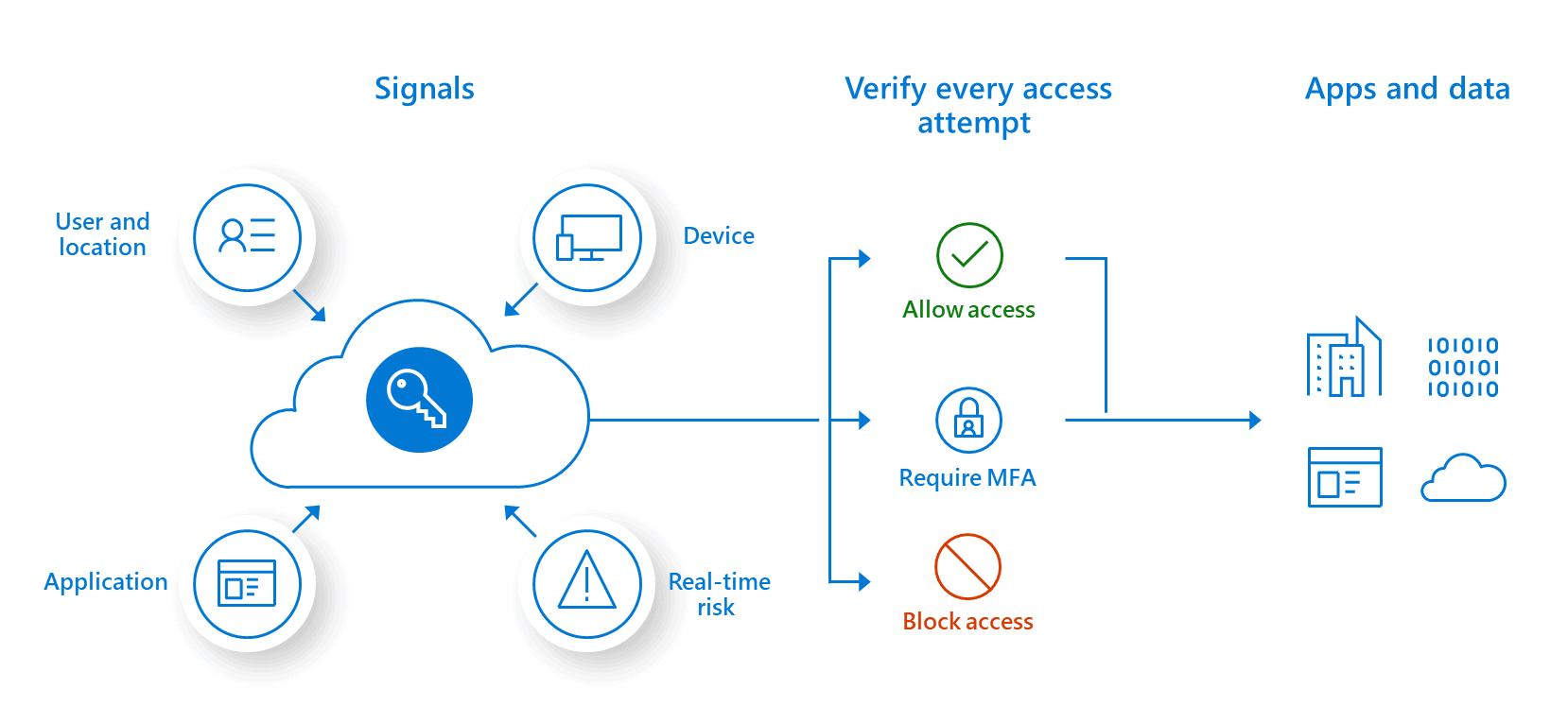

POLP ist einer der drei Leitprinzipien der Sicherheitsstrategie von Microsoft, die als Zero Trust bekannt ist.

Microsoft Zero Trust-Grundsätze

Explizite Überprüfung – Führen Sie die Authentifizierung und Autorisierung stets auf der Grundlage aller verfügbaren Datenpunkte durch, einschließlich Benutzeridentität, Standort, Gerätestatus, Dienst oder Arbeitslast, Datenklassifizierung und Anomalien.

Verwenden Sie den geringstmöglichen Zugriff – Beschränken Sie den Benutzerzugriff mit Just-in-Time- und Just-Enough-Access (JIT/JEA), risikobasierten adaptiven Richtlinien und Datenschutz, um sowohl Daten als auch Produktivität zu schützen.

Von einer Sicherheitsverletzung ausgehen – Explosionsradius minimieren und Zugriff segmentieren. End-to-End-Verschlüsselung überprüfen und Analysen nutzen, um Transparenz zu schaffen, die Erkennung von Bedrohungen voranzutreiben und die Abwehrmaßnahmen zu verbessern.

Microsoft Granular Delegated Admin – Zero Trust

Grundlegend für den Zero-Trust-Ansatz von Microsoft ist es, Endbenutzer nicht zu stören, sondern hinter den Kulissen dafür zu sorgen, dass Benutzer sicher sind und ungestört arbeiten können.

Verwenden Sie GDAP für eine einfachere und schnellere Compliance

Der Zugriff mit geringsten Rechten von GDAP bietet Unternehmen das Tool zur Durchsetzung von Richtlinien, das sie für konforme Microsoft-Cloud-Bereitstellungen benötigen.

GDAP erleichtert die Einhaltung von Vorschriften und beschleunigt den Nachweis bei einem Compliance-Audit für:

HIPAA, DSGVO, FDDC, FISMA, Government Connect, Federal EO 14028, SOX, ISO, SOC und andere.

Der GDAP-Zugriff mit geringsten Rechten wird von der CISA für 2022 und darüber hinaus dringend empfohlen.

Vorteile von Least Privilege GDAP-

Laut dem Microsoft Vulnerabilities Report 2021 von BeyondTrust hätten im Fünfjahreszeitraum von 2016 bis 2020 78 % der kritischen Schwachstellen auf Windows-Systemen durch die Entfernung von Administratorrechten gemindert werden können. Tatsächlich hätten im Jahr 2020 98 % der kritischen Sicherheitslücken in Internet Explorer und Edge durch die Entfernung von Administratorrechten gemindert werden können! Eine ähnlich starke risikomindernde Wirkung von Least Privilege wurde auch bei Anwendungen von Drittanbietern wie Oracle, Adobe, Google, Cisco, VMware usw. nachgewiesen.

Uneingeschränkte Sonderrechte und uneingeschränkter Zugriff bedeuten im Wesentlichen ein unbegrenztes Schadenspotenzial. Je mehr Sonderrechte ein Benutzer, ein Konto oder ein Prozess ansammelt, desto größer ist das Potenzial für Missbrauch, Ausnutzung oder Fehler. Die Implementierung von „Least Privilege“ verringert nicht nur die Wahrscheinlichkeit, dass es überhaupt zu einer Sicherheitsverletzung kommt, sondern hilft auch, den Umfang einer Sicherheitsverletzung zu begrenzen, sollte es doch einmal dazu kommen.

Zu den Vorteilen von Microsoft GDAP mit geringsten Berechtigungen gehören:

- Eine komprimierte Angriffsfläche von Microsoft: Die Einschränkung von Berechtigungen für Personen, Prozesse und Anwendungen/Maschinen verringert die Angriffswege und -punkte für Exploits.

- Reduzierte MSFT-Malware-Infektion und -Verbreitung: Least Privilege trägt dazu bei, Malware-Infektionen und -Verbreitung drastisch zu reduzieren, da Malware (wie SQL-Injektionen oder Ransomware) die Möglichkeit verwehrt werden sollte, Prozesse zu erweitern, die ihr die Installation oder Ausführung ermöglichen.

- Verbesserte Betriebsleistung: Wenn es um Ihre Microsoft-Anwendungen und -Systeme geht, verringert die Beschränkung der Berechtigungen auf den minimalen Umfang von Prozessen zur Durchführung einer autorisierten Aktivität die Wahrscheinlichkeit, dass Inkompatibilitätsprobleme zwischen anderen Anwendungen oder Systemen auftreten, und trägt dazu bei, das Risiko von Ausfallzeiten zu verringern.

- Einfachere, auditfreundliche Compliance: Durch die Einschränkung der möglichen Aktivitäten trägt die Durchsetzung des Prinzips der geringsten Privilegien dazu bei, eine weniger komplexe und damit auditfreundlichere Umgebung zu schaffen. Darüber hinaus verlangen viele Compliance-Vorschriften (einschließlich HIPAA, PCI DSS, FDDC, Government Connect, FISMA und SOX), dass Unternehmen Richtlinien für den Zugriff mit geringsten Privilegien anwenden, um eine ordnungsgemäße Datenverwaltung und Systemsicherheit zu gewährleisten. Zum Beispiel:

-

- Das FDCC-Mandat der US-Bundesregierung schreibt vor, dass Bundesangestellte sich mit Standardbenutzerrechten an PCs anmelden müssen.

- Die HIPAA-Datenschutzbestimmungen enthalten Richtlinien für die Festlegung von Mindestberechtigungen, wie beispielsweise die Beschränkung des Zugriffs auf Daten (d. h. einen Teil der Patientenakte im Gegensatz zur gesamten Akte) auf der Grundlage der „minimal notwendigen Nutzung“ zur Erreichung eines bestimmten Zwecks.

PCI DSS schreibt vor, dass Organisationen, die Kreditkartendaten verarbeiten oder speichern, den Zugriff auf Karteninhaberdaten auf das für die Geschäftstätigkeit erforderliche Maß beschränken müssen, und fordert ausdrücklich die Verwendung von Benutzerkonten mit minimalen Berechtigungen [7.1.1 Beschränkung der Zugriffsrechte auf privilegierte Benutzer-IDs auf die für die Erfüllung der Aufgaben erforderlichen minimalen Berechtigungen; 7.2.2 Zuweisung von Berechtigungen an Personen auf der Grundlage der Jobklassifizierung und Funktion].

GDAP für Unternehmensanbieter – MSP, CSP, Partner

Granular delegated admin privileges (GDAP) wird Anbietern wie Microsoft CSPs, MSPs und Partnern Anfang 2022 zur Verfügung stehen. Diese Änderungen dienen der Bekämpfung von Angriffen auf die Lieferkette (wie Nobelium) und stärken den Grundsatz der geringsten Privilegien im Zero-Trust-Sicherheitsmodell von Microsoft.

Früher hatten sowohl Distributoren (Microsoft Indirect Providers/CSP Tier 1s) als auch MSPs (Indirect Resellers) delegierte Administratorrechte (DAP) für alle nachgelagerten Kunden eingerichtet. Dadurch konnten Distributoren Kundenmandanten lizenzieren und Support leisten. MSPs und Partner hatten die Möglichkeit, Support zu leisten und tägliche Verwaltungsaufgaben über das Partner Center durchzuführen.

Mit granularem delegiertem Zugriff:

- Anbieter können den Zugriff auf die Workloads ihrer Kunden detaillierter und zeitlich begrenzt steuern, sodass sie den Sicherheitsbedenken ihrer Kunden Rechnung tragen können.

- CSPs, MSPs und Partner erhalten nun Unterstützung bei der Bewältigung von Bedenken hinsichtlich der Datensicherheit, wodurch die Wahrscheinlichkeit von Sicherheitsvorfällen verringert und die Sicherheit der Partner- und Unternehmensökosysteme erhöht wird.

- Anbieter können den Zugriff pro Kunde auf der Workload-Ebene Ihrer Mitarbeiter einschränken, die die Dienste und Umgebungen Ihrer Kunden verwalten.

- CSPs, MSPs und Partner können darüber berichten, wie Provider-Teams über alle Mandanten hinweg auf Enterprise-Mandanten zugreifen.

- Anbieter können ungenutzte GDAP- oder DAP-Verbindungen deaktivieren oder reduzieren, um die Sicherheit ihrer Kunden zu erhöhen und die Haftung der Partner zu verringern.

Überlegungen für Unternehmensanbieter zu GDAP

- Festlegung einer Basislinie für Kundenumgebungen: Da Anbieter nun selbst entscheiden können, welche Rollen sie in Kunden-Tenants übernehmen, müssen sie eine Basislinie und/oder Stratifizierung festlegen, die sich nach der Größe ihres Unternehmens richtet. Wenn ein MSP oder Partner mit einem CSP zusammenarbeitet, müssen Sie diesen auch fragen, welche Basisrolle er für jeden Kunden übernimmt, und gegebenenfalls bestimmte Rollen anfordern. Realistisch gesehen sollten MSPs oder Partner CSPs das Recht einräumen, Lizenzen für die Mandanten zu vergeben und eine Basisunterstützung bereitzustellen.

- Operative Komplexität: Mit GDAP gibt es nun viele Aspekte, die aus operativer Sicht zu berücksichtigen sind. Neben der Festlegung der Zugriffsebenen müssen Sie GDAP-Beziehungen mindestens alle zwei Jahre erneut akzeptieren. Darüber hinaus verfügen Sie über benutzerdefinierte Links pro Kundenumgebung. Insgesamt überwiegen die Sicherheitsvorteile die zusätzliche Komplexität, mit der Sie sich auseinandersetzen müssen. Als CSP, MSP oder Partner sollten Sie Ihre Zugriffsebenen in allen Mandanten regelmäßig für sich selbst, Ihre Kunden und Dritte überprüfen.

- Zugriff auf neue Admin-Center: Dies ist ein großer Gewinn, wenn GDAP den delegierten Zugriff auf alle Admin-Center (wie das S&C-Center) ermöglicht, den Anbieter seit Jahren vermissen. Dadurch wird verhindert, dass Anbieter globale Administratoren in Enterprise-Mandanten erstellen und MFA innerhalb eines Support-Teams gemeinsam nutzen.

- Kostenlose Azure AD P2-Lizenzierung: Microsoft stellt P2 für ein Jahr kostenlos zur Verfügung, damit Anbieter Funktionen wie PIM nutzen können. Nutzen Sie P2, um mehr Sicherheit in Ihrer Partner Center-Umgebung zu gewährleisten.

- Alle DAP-Berechtigungen entfernen: Zum Schutz von Anbieter- und Kundenmandanten. Durch das Entfernen von DAP wird die Partnerbeziehung nicht aufgehoben, sodass Ihre Lizenzverträge davon unberührt bleiben. Allerdings wird dadurch der gesamte Partnerzugriff über PowerShell und APIs, einschließlich Microsoft 365 Lighthouse, entfernt.