استخدم امتيازات الإدارة المفوضة الدقيقة من Microsoft GDAP لتعزيز أمن المؤسسة والامتثال.

استخدم امتيازات الإدارة المفوضة الدقيقة من Microsoft GDAP لتعزيز أمن المؤسسة والامتثال

تقلل امتيازات الإدارة المفوضة الدقيقة (GDAP) من Microsoft بشكل كبير من المخاطر التي تواجهها الشركات ومقدمو خدمات السحابة/الشركاء. قارن معيار الأمان GDAP الجديد بمعيار DAP القديم واستخدم GDAP لتعزيز أمان شركتك وامتثالها.

المبادرات: Microsoft DART/الاستجابة للحوادث | أمن المعلومات، الأمن السيبراني، الامتثال

الجمهور: CCO، CISO، CTO، CIO | مسؤولو تكنولوجيا المعلومات، مسؤولو الأمن، مسؤولو الامتثال

ما هو برنامج GDAP من Microsoft؟

تم تصميم امتيازات الإدارة المفوضة الدقيقة (GDAP) من Microsoft لتقليل المخاطر بشكل كبير لعملاء Microsoft من الشركات.

يتيح لك GDAP التحكم في مستوى الوصول الذي تمنحه لموظفيك أو مزودي الخدمة (MSP، CSP، الشركاء) لخدمات MSFT السحابية.

ضوابط Microsoft Access |

القديمة DAP |

*جديد* GDAP |

|---|---|---|

| مستوى الوصول/الأدوار | المسؤول الإداري العالمي + موظف مكتب المساعدة | مخصص |

| الجدول الزمني للعلاقة | غير محدد | عرفية (بحد أقصى سنتين) |

| رابط الدعوة | نفس الشيء لكل عميل | مخصص لكل عميل |

| تعيين مجموعة الأمن | √ | |

| سجلات الأنشطة | √ | |

| الوصول إلى مركز الأمن والامتثال | √ | |

| دعم إدارة الهوية المميزة (PIM) | √ |

مستوى الوصول/الأدوار: توفر لك علاقات DAP أدوار المسؤول الإداري العام ومسؤول مكتب المساعدة بشكل افتراضي دون أي إمكانية للتغيير. سيسمح لك GDAP بتحديد أذونات أكثر تفصيلاً وجعلها فريدة لكل عميل. هذا أمر بالغ الأهمية إذا كنت تعمل مع مزود خدمة اليوم ولا تريد المخاطرة بالاعتماد على طرف ثالث.

الجدول الزمني للعلاقة: تستمر علاقات DAP إلى أجل غير مسمى. يقبل العميل رابط الإدارة المفوضة وتكون هذه العلاقة دائمة ما لم تذهب إلى الإعدادات>علاقات الشركاء وتقوم بإزالة العلاقة. يتيح لك GDAP إنشاء جداول زمنية مخصصة لمدة استمرار العلاقة، كما أن هناك إطار زمني أقصى مدته سنتان.

رابط الدعوة: روابط علاقات DAP عالمية لكل منطقة. وهذا يعني أنك تستخدم نفس رابط DAP لكل عميل تقوم بإضافته إلى مركز الشركاء. يغير GDAP ذلك لأنك على الأرجح ستحصل على مستويات وصول مختلفة لكل عميل. وهذا يعني أن كل دعوة ستكون فريدة لعميل معين.

تعيين مجموعة الأمان: لا توجد مستويات تعيين عندما يتعلق الأمر بعلاقات DAP. يتم منح نفس مستوى الوصول لجميع الأعضاء داخل بيئة مركز الشركاء الذين لديهم حق الوصول إلى العملاء. يتيح لك GDAP إنشاء مجموعات أمان متداخلة ذات أدوار منفصلة، من أجل تقسيم الأذونات إلى مستويات أكثر. فيما يلي مثال على هذه الوظيفة:

يمكن للمؤسسات إنشاء مجموعة دعم من المستوى 1 للمزود ومنحها أدوار إدارة دعم الخدمة والقارئ العام، مما يعني أن مجموعة المزود يمكنها إنشاء تذاكر نيابة عن المؤسسة ولكن لا يمكنها إجراء أي تغييرات. يمكن للمؤسسات إنشاء مجموعة دعم من المستوى 2 للمزود ومنحها أدوارًا ذات امتيازات عالية مثل إدارة Intune وإدارة Exchange وإدارة Dynamics 365.

سجلات الأنشطة: مع DAP، لا توجد سجلات أنشطة تفصيلية توضح لك متى يتم الاستفادة من أذونات الوصول المفوضة من مركز الشركاء، كما أنها لا تتضمن أي معلومات حول دورة حياة علاقة المسؤول المفوض (متى تم قبولها، ومتى تمت إزالتها، وما إلى ذلك). يغير GDAP هذا الوضع من خلال توفير هذه الرؤية في سجلات أنشطة Azure AD على مستوى المزود ومستوى العميل.

الوصول إلى مركز S&C: لطالما كان هذا الأمر مصدر إزعاج للمزودين لسنوات عديدة، حيث لا يسمح DAP بالدخول إلى بعض بوابات الإدارة نيابة عن العملاء من خلال مراكز الشركاء. ويعد مركز الأمان والامتثال (الذي انقسم الآن إلى مركزين إداريين) مثالاً جيداً على هذا النقص في الوصول. ويتيح GDAP مزيداً من المرونة في هذا الصدد.

دعم PIM: إدارة الهوية المميزة (PIM) هي خدمة من Microsoft تتيح مستويات وصول "في الوقت المناسب". وهي تتيح لك بشكل أساسي رفع دورك لفترة مؤقتة من الوقت لأداء مهام إدارية معينة. سيتم ربط PIM بـ GDAP للسماح للمزودين برفع الامتيازات إلى مجموعات أمان معينة لها منح/أدوار معينة في بيئات العملاء. وهذا يحسن الأمان بشكل أكبر.

تعزيز الأمن – الانتقال من DAP إلى GDAP في عام 2022

ستدعم جميع خدمات Microsoft Cloud التي تدعم DAP GDAP، ولأعباء العمل الجديدة على Microsoft Cloud، سيتم دعم GDAP فقط.

بمجرد تفعيل GDAP، يجب على المؤسسات إزالة جميع أذونات DAP لتأمين مستأجريها. لا تؤدي إزالة DAP إلى إزالة علاقة المزود، لذا لا تؤثر على أي عقود ترخيص قد تكون لديك. ومع ذلك، فإن هذا يؤدي إلى إزالة جميع وصولات المزود عبر PowerShell وواجهات برمجة التطبيقات، بما في ذلك Microsoft 365 Lighthouse.

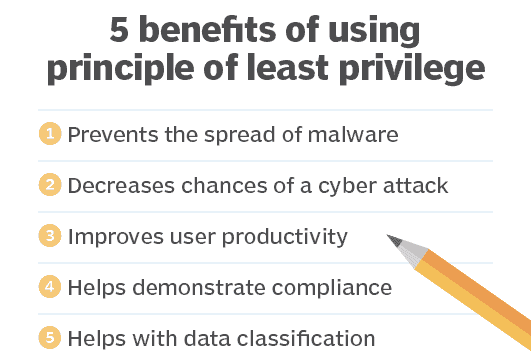

مفتاح GDAP لتطبيق أقل الامتيازات

GDAP هو الآلية الأساسية التي تستخدمها الشركات لتطبيق مبدأ أقل الامتيازات (POLP) في بيئات Microsoft السحابية الخاصة بها.

POLP هو مفهوم في أمن الكمبيوتر يحد من حقوق وصول المستخدمين إلى ما هو مطلوب فقط لأداء مهامهم.

مزايا الحد الأدنى من الامتيازات في برنامج GDAP من Microsoft: يُمنح المستخدمون إذنًا لقراءة أو كتابة أو تنفيذ الملفات أو الموارد الضرورية لأداء مهامهم فقط. يُعرف هذا المبدأ أيضًا باسم مبدأ التحكم في الوصول أو مبدأ الحد الأدنى من الامتيازات.

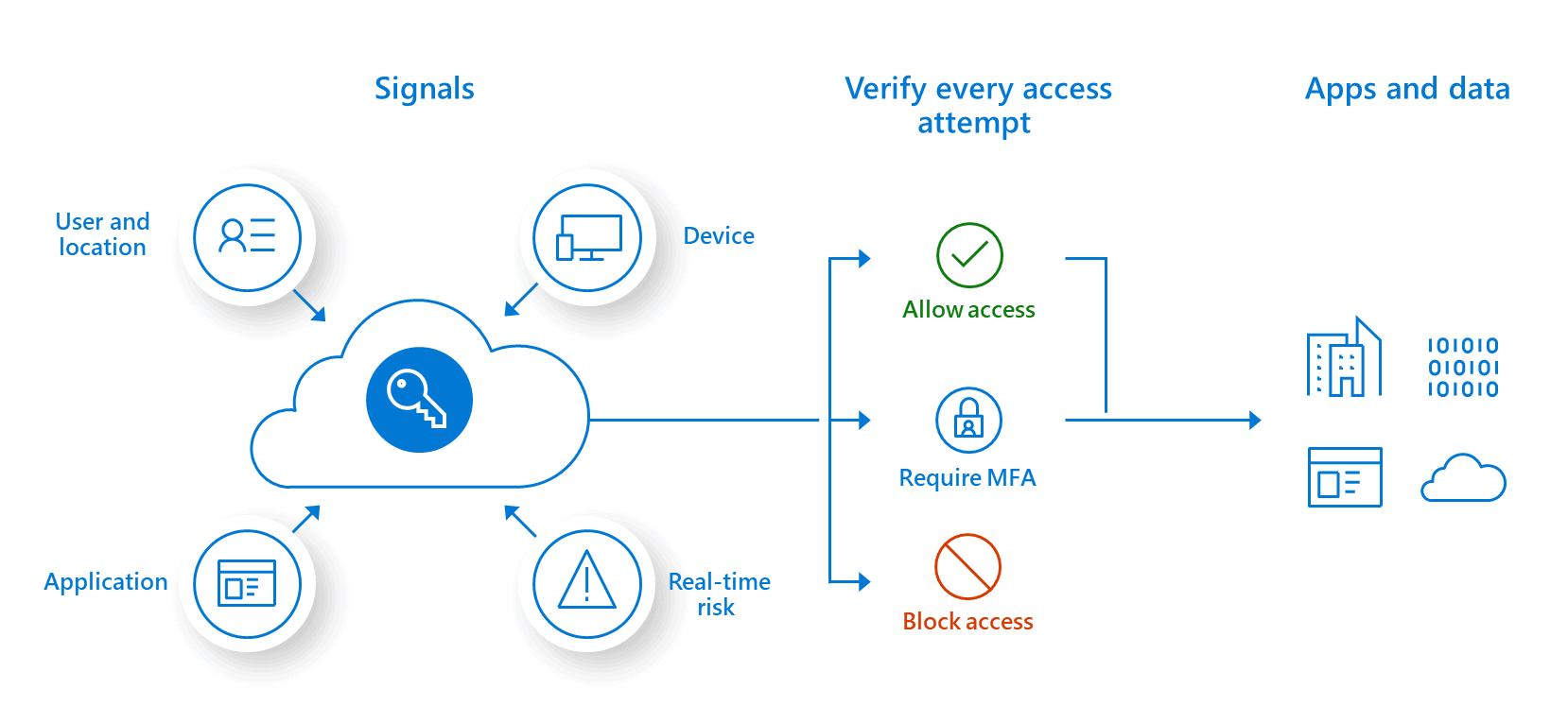

POLP هو أحد المبادئ التوجيهية الثلاثة لاستراتيجية الأمان التي تتبعها Microsoft والمعروفة باسم Zero Trust.

مبادئ مايكروسوفت للثقة الصفرية

التحقق الصريح – قم دائمًا بالمصادقة والتفويض استنادًا إلى جميع نقاط البيانات المتاحة، بما في ذلك هوية المستخدم والموقع وحالة الجهاز والخدمة أو حجم العمل وتصنيف البيانات والحالات الشاذة.

استخدم الوصول الأقل امتيازًا – قم بتقييد وصول المستخدمين من خلال سياسات الوصول في الوقت المناسب والكافي (JIT/JEA) والسياسات التكيفية القائمة على المخاطر وحماية البيانات للمساعدة في تأمين البيانات والإنتاجية.

افترض حدوث خرق – قلل من نطاق الانفجار وقم بتقسيم الوصول. تحقق من التشفير من طرف إلى طرف واستخدم التحليلات للحصول على الرؤية، وتعزيز اكتشاف التهديدات، وتحسين الدفاعات.

الإدارة المفوضة الدقيقة من Microsoft – الثقة الصفرية

إن أساس نهج Microsoft في نهج Zero Trust هو عدم إزعاج المستخدمين النهائيين، بل العمل خلف الكواليس للحفاظ على أمان المستخدمين واستمرارهم في العمل.

استخدم GDAP لتحقيق الامتثال بشكل أسهل وأسرع

يمنح الوصول الأقل امتيازًا من GDAP الشركات أداة تطبيق السياسات التي تحتاجها لنشرات Microsoft السحابية المتوافقة.

يسهل GDAP تحقيق الامتثال ويجعل إثباته أسرع أثناء تدقيق الامتثال فيما يلي:

HIPAA، GDPR، FDDC، FISMA، Government Connect، Federal EO 14028، SOX، ISO، SOC وغيرها.

توصي وكالة الأمن السيبراني والبنية التحتية (CISA) بشدة باستخدام الوصول الأقل امتيازًا لبروتوكول GDAP لعام 2022 وما بعده.

فوائد أقل الامتيازات GDAP

وفقًا لتقرير Microsoft Vulnerabilities Report 2021 الصادر عن BeyondTrust، خلال فترة الخمس سنوات من 2016 إلى 2020، كان من الممكن التخفيف من 78% من الثغرات الأمنية الحرجة في أنظمة Windows عن طريق إزالة حقوق المسؤول. في الواقع، في عام 2020، كان من الممكن التخفيف من 98٪ من الثغرات الأمنية الحرجة في Internet Explorer و Edge عن طريق إزالة حقوق المسؤول! كما تم إثبات قوة مماثلة لتقليل المخاطر باستخدام أقل الامتيازات في تطبيقات الطرف الثالث، مثل Oracle و Adobe و Google و Cisco و VMware وغيرها.

إن الحقوق والوصول المتميزين غير المقيدين يعادلان في الأساس إمكانية غير محدودة للضرر. فكلما زادت الامتيازات التي يكتسبها المستخدم أو الحساب أو العملية، زادت احتمالية إساءة الاستخدام أو الاستغلال أو الخطأ. إن تطبيق أقل الامتيازات لا يقلل فقط من احتمالية حدوث خرق في المقام الأول، بل يساعد أيضًا في الحد من نطاق الخرق في حالة حدوثه.

تشمل مزايا الحد الأدنى من الامتيازات في برنامج GDAP من Microsoft ما يلي:

- سطح هجوم Microsoft المكثف: يقلل تقييد امتيازات الأشخاص والعمليات والتطبيقات/الأجهزة من مسارات الاختراق ومداخله.

- تقليل الإصابة بالبرامج الضارة MSFT وانتشارها: تساعد أقل الامتيازات على تقليل الإصابة بالبرامج الضارة وانتشارها بشكل كبير، حيث يجب منع البرامج الضارة (مثل حقن SQL أو برامج الفدية) من رفع العمليات التي تسمح لها بالتثبيت أو التنفيذ.

- تحسين الأداء التشغيلي: عندما يتعلق الأمر بتطبيقات وأنظمة Microsoft الخاصة بك، فإن تقييد الامتيازات إلى الحد الأدنى من العمليات اللازمة لأداء نشاط مصرح به يقلل من احتمال ظهور مشكلات عدم التوافق بين التطبيقات أو الأنظمة الأخرى، ويساعد في تقليل مخاطر التعطل.

- امتثال أبسط وأسهل للتدقيق: من خلال تقييد الأنشطة المحتملة، يساعد تطبيق أقل الامتيازات على خلق بيئة أقل تعقيدًا، وبالتالي أسهل للتدقيق. علاوة على ذلك، تتطلب العديد من لوائح الامتثال (بما في ذلك HIPAA و PCI DSS و FDDC و Government Connect و FISMA و SOX) أن تطبق المؤسسات سياسات الوصول بأقل الامتيازات لضمان الإدارة السليمة للبيانات وأمن الأنظمة. على سبيل المثال:

-

- ينص تفويض FDCC الصادر عن الحكومة الفيدرالية الأمريكية على أن الموظفين الفيدراليين يجب أن يسجلوا الدخول إلى أجهزة الكمبيوتر الشخصية باستخدام امتيازات المستخدم القياسية.

- توفر قاعدة الخصوصية HIPAA إرشادات لإنشاء أقل الامتيازات، مثل تقييد الوصول إلى البيانات (أي مجموعة فرعية من سجل المريض بدلاً من السجل بأكمله) بناءً على "الحد الأدنى من الاستخدام الضروري" لتحقيق غرض محدد.

ينص PCI DSS على أن المؤسسات التي تعالج أو تخزن بيانات بطاقات الائتمان يجب أن تقصر الوصول إلى بيانات حاملي البطاقات على ما تقتضيه الحاجة العملية، ويشير بشكل خاص إلى استخدام حسابات المستخدمين ذات الامتيازات الدنيا [7.1.1 تقييد حقوق الوصول إلى معرفات المستخدمين المتميزين إلى أقل الامتيازات اللازمة لأداء مسؤوليات الوظيفة؛ 7.2.2 تخصيص الامتيازات للأفراد بناءً على تصنيف الوظيفة ووظيفتها].

GDAP لمقدمي الخدمات المؤسسية – MSP، CSP، الشركاء

ستتوفر امتيازات الإدارة المفوضة الدقيقة (GDAP) لمقدمي الخدمات مثل مزودي خدمات السحابة من Microsoft ومزودي خدمات إدارة الأنظمة وشركاء Microsoft في أوائل عام 2022. تعالج هذه التغييرات هجمات سلسلة التوريد (مثل Nobelium) وتدعم ركيزة الامتيازات الدنيا في نموذج أمان Zero Trust من Microsoft.

في السابق، كان كل من الموزعين (مزودي Microsoft غير المباشرين/CSP Tier 1s) ومزودي الخدمات المدارة (الموزعين غير المباشرين) قد أنشأوا امتيازات إدارية مفوضة (DAP) مع جميع العملاء النهائيين. وقد سمح ذلك للموزعين بترخيص مستأجري العملاء وتقديم الدعم لهم. كما سمح لمزودي الخدمات المدارة والشركاء بتقديم الدعم وأداء مهام الإدارة اليومية عبر مركز الشركاء.

مع الوصول المفوض التفصيلي:

- يمكن للمزودين التحكم في الوصول الأكثر دقة ومرتبطًا بوقت محدد إلى أحمال عمل عملائهم، بحيث يمكنهم معالجة مخاوف العملاء المتعلقة بالأمان.

- أصبح بإمكان مزودي خدمات الكود (CSP) ومزودي خدمات البرمجيات (MSP) والشركاء الآن الحصول على المساعدة في معالجة المخاوف المتعلقة بأمن البيانات، مما سيقلل من احتمالية وقوع حوادث أمنية ويساعد في جعل النظم البيئية للشركاء والمؤسسات أكثر أمانًا.

- يمكن للمزودين تقييد الوصول لكل عميل على مستوى عبء العمل لموظفيك الذين يديرون خدمات وبيئات عملائك.

- يمكن لمقدمي الخدمات السحابية ومقدمي الخدمات المدارة والشركاء الإبلاغ عن كيفية وصول فرق المزودين إلى المستأجرين المؤسسيين عبر جميع المستأجرين.

- يمكن للمزودين إيقاف أو تقليل اتصالات GDAP أو DAP غير المستخدمة للمساعدة في تأمين العملاء وتقليل مسؤولية الشركاء.

اعتبارات مزودي الخدمات للمؤسسات بشأن GDAP

- وضع أساس مرجعي لبيئات العملاء: نظرًا لأن المزودين يتمتعون الآن باستقلالية في تحديد الأدوار التي يقدمونها في مستأجري العملاء، فسيتعين عليهم تحديد أساس مرجعي و/أو تصنيف بناءً على حجم ممارساتهم. إذا كان مزود خدمات إدارة (MSP) أو شريك يعمل مع مزود خدمات سحابية (CSP)، فستحتاج أيضًا إلى سؤالهم عن دورهم الأساسي لكل عميل وطلب أدوار محددة إذا كان ذلك مناسبًا. من الناحية الواقعية، يجب أن يمنح مزودو خدمات إدارة النظم (MSP) أو الشركاء مزودي خدمات السحابة (CSP) حقوق ترخيص المستأجر وتوفير خط أساس للدعم.

- التعقيدات التشغيلية: مع GDAP، هناك الآن العديد من الاعتبارات التي يجب معالجتها من الناحية التشغيلية. بالإضافة إلى تحديد مستويات الوصول، يجب عليك أيضًا إعادة قبول علاقات GDAP كل سنتين (كحد أدنى). بالإضافة إلى ذلك، لديك روابط مخصصة لكل بيئة عميل. بشكل عام، تفوق مزايا الأمان التعقيدات الإضافية التي سيتعين عليك التعامل معها. بصفتك مزود خدمات سحابية (CSP) أو مزود خدمات مدارة (MSP) أو شريكًا، يجب عليك تقييم مستويات الوصول في جميع المستأجرين بشكل دوري لنفسك وللعملاء وللأطراف الثالثة.

- الوصول إلى مراكز الإدارة الجديدة: سيكون هذا إنجازًا كبيرًا إذا سمح برنامج GDAP بالوصول المفوض إلى جميع مراكز الإدارة (مثل مركز S&C) التي افتقدها المزودون لسنوات. سيمنع هذا المزودين من إنشاء إداريين عالميين في مستأجري المؤسسات ومشاركة MFA عبر فريق الدعم.

- ترخيص Azure AD P2 مجاني: تمنح Microsoft ترخيص P2 مجانًا لمدة عام واحد حتى يتمكن المزودون من الاستفادة من ميزات مثل PIM. استفد من P2 لتوفير مزيد من الأمان في بيئة مركز الشركاء.

- إزالة جميع أذونات DAP: لتأمين مستأجري المزود والعملاء. لا تؤدي إزالة DAP إلى إزالة علاقة الشراكة، لذا لا تؤثر على أي عقود ترخيص قد تكون لديك. ومع ذلك، فإن هذا يؤدي إلى إزالة جميع وصول الشركاء عبر PowerShell وواجهات برمجة التطبيقات، بما في ذلك Microsoft 365 Lighthouse.