Utilizza i privilegi di amministrazione delegata granulare (GDAP) di Microsoft per una maggiore sicurezza e conformità aziendale.

Utilizza i privilegi di amministrazione delegata granulare (GDAP) di Microsoft per una maggiore sicurezza e conformità aziendale

I privilegi amministrativi delegati granulari (GDAP) di Microsoft riducono notevolmente i rischi per le aziende e i CSP/partner. Confronta il nuovo standard di sicurezza GDAP con il DAP legacy e utilizza GDAP per rafforzare la sicurezza e la conformità della tua azienda.

Iniziative: Microsoft DART/Risposta agli incidenti | Sicurezza delle informazioni, sicurezza informatica, conformità

Destinatari: CCO, CISO, CTO, CIO | Dirigenti IT, dirigenti della sicurezza, dirigenti della conformità

Che cos'è Microsoft GDAP?

I privilegi amministrativi delegati granulari (GDAP) di Microsoft sono progettati per ridurre notevolmente i rischi per i clienti aziendali Microsoft.

GDAP consente di controllare il livello di accesso concesso ai propri dipendenti o fornitori (MSP, CSP, Partner) per i servizi cloud MSFT.

aziendale Controlli di accesso Microsoft |

Legacy DAP |

*Nuovo* GDAP |

|---|---|---|

| Livello di accesso/Ruoli | Amministratore globale + Addetto all'assistenza tecnica | Personalizzato |

| Cronologia della relazione | Indefinito | Personalizzato (massimo 2 anni) |

| Link di invito | Uguale per tutti i clienti | Personalizzato per ogni cliente |

| Assegnazione al gruppo di sicurezza | √ | |

| Registri delle attività | √ | |

| Accesso al Centro sicurezza e conformità | √ | |

| Supporto per la gestione delle identità privilegiate (PIM) | √ |

Livello di accesso/ruoli: le relazioni DAP ti assegnano di default i ruoli di amministratore globale e amministratore dell'helpdesk senza alcuna possibilità di modifica. GDAP ti consentirà di selezionare autorizzazioni di livello più granulare e di renderle uniche per ogni cliente. Ciò è estremamente importante se oggi lavori con un fornitore e non desideri correre il rischio legato a terze parti.

Tempistica della relazione: le relazioni DAP hanno durata indefinita. Il cliente accetta il link di amministrazione delegato e tale relazione è permanente, a meno che non si acceda a Impostazioni>Relazioni con i partner e si rimuova la relazione. GDAP consente di creare tempistiche personalizzate per la durata della relazione ed è previsto anche un periodo massimo di 2 anni.

Link di invito: i link di relazione DAP sono universali per ogni regione. Ciò significa che è possibile utilizzare lo stesso link DAP per ogni cliente registrato nel Partner Center. GDAP cambia questa situazione, poiché molto probabilmente si avranno livelli di accesso diversi per ogni cliente. Ciò significa che ogni invito sarà unico per un cliente specifico.

Assegnazione dei gruppi di sicurezza: non esistono livelli di assegnazione quando si tratta di relazioni DAP. Lo stesso livello di accesso viene concesso a tutti i membri all'interno di un ambiente Partner Center che hanno accesso ai clienti. GDAP consente di avere gruppi di sicurezza nidificati con ruoli separati, al fine di stratificare ulteriormente le autorizzazioni. Ecco un esempio di tale funzionalità:

Le aziende possono creare un gruppo di supporto Provider di livello 1 e assegnargli ruoli di amministratore del supporto tecnico e lettore globale, il che significa che il gruppo Provider può creare ticket per conto dell'azienda ma non può apportare alcuna modifica. Le aziende possono creare un gruppo di supporto Provider di livello 2 e assegnargli ruoli con privilegi elevati, come amministratore Intune, amministratore Exchange e amministratore Dynamics 365.

Registri delle attività: con DAP non sono disponibili registri delle attività granulari che mostrano quando vengono sfruttate le autorizzazioni di accesso delegate dal Centro partner e non includono alcuna informazione sul ciclo di vita di una relazione di amministrazione delegata (quando è stata accettata, quando è stata rimossa, ecc.). GDAP cambia questa situazione fornendo tale visibilità nei registri delle attività di Azure AD sia a livello di provider che a livello di cliente.

Accesso al Centro S&C: questo è stato per anni un punto dolente per i fornitori, poiché il DAP non consente di accedere a determinati portali di amministrazione per conto dei clienti tramite i centri partner. Il Centro sicurezza e conformità (ora suddiviso in due centri di amministrazione) è stato un buon esempio di questa mancanza di accesso. Il GDAP sta aprendo le porte in modo più flessibile in questo ambito.

Supporto PIM: Privilege Identity Management (PIM) è un servizio Microsoft che consente livelli di accesso "just in time". Essenzialmente, consente di elevare il proprio ruolo per un periodo di tempo limitato al fine di eseguire determinate attività amministrative. PIM sarà abbinato a GDAP per consentire ai provider di elevare i privilegi in determinati gruppi di sicurezza che dispongono di determinate autorizzazioni/ruoli negli ambienti dei clienti. Ciò migliora ulteriormente la sicurezza.

Rafforzare la sicurezza: passare dal DAP al GDAP nel 2022

Tutti i servizi Microsoft Cloud che supportano DAP supporteranno GDAP e per i nuovi carichi di lavoro Microsoft Cloud sarà supportato solo GDAP.

Una volta implementato GDAP, le aziende dovrebbero rimuovere tutte le autorizzazioni DAP per proteggere i propri tenant. La rimozione di DAP non comporta la rimozione del rapporto con il provider, quindi non influisce sui contratti di licenza in essere. Tuttavia, comporta la rimozione di tutti gli accessi del provider tramite PowerShell e API, incluso Microsoft 365 Lighthouse.

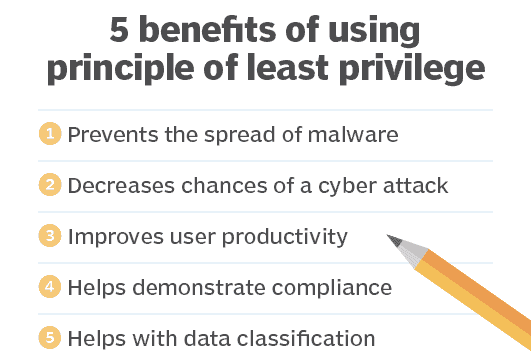

GDAP Chiave per l'applicazione del principio del privilegio minimo

GDAP è il meccanismo principale che consente alle aziende di applicare il principio del privilegio minimo (POLP) nei propri ambienti cloud Microsoft.

Il POLP è un concetto di sicurezza informatica che limita i diritti di accesso degli utenti solo a ciò che è strettamente necessario per svolgere il loro lavoro.

Vantaggi del principio del privilegio minimo di Microsoft GDAP Agli utenti viene concesso il permesso di leggere, scrivere o eseguire solo i file o le risorse necessari per svolgere il proprio lavoro. Questo principio è noto anche come principio di controllo degli accessi o principio del privilegio minimo.

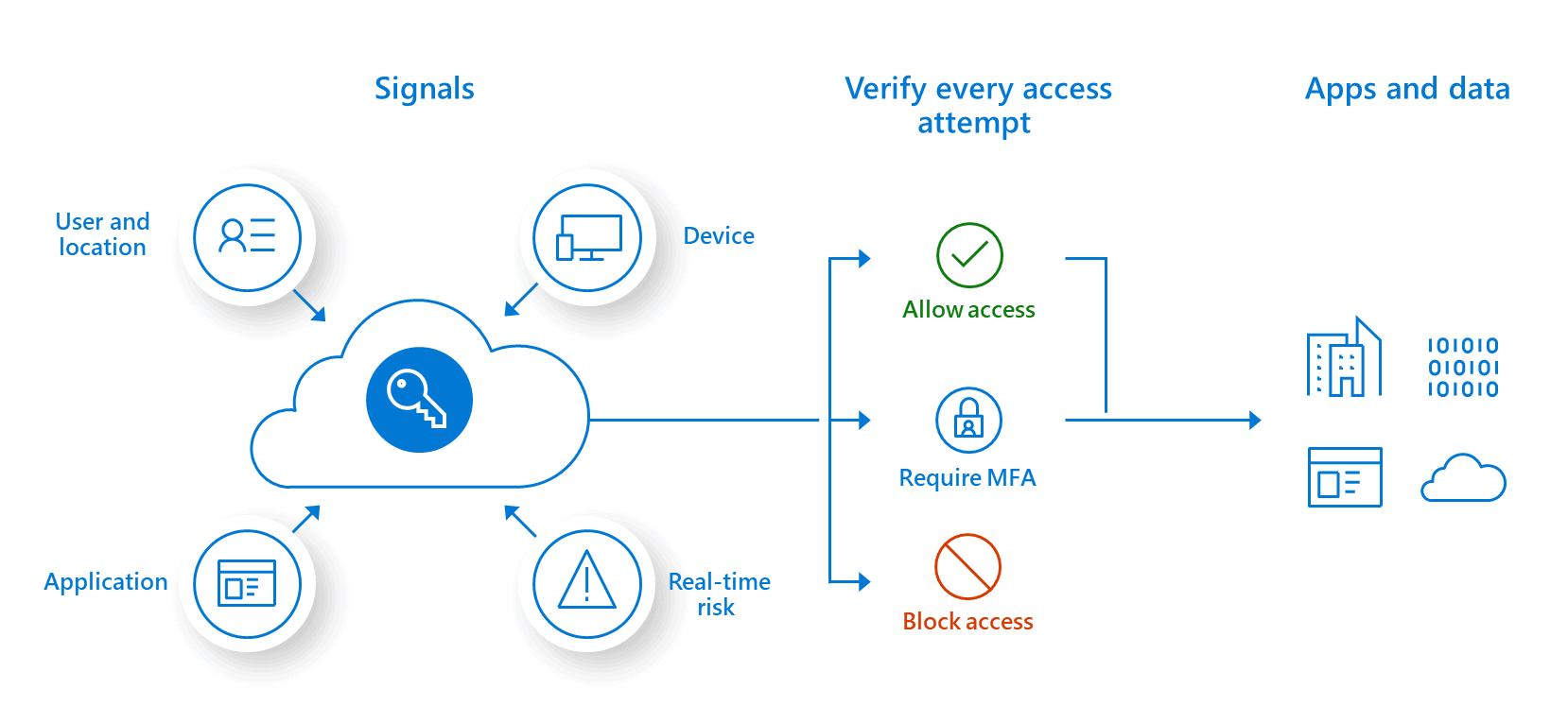

POLP è uno dei tre principi guida della strategia di sicurezza di Microsoft nota come Zero Trust.

Principi Zero Trust di Microsoft

Verifica esplicita: autentica e autorizza sempre sulla base di tutti i dati disponibili, tra cui identità dell'utente, posizione, integrità del dispositivo, servizio o carico di lavoro, classificazione dei dati e anomalie.

Utilizza l'accesso con privilegi minimi: limita l'accesso degli utenti con politiche JIT/JEA (just-in-time e just-enough-access), politiche adattive basate sul rischio e protezione dei dati per garantire la sicurezza sia dei dati che della produttività.

Presumere la violazione: ridurre al minimo il raggio d'azione e segmentare l'accesso. Verificare la crittografia end-to-end e utilizzare l'analisi dei dati per ottenere visibilità, promuovere il rilevamento delle minacce e migliorare le difese.

Amministrazione delegata granulare Microsoft – Zero Trust

Fondamentale per l'approccio di Microsoft allo Zero Trust è non disturbare gli utenti finali, ma lavorare dietro le quinte per garantire la sicurezza degli utenti e il loro flusso di lavoro.

Utilizza GDAP per una conformità più semplice e veloce

L'accesso con privilegi minimi di GDAP offre alle aziende lo strumento di applicazione delle politiche necessario per implementazioni cloud Microsoft conformi.

GDAP semplifica il raggiungimento della conformità e velocizza la dimostrazione durante un audit di conformità per:

HIPAA, GDPR, FDDC, FISMA, Government Connect, Federal EO 14028, SOX, ISO, SOC e altri.

L'accesso con privilegi minimi GDAP è fortemente raccomandato dalla CISA per il 2022 e oltre.

Vantaggi del principio del privilegio minimo GDAP

Secondo il Microsoft Vulnerabilities Report 2021 di BeyondTrust, nel quinquennio 2016-2020, il 78% delle vulnerabilità critiche sui sistemi Windows avrebbe potuto essere mitigato rimuovendo i diritti di amministratore. Infatti, nel 2020, il 98% delle vulnerabilità critiche in Internet Explorer ed Edge avrebbe potuto essere mitigato rimuovendo i diritti di amministratore! Un potere altrettanto efficace di riduzione del rischio del principio del privilegio minimo è stato dimostrato anche in applicazioni di terze parti, come Oracle, Adobe, Google, Cisco, VMware, ecc.

Diritti e accessi privilegiati illimitati equivalgono essenzialmente a un potenziale di danno illimitato. Più privilegi accumula un utente, un account o un processo, maggiore è il potenziale di abuso, sfruttamento o errore. L'implementazione del principio del privilegio minimo non solo riduce la probabilità che si verifichi una violazione, ma aiuta anche a limitarne la portata qualora dovesse verificarsi.

I vantaggi del principio del privilegio minimo di Microsoft GDAP includono:

- Una superficie di attacco Microsoft ridotta: limitare i privilegi per persone, processi e applicazioni/macchine riduce i percorsi e i punti di accesso per gli exploit.

- Riduzione dell'infezione e della propagazione di malware MSFT: il privilegio minimo contribuisce a ridurre drasticamente l'infezione e la propagazione di malware, poiché a questi (come SQL injection o ransomware) dovrebbe essere negata la possibilità di elevare i processi che consentono loro di installarsi o eseguirsi.

- Miglioramento delle prestazioni operative: quando si tratta delle applicazioni e dei sistemi Microsoft, limitare i privilegi alla gamma minima di processi necessari per eseguire un'attività autorizzata riduce la possibilità che si verifichino problemi di incompatibilità con altre applicazioni o sistemi e contribuisce a ridurre il rischio di tempi di inattività.

- Conformità più semplice e agevole da verificare: limitando le attività possibili, l'applicazione del principio del privilegio minimo contribuisce a creare un ambiente meno complesso e, quindi, più agevole da verificare. Inoltre, molte normative di conformità (tra cui HIPAA, PCI DSS, FDDC, Government Connect, FISMA e SOX) richiedono alle organizzazioni di applicare politiche di accesso con privilegi minimi per garantire una corretta gestione dei dati e la sicurezza dei sistemi. Ad esempio:

-

- Il mandato FDCC del governo federale degli Stati Uniti stabilisce che i dipendenti federali devono accedere ai PC con privilegi utente standard.

- La norma sulla privacy HIPAA fornisce linee guida per la definizione del privilegio minimo, come la limitazione dell'accesso ai dati (ad esempio, un sottoinsieme della cartella clinica di un paziente anziché l'intera cartella) in base all'"uso minimo necessario" per raggiungere uno scopo specifico.

Il PCI DSS stabilisce che le organizzazioni che elaborano o archiviano dati relativi alle carte di credito devono limitare l'accesso ai dati dei titolari delle carte in base alle esigenze aziendali e invoca specificatamente l'uso di account utente con privilegi minimi [7.1.1 Limitazione dei diritti di accesso agli ID utente privilegiati ai privilegi minimi necessari per svolgere le mansioni lavorative; 7.2.2 Assegnazione di privilegi alle persone in base alla classificazione e alla funzione lavorativa].

GDAP per fornitori aziendali – MSP, CSP, partner

I privilegi amministrativi delegati granulari, o GDAP, saranno disponibili per i provider quali CSP, MSP e partner Microsoft all'inizio del 2022. Queste modifiche affrontano gli attacchi alla catena di fornitura (come Nobelium) e rafforzano il pilastro del privilegio minimo del modello di sicurezza Zero Trust di Microsoft.

In precedenza, sia i distributori (Microsoft Indirect Providers/CSP Tier 1) che gli MSP (Indirect Resellers) avevano stabilito privilegi di amministrazione delegati (DAP) con tutti i clienti a valle. Ciò consentiva ai distributori di concedere licenze ai tenant dei clienti e fornire assistenza. Consentiva agli MSP e ai partner di fornire assistenza e svolgere attività di gestione quotidiana tramite il Partner Center.

Con accesso delegato granulare:

- I fornitori possono controllare l'accesso ai carichi di lavoro dei propri clienti in modo più granulare e limitato nel tempo, in modo da poter rispondere alle preoccupazioni dei clienti in materia di sicurezza.

- I CSP, gli MSP e i partner ora dispongono di un supporto per affrontare le preoccupazioni relative alla sicurezza dei dati, che ridurrà la probabilità di incidenti di sicurezza e contribuirà a rendere più sicuri gli ecosistemi dei partner e delle imprese.

- I fornitori possono limitare l'accesso per cliente a livello di carico di lavoro dei dipendenti che gestiscono i servizi e gli ambienti dei clienti.

- I CSP, gli MSP e i partner possono segnalare in che modo i team dei provider accedono ai tenant aziendali in tutti i tenant.

- I fornitori possono disattivare o ridurre le connessioni GDAP o DAP inutilizzate per garantire la sicurezza dei clienti e mitigare la responsabilità dei partner.

Considerazioni dei fornitori aziendali per GDAP

- Stabilire una linea di base per gli ambienti dei clienti: poiché i fornitori hanno ora l'autonomia di decidere quali ruoli fornire nei tenant dei clienti, dovranno determinare una linea di base e/o una stratificazione in base alle dimensioni della loro attività. Se un MSP o un partner lavora con un CSP, sarà inoltre necessario chiedere loro qual è il loro ruolo di base per ogni cliente e richiedere ruoli specifici, se applicabile. Realisticamente, gli MSP o i partner dovrebbero concedere ai CSP i diritti per concedere in licenza il tenant e fornire una linea di base di supporto.

- Complessità operative: con il GDAP ci sono ora molte considerazioni da affrontare dal punto di vista operativo. Oltre a decidere i livelli di accesso, è necessario anche riaccettare le relazioni GDAP ogni 2 anni (come minimo). Inoltre, sono disponibili collegamenti personalizzati per ogni ambiente cliente. Nel complesso, i vantaggi in termini di sicurezza superano la maggiore complessità che dovrete affrontare. In qualità di CSP, MSP o partner, dovreste valutare periodicamente i vostri livelli di accesso in tutti i tenant sia per voi stessi che per i clienti e le terze parti.

- Accesso ai nuovi centri di amministrazione: sarebbe un grande vantaggio se GDAP consentisse l'accesso delegato a tutti i centri di amministrazione (come il centro S&C) che i provider non hanno potuto utilizzare per anni. Ciò impedirebbe ai provider di creare amministratori globali nei tenant aziendali e di condividere l'autenticazione a più fattori (MFA) all'interno di un team di assistenza.

- Licenza Azure AD P2 gratuita: Microsoft offre P2 gratuitamente per 1 anno, in modo che i provider possano sfruttare funzionalità come PIM. Approfitta di P2 per garantire una maggiore sicurezza all'interno del tuo ambiente Partner Center.

- Rimuovere tutte le autorizzazioni DAP: per proteggere i tenant dei provider e dei clienti. La rimozione di DAP non comporta la rimozione della relazione di partnership, quindi non influisce sui contratti di licenza in essere. Tuttavia, comporta la rimozione di tutti gli accessi dei partner tramite PowerShell e API, incluso Microsoft 365 Lighthouse.