Les pirates informatiques ciblent les sous-traitants du gouvernement dans le domaine de la défense avec un nouveau logiciel malveillant de type « backdoor ».

Les pirates informatiques ciblent les sous-traitants du secteur de la défense avec un nouveau logiciel malveillant de type « backdoor »

Microsoft a récemment révélé qu'APT33, un groupe iranien de cyberespionnage également connu sous les noms de Peach Sandstorm, HOLMIUM ou Refined Kitten, cible les sous-traitants du secteur de la défense à travers le monde à l'aide d'un nouveau malware de type backdoor appelé FalseFront. Cette attaque ciblée souligne la menace persistante que ces pirates informatiques soutenus par l'État représentent pour la sécurité des technologies et des informations sensibles.

Qu'est-ce que la nouvelle attaque malveillante par porte dérobée « FalseFront » ?

FalseFront est un logiciel malveillant de type « porte dérobée » conçu sur mesure qui permet aux agents d'APT33 d'accéder à distance aux systèmes compromis, leur permettant ainsi d'exécuter des programmes et de voler des données au sein des réseaux infectés. Une fois les données volées, il permet leur transfert vers ses serveurs de commande et de contrôle (C2).

FalseFront marque une évolution inquiétante dans les capacités d'APT33. Sa première observation dans la nature remonte au début du mois de novembre 2023, ce qui indique un développement relativement récent. Microsoft souligne également que sa conception s'aligne sur les tactiques passées d'APT33, suggérant un perfectionnement continu de leur ensemble d'outils de cyberespionnage.

La base industrielle de défense (DIB) prise pour cible par l'APT33, soutenue par l'Iran

Les attaques de l'APT33 visent spécifiquement la base industrielle de défense (DIB), un réseau de plus de 100 000 entreprises et sous-traitants du secteur de la défense chargés de la recherche et du développement de systèmes, sous-systèmes et composants d'armement militaire. Ce n'est pas la première fois que l'APT33 s'intéresse à la DIB.

En septembre 2023, Microsoft a signalé une autre campagne impliquant des attaques par pulvérisation de mots de passe à grande échelle visant des milliers d'organisations, dont plusieurs dans le secteur de la défense. Tout au long de l'année 2023, APT33 a manifesté son intérêt pour les organisations américaines et étrangères dans les domaines des satellites, de la défense et des produits pharmaceutiques. L'attaque de septembre était l'aboutissement de plusieurs tentatives tout au long de l'année, qui ont abouti au vol de données auprès d'un nombre limité de victimes dans ces secteurs.

Cette persévérance souligne l'attention constante que porte le groupe à l'acquisition de secrets militaires et à la perturbation potentielle d'infrastructures critiques. Au cours de la dernière décennie, APT33 a attaqué des secteurs aux États-Unis, en Arabie saoudite et en Corée du Sud, avec des cibles allant du gouvernement, de la défense et de la recherche à la finance et à l'ingénierie.

Il y a tout juste deux ans, un groupe de pirates informatiques lié à l'Iran, connu sous le nom de DEV-0343, a attaqué des entreprises américaines et israéliennes spécialisées dans les technologies de défense. Il est nécessaire que les entreprises et leurs partenaires, principalement Microsoft dans ce cas précis, renforcent leurs mesures de contrôle en matière de cybersécurité afin de se protéger contre les attaques étrangères et la perte de données critiques.

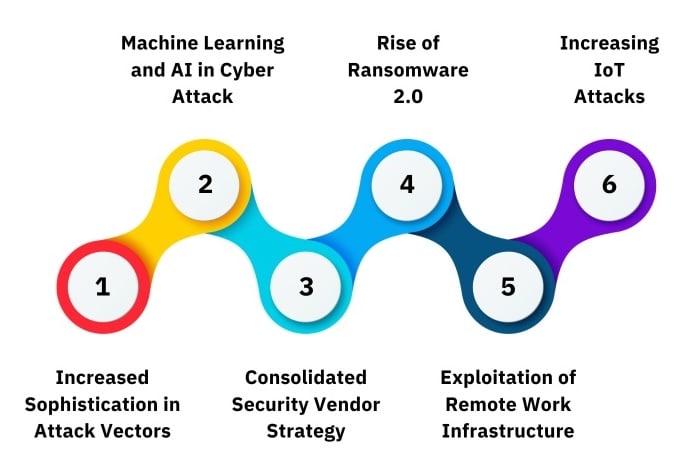

Les 6 principales menaces en matière de cybersécurité en 2024

Malheureusement, les entrepreneurs du secteur de la défense n'existent pas dans le vide. Les campagnes de cyberespionnage visant ce secteur ne sont qu'une pièce d'un puzzle plus vaste. Ces dernières années, les agences et les entrepreneurs du secteur de la défense du monde entier ont été confrontés à des attaques incessantes provenant :

- Pirates informatiques russes : campagnes d'espionnage visant les renseignements militaires et les secrets technologiques.

- Groupes de pirates informatiques nord-coréens : tentatives de vol d'informations confidentielles et de perturbation potentielle d'infrastructures critiques.

- Opérations de cyberespionnage chinois : efforts à long terme visant à acquérir des informations classifiées et un savoir-faire technologique.

Ce panorama mondial des cybermenaces souligne la nécessité de mettre en place des mesures de cybersécurité robustes dans l'ensemble de la base industrielle de défense.

En réalité, il ne s'agit pas du premier problème de sécurité gouvernemental de 2023, puisque le bug CISA Citrix Sharefile s'est produit en septembre. Ce problème a entraîné une recrudescence des activités suspectes, avec de nombreuses tentatives visant à exploiter les vulnérabilités causées par le bug. De nombreux individus malintentionnés attendent le moment propice pour agir et prendre tout ce qu'ils peuvent, ou se cachent dans vos systèmes pour attendre que la tempête passe et voler des informations lorsque la voie est libre. Malheureusement, les entités gouvernementales sont considérées comme des cibles de choix pour l'exploitation ou la manipulation sur le plan de la cybersécurité.

Comment se protéger contre le groupe de pirates informatiques APT33

Microsoft recommande plusieurs mesures essentielles aux sous-traitants du secteur de la défense pour se protéger contre APT33 et d'autres groupes de pirates informatiques avancés : TABLEAU CI-DESSOUS

- Réinitialisation des identifiants : mettez en place des politiques strictes en matière de mots de passe et réinitialisez immédiatement les identifiants des comptes ciblés par des attaques par pulvérisation.

- Révoquer les cookies de session : minimiser la surface d'attaque en invalidant tous les cookies de session précédemment établis.

- Sécurisez les comptes : appliquez l'authentification multifacteur (MFA) à tous les comptes, y compris ceux utilisés pour RDP et Windows Virtual Desktop.

- Restez vigilant : mettez en place des programmes continus de formation et de sensibilisation à la sécurité afin d'informer vos employés sur le phishing et les autres cybermenaces courantes.

Le paysage en constante évolution des cybermenaces exige une vigilance constante et des mesures proactives. En se tenant informés, en donnant la priorité à des pratiques de cybersécurité robustes et en collaborant avec des experts en sécurité, les sous-traitants du secteur de la défense peuvent protéger leurs technologies et informations vitales contre des groupes tels que APT33.