17 000 serveurs Microsoft Exchange exposés en Allemagne.

17 000 serveurs Microsoft Exchange exposés en Allemagne

Les autorités allemandes chargées de la sécurité nationale ont récemment averti qu'au moins 17 000 serveurs Microsoft Exchange en Allemagne étaient exposés en ligne et vulnérables à une ou plusieurs failles de sécurité critiques.

Ce n'est pas la première fois qu'un produit Microsoft connaît une faille de sécurité à grande échelle, et ce ne sera pas la dernière. À mesure que de nouveaux produits Microsoft feront leur apparition dans l'écosystème professionnel, d'autres problèmes surgiront, mais espérons-le, avec beaucoup moins d'impact négatif.

Les serveurs Microsoft Exchange exposés

Selon l'Office fédéral allemand pour la sécurité informatique (BSI) :

Nombre total de serveurs : environ 45 000 serveurs Microsoft Exchange en Allemagne ont activé Outlook Web Access (OWA) et sont accessibles depuis Internet.

Versions obsolètes :

- 12 % de ces serveurs utilisent des versions obsolètes (Exchange 2010 ou 2013).

- Ces versions n'ont pas reçu de mises à jour de sécurité depuis :

- Exchange 2010 : octobre 2020

- Échange 2013 : avril 2023

Expositions récentes :

- Versions exposées : Exchange 2016 et 2019.

- 28 % de ces serveurs n'ont pas été mis à jour depuis au moins quatre mois.

- Ces serveurs non corrigés sont vulnérables à des failles de sécurité critiques, notamment aux attaques par exécution de code à distance.

Serveurs extrêmement vulnérables :

- 37 % de tous les serveurs Exchange en Allemagne sont considérés comme extrêmement vulnérables.

- Cela équivaut à environ 17 000 serveurs récemment exposés.

Les risques les plus importants concernent l'éducation, les soins de santé, les collectivités locales et les entreprises de taille moyenne.

Le BSI a mis en garde à plusieurs reprises contre les possibilités d'exploitation active depuis 2021, affirmant que les vulnérabilités critiques de Microsoft Exchange constituent une menace de niveau « rouge ». Cependant, rien n'a été fait, et de nombreux opérateurs de serveurs Exchange continuent d'agir de manière très négligente et ne publient pas les mises à jour de sécurité disponibles en temps voulu.

Le BSI recommande vivement aux administrateurs d'utiliser les dernières versions d'Exchange afin de réduire les risques.

Protection active contre les menaces

En février, le service de surveillance des menaces Shadowserver a averti que 28 500 serveurs Microsoft Exchange étaient vulnérables à des attaques en cours via CVE-2024-21410. CVE-2024-21410 est un nouveau type d'attaque ciblant Microsoft Exchange. Il exploite une faille dans le protocole NTLM de Microsoft, un ensemble d'outils de sécurité utilisés pour vérifier l'identité des utilisateurs et garantir la sécurité des données.

Il s'agit de la vulnérabilité critique d'élévation de privilèges révélée par Microsoft plus tôt cette année. Pour prévenir cette vulnérabilité, il est recommandé aux entreprises d'activer la protection étendue sur tous les serveurs Exchange à l'aide de ce script PowerShell dédié.

Shadowserver a également confirmé que jusqu'à 97 000 serveurs, dont plus de 22 000 rien qu'en Allemagne, pourraient être potentiellement vulnérables si la protection étendue n'était pas activée. Microsoft active désormais automatiquement la protection étendue sur les serveurs Exchange, mais pourquoi n'était-ce pas le cas auparavant ?

Si une partie de la responsabilité incombe aux administrateurs Exchange qui n'ont pas mis à jour leurs serveurs sur site, Microsoft devrait également fournir un produit parfaitement sécurisé.

Menaces constantes pour la sécurité

À la même période l'année dernière, Microsoft Cloud était sous le feu des projecteurs après qu'une cyberattaque chinoiseait mis en danger de nombreuses entreprises et agences. L'incident a révélé que les données de journalisation critiques nécessaires pour identifier l'attaque étaient exclusivement accessibles aux clients du service cloud premium de Microsoft.

L'Agence pour la cybersécurité et la sécurité des infrastructures (CISA) du département américain de la Sécurité intérieure a critiqué Microsoft pour ne pas avoir mis ces informations de connexion à la disposition de tous les utilisateurs, et ce pour une bonne raison. Lisez l'annonce officielle sur le blog de la Sécurité intérieure.

Le fait de dissimuler ces données, en particulier derrière ce qui est essentiellement un mur payant, expose les entreprises à des vulnérabilités qui pourraient être évitées. Toutes les organisations utilisent un service technologique tel que Microsoft 365. Elles devraient donc également avoir accès à des données de connexion et à d'autres données de sécurité prêtes à l'emploi afin de détecter de manière raisonnable les activités cybermalveillantes.

Sans accès, vous ne disposez pas des données nécessaires pour vous préparer à d'éventuelles attaques. C'est comme vendre une voiture et facturer un supplément pour les équipements de sécurité tels que les ceintures de sécurité et les airbags.

La cybersécurité de Microsoft sous la loupe

En janvier dernier, une nouvelle violation a été commise, cette fois-ci par le groupe de pirates informatiques russe Midnight Blizzard, soutenu par l'État. Ils ont eu accès à un compte de test Microsoft non productif pendant plus de deux mois.

L'été dernier, un groupe de pirates informatiques basé en Chine, baptisé Storm-0558, a piraté le service Azure de Microsoft et collecté des données pendant plus d'un mois avant d'être découvert. En conséquence, le gouvernement fédéral américain a publié un rapport recommandant officiellement à Microsoft de revoir sa sécurité cloud. 25 clients Azure, dont certaines agences fédérales américaines, ont été touchés.

Microsoft a tenté de changer de cap en créant l'initiative «Secure Future Initiative »en novembre dernier. Cette initiative a entraîné une série de changements, dont le principal est que la rémunération des cadres supérieurs est désormais directement liée à la réalisation des plans et des objectifs en matière de sécurité.

Cela inclurait également la création de trois principes de sécurité et de six piliers de sécurité qui permettraient de remédier aux faiblesses des systèmes et des pratiques de développement de Microsoft. Bien que cela ait été mis en œuvre l'année dernière, nous continuons à constater des problèmes en 2024.

Violations et réponses :

Violation de janvier :

- Auteur : groupe de pirates informatiques russe soutenu par l'État, Midnight Blizzard.

- Durée : deux mois.

- Cible : compte locataire de test hérité non productif Microsoft.

Brèche estivale :

- Auteur : groupe de pirates informatiques basé en Chine, Storm-0558.

- Durée : plus d'un mois.

- Cible : le service Azure de Microsoft.

- Personnes concernées : 25 clients Azure, dont certaines agences fédérales américaines.

Réponse de Microsoft : Initiative « Secure Future » (novembre) :

- La rémunération des cadres supérieurs est liée à la réalisation des plans de sécurité et des objectifs intermédiaires.

- Création de trois principes de sécurité et de six piliers de sécurité.

- Problèmes persistants observés jusqu'en 2024.

Mise en œuvre de la sécurité :

- L'efficacité dépend d'un plan détaillé.

- Défis liés au déploiement de nouvelles versions de produits existants.

- Les problèmes de sécurité à grande échelle qui persistent affectent les clients Microsoft qui comptent sur des produits et services sécurisés.

Sous la loupe, la mise en œuvre de la sécurité n'est aussi bonne que son plan directeur. Bien que divers problèmes puissent survenir lors du déploiement de nouvelles versions de produits existants, c'est à l'équipementier qu'il appartient de régler ces détails. Le fait que cela continue de se produire à une telle échelle pose problème aux clients de Microsoft qui comptent sur cette société pour leur fournir des produits et services sécurisés.

Solutions d'assistance Microsoft spécialisées

Microsoft gère tout ce qui concerne ses produits et services, y compris l'assistance. Cependant, avec l'arrivée de nombreux nouveaux services, l'assistance est le dernier de ses soucis. C'est pourquoi vous êtes mis en relation avec un technicien tiers basé à l'étranger pour vos tickets de faible priorité.

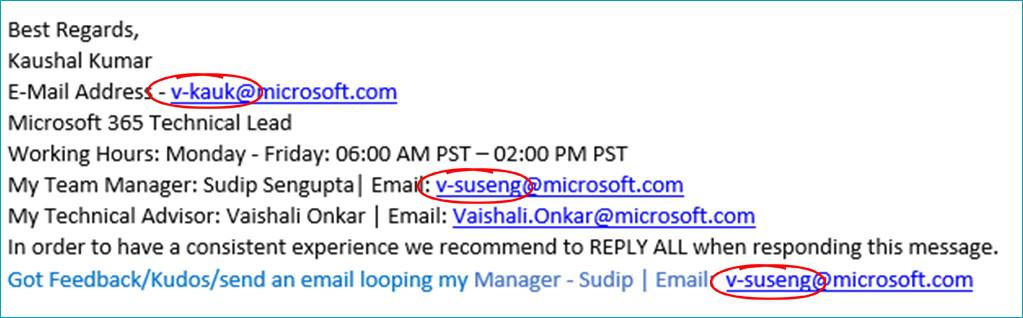

Si vous voyez un tiret dans le nom de l'adresse e-mail, cela signifie que vous ne travaillez plus directement avec le support technique de Microsoft.

Cela vous expose à des failles de sécurité potentielles, car ces techniciens ne sont pas soumis aux mêmes règles de conformité que celles imposées aux ingénieurs américains.

Avec un passé mouvementé en matière de sécurité à tous les niveaux, les problèmes d'assistance sont inévitables à ce stade. Pour garantir la sécurité de vos données, vous devez vous en remettre à une source fiable telle que US Cloud. Nous n'avons jamais subi de violation de données depuis notre création et tous nos ingénieurs sont basés aux États-Unis, ce qui nous permet de respecter strictement les réglementations obligatoires en matière de conformité.

En plus de cela, US Cloud fournit :

- 30-50% savings on your annual support spend

- Temps de réponse garanti de 15 minutes pour tous les tickets

- En moyenne, des délais de résolution deux fois plus rapides que ceux de Microsoft.

Vous souhaitez sécuriser vos données tout en réduisant vos coûts d'assistance ? Ce n'est plus un rêve. Ne comptez plus sur l'assistance Microsoft, surchargée, trop chère et peu efficace. Pour bénéficier d'une assistance Microsoft plus rapide et moins coûteuse, faites confiance à US Cloud.