Utilisez les privilèges d'administration délégués granulaires (GDAP) de Microsoft pour renforcer la sécurité et la conformité de votre entreprise.

Utilisez les privilèges d'administration délégués granulaires (GDAP) de Microsoft pour renforcer la sécurité et la conformité de votre entreprise.

Les privilèges d'administration délégués granulaires (GDAP) de Microsoft réduisent considérablement les risques pour les entreprises et les CSP/partenaires. Comparez la nouvelle norme de sécurité GDAP à l'ancienne norme DAP et utilisez GDAP pour renforcer la sécurité et la conformité de votre entreprise.

Initiatives : Microsoft DART/Réponse aux incidents | Sécurité de l'information, cybersécurité, conformité

Public : CCO, CISO, CTO, CIO | Cadres informatiques, cadres chargés de la sécurité, cadres chargés de la conformité

Qu'est-ce que le programme GDAP de Microsoft ?

Les privilèges d'administration délégués granulaires (GDAP) de Microsoft sont conçus pour réduire considérablement les risques pour les clients professionnels de Microsoft.

GDAP vous permet de contrôler le niveau d'accès que vous accordez à vos employés ou fournisseurs (MSP, CSP, partenaire) pour vos services cloud MSFT.

d'entreprise Contrôles d'accès Microsoft |

Héritage DAP |

*Nouveau* GDAP |

|---|---|---|

| Niveau d'accès/rôles | Administrateur global + Agent du service d'assistance | Personnalisé |

| Chronologie des relations | Indéfini | Personnalisé (maximum 2 ans) |

| Lien d'invitation | Identique pour tous les clients | Personnalisé pour chaque client |

| Affectation au groupe de sécurité | √ | |

| Journaux d'activité | √ | |

| Accès au Centre de sécurité et de conformité | √ | |

| Prise en charge de la gestion des identités privilégiées (PIM) | √ |

Niveau d'accès/rôles : les relations DAP vous attribuent par défaut les rôles d'administrateur global et d'administrateur du service d'assistance, sans possibilité de modification. GDAP vous permet de sélectionner des autorisations plus granulaires et de les personnaliser pour chaque client. Cela est extrêmement important si vous travaillez actuellement avec un fournisseur et que vous souhaitez éviter tout risque lié à un tiers.

Chronologie de la relation : les relations DAP durent indéfiniment. Le client accepte le lien d'administration délégué et cette relation est permanente, sauf si vous allez dans Paramètres > Relations partenaires et supprimez la relation. GDAP vous permet de créer des chronologies personnalisées pour la durée de la relation, avec une durée maximale de 2 ans.

Lien d'invitation : les liens relationnels DAP sont universels par région. Cela signifie que vous utilisez le même lien DAP pour chaque client que vous intégrez au Centre des partenaires. GDAP change cela, car vous aurez très probablement différents niveaux d'accès par client. Cela signifie que chaque invitation sera unique pour un client spécifique.

Affectation des groupes de sécurité : il n'y a pas de niveaux d'affectation dans les relations DAP. Le même niveau d'accès est accordé à tous les membres d'un environnement Partner Center qui ont accès aux clients. GDAP vous permet d'avoir des groupes de sécurité imbriqués avec des rôles distincts, afin de stratifier encore davantage les autorisations. Voici un exemple de cette fonctionnalité :

Les entreprises peuvent créer un groupe d'assistance de niveau 1 pour les fournisseurs et lui attribuer des rôles d'administrateur de l'assistance technique et de lecteur global, ce qui signifie que le groupe de fournisseurs peut créer des tickets au nom de l'entreprise, mais ne peut apporter aucune modification. Les entreprises peuvent créer un groupe d'assistance de niveau 2 pour les fournisseurs et lui attribuer des rôles à privilèges élevés tels que ceux d'administrateur Intune, d'administrateur Exchange et d'administrateur Dynamics 365.

Journaux d'activité : avec DAP, il n'existe pas de journaux d'activité granulaires qui vous indiquent quand les autorisations d'accès déléguées sont utilisées à partir du Centre des partenaires. Ils ne contiennent pas non plus d'informations sur le cycle de vie d'une relation d'administration déléguée (quand elle a été acceptée, quand elle a été supprimée, etc.). GDAP change cela en fournissant cette visibilité dans les journaux d'activité Azure AD, tant au niveau du fournisseur qu'au niveau du client.

Accès au centre S&C : cela a été un point sensible pour les fournisseurs pendant des années, car le DAP ne vous permet pas d'accéder à certains portails d'administration pour le compte de clients via des centres partenaires. Le centre de sécurité et de conformité (qui se divise désormais en deux centres d'administration) est un bon exemple de ce manque d'accès. Le GDAP offre ici une plus grande flexibilité.

Prise en charge PIM : Privilege Identity Management (PIM) est un service Microsoft qui permet des niveaux d'accès « juste à temps ». Il vous permet essentiellement d'élever votre rôle pendant une période temporaire afin d'effectuer certaines tâches administratives. PIM sera associé à GDAP pour permettre aux fournisseurs d'élever les privilèges dans certains groupes de sécurité qui disposent de certaines autorisations/rôles dans les environnements clients. Cela améliore encore davantage la sécurité.

Renforcer la sécurité – Passer du DAP au GDAP en 2022

Tous les services Microsoft Cloud qui prennent en charge DAP prendront en charge GDAP et, pour les nouvelles charges de travail Microsoft Cloud, seul GDAP sera pris en charge.

Une fois GDAP mis en place, les entreprises doivent supprimer toutes les autorisations DAP afin de sécuriser leurs locataires. La suppression de DAP n'entraîne pas la suppression de la relation avec le fournisseur et n'a donc aucune incidence sur les contrats de licence que vous avez conclus. Elle supprime toutefois tout accès du fournisseur via PowerShell et les API, y compris Microsoft 365 Lighthouse.

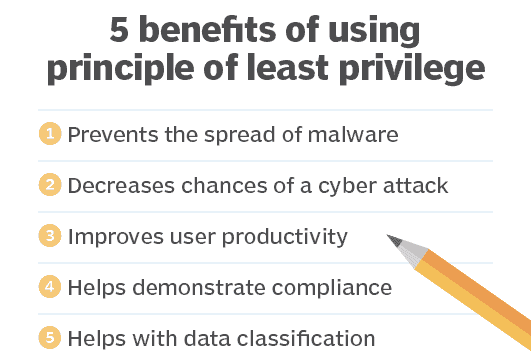

GDAP : la clé pour l'application du principe du moindre privilège

Le GDAP est le principal mécanisme permettant aux entreprises d'appliquer le principe du moindre privilège (POLP) dans leurs environnements cloud Microsoft.

Le POLP est un concept de sécurité informatique qui limite les droits d'accès des utilisateurs à ce qui est strictement nécessaire à l'exercice de leurs fonctions.

Avantages du principe du moindre privilège de Microsoft GDAP Les utilisateurs sont autorisés à lire, écrire ou exécuter uniquement les fichiers ou ressources nécessaires à l'accomplissement de leurs tâches. Ce principe est également connu sous le nom de principe de contrôle d'accès ou principe du moindre privilège.

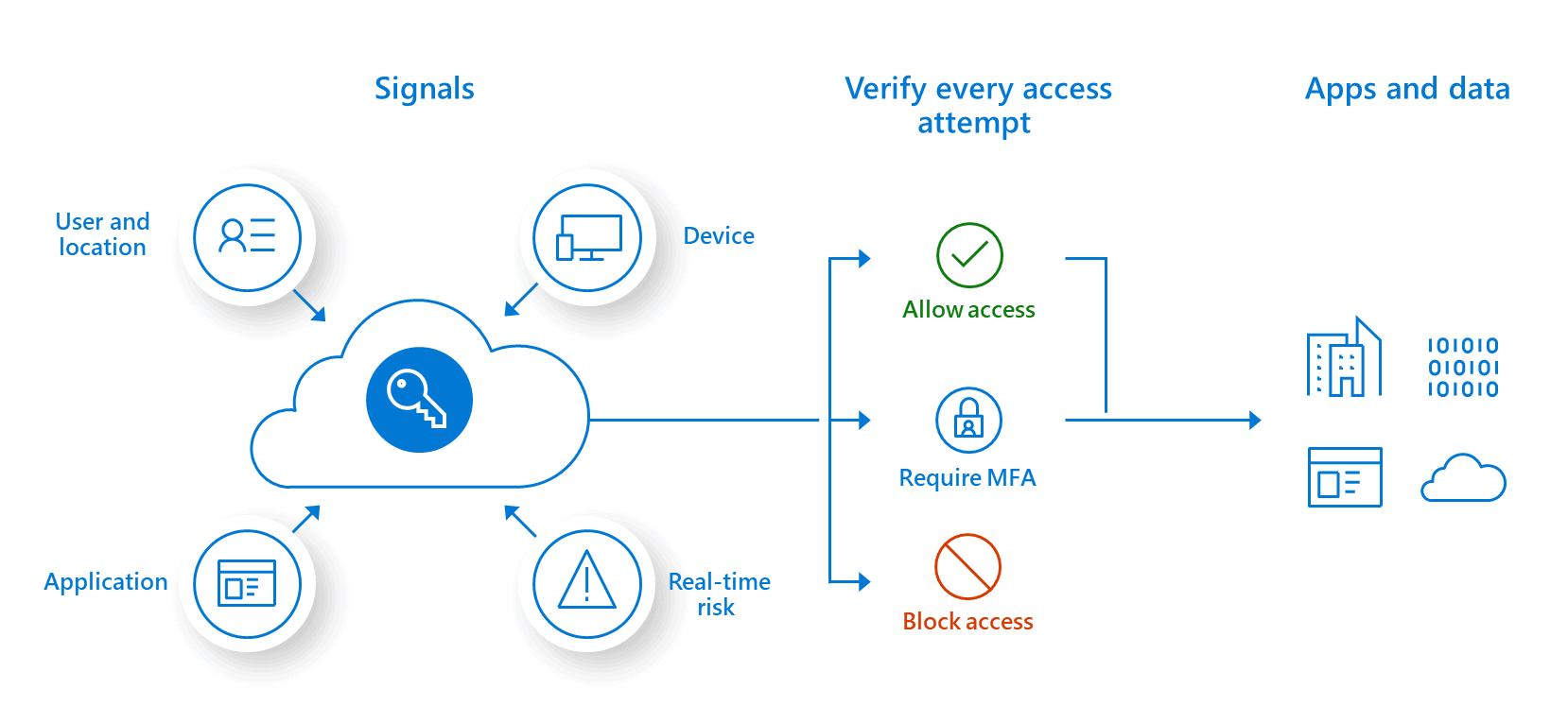

Le POLP est l'un des trois principes directeurs de la stratégie de sécurité de Microsoft connue sous le nom de Zero Trust.

Principes Zero Trust de Microsoft

Vérifier explicitement – Toujours authentifier et autoriser en fonction de tous les points de données disponibles, y compris l'identité de l'utilisateur, l'emplacement, l'état du dispositif, le service ou la charge de travail, la classification des données et les anomalies.

Utilisez l'accès avec le moins de privilèges possible – Limitez l'accès des utilisateurs grâce à l'accès juste à temps et juste suffisant (JIT/JEA), à des politiques adaptatives basées sur les risques et à la protection des données afin de sécuriser à la fois les données et la productivité.

Présumez qu'il y a eu violation – Réduisez au minimum le rayon d'action et segmentez l'accès. Vérifiez le chiffrement de bout en bout et utilisez l'analyse pour obtenir une visibilité, faciliter la détection des menaces et améliorer les défenses.

Administration déléguée granulaire Microsoft – Zero Trust

L'approche Zero Trust de Microsoft repose essentiellement sur le principe suivant : ne pas perturber les utilisateurs finaux, mais travailler en arrière-plan pour assurer leur sécurité et leur permettre de travailler sans interruption.

Utilisez GDAP pour une conformité plus facile et plus rapide

L'accès le moins privilégié de GDAP offre aux entreprises l'outil d'application des politiques dont elles ont besoin pour des déploiements cloud Microsoft conformes.

Le GDAP facilite la mise en conformité et accélère la validation lors d'un audit de conformité pour :

HIPAA, RGPD, FDDC, FISMA, Government Connect, décret fédéral 14028, SOX, ISO, SOC et autres.

L'accès avec les privilèges les plus restreints (GDAP) est fortement recommandé par la CISA pour 2022 et au-delà.

Avantages du principe du moindre privilège GDAP

Selon le rapport Microsoft Vulnerabilities Report 2021 publié par BeyondTrust, sur la période de cinq ans allant de 2016 à 2020, 78 % des vulnérabilités critiques sur les systèmes Windows auraient pu être atténuées en supprimant les droits d'administrateur. En fait, en 2020, 98 % des vulnérabilités critiques dans Internet Explorer et Edge auraient pu être atténuées en supprimant les droits d'administrateur ! Le principe du moindre privilège a également démontré une capacité similaire à réduire les risques dans les applications tierces, telles que Oracle, Adobe, Google, Cisco, VMware, etc.

Des droits et un accès privilégiés sans restriction équivalent essentiellement à un potentiel de dommages illimité. Plus un utilisateur, un compte ou un processus accumule de privilèges, plus le risque d'abus, d'exploitation ou d'erreur est grand. La mise en œuvre du principe du moindre privilège réduit non seulement la probabilité qu'une violation se produise, mais contribue également à limiter la portée d'une violation si elle venait à se produire.

Les avantages du principe du moindre privilège de Microsoft GDAP comprennent :

- Une surface d'attaque Microsoft réduite : limiter les privilèges des personnes, des processus et des applications/machines diminue les voies d'accès et les points d'entrée pour les exploits.

- Réduction des infections et de la propagation des logiciels malveillants MSFT : le principe du moindre privilège contribue à réduire considérablement les infections et la propagation des logiciels malveillants, car ceux-ci (tels que les injections SQL ou les ransomwares) ne devraient pas pouvoir élever les processus qui leur permettent de s'installer ou de s'exécuter.

- Amélioration des performances opérationnelles : en ce qui concerne vos applications et systèmes Microsoft, limiter les privilèges à l'ensemble minimal de processus nécessaires à l'exécution d'une activité autorisée réduit le risque d'incompatibilité avec d'autres applications ou systèmes et contribue à réduire le risque d'indisponibilité.

- Conformité simplifiée et facilitant les audits : en limitant les activités possibles, l'application du principe du moindre privilège contribue à créer un environnement moins complexe et donc plus facile à auditer. De plus, de nombreuses réglementations en matière de conformité (notamment HIPAA, PCI DSS, FDDC, Government Connect, FISMA et SOX) exigent que les organisations appliquent des politiques d'accès basées sur le principe du moindre privilège afin de garantir une bonne gestion des données et la sécurité des systèmes. Par exemple :

-

- Le mandat FDCC du gouvernement fédéral américain stipule que les employés fédéraux doivent se connecter à leur ordinateur avec des privilèges d'utilisateur standard.

- La règle de confidentialité HIPAA fournit des lignes directrices pour la mise en place d'un principe de privilège minimal, tel que la restriction de l'accès aux données (c'est-à-dire une partie du dossier d'un patient plutôt que l'intégralité du dossier) sur la base de « l'utilisation minimale nécessaire » pour atteindre un objectif spécifique.

La norme PCI DSS stipule que les organisations qui traitent ou stockent des données de cartes de crédit doivent restreindre l'accès aux données des titulaires de cartes en fonction des besoins professionnels, et invoque spécifiquement l'utilisation de comptes utilisateurs à privilèges minimaux [ 7.1.1 Restriction des droits d'accès aux identifiants utilisateur privilégiés aux privilèges minimaux nécessaires à l'exercice des responsabilités professionnelles ; 7.2.2 Attribution de privilèges aux individus en fonction de la classification et de la fonction de leur poste].

GDAP pour les fournisseurs d'entreprise – MSP, CSP, partenaire

Les privilèges d'administration délégués granulaires, ou GDAP, seront disponibles pour les fournisseurs tels que les CSP, MSP et partenaires Microsoft début 2022. Ces changements visent à lutter contre les attaques de la chaîne d'approvisionnement (comme Nobelium) et à renforcer le principe du moindre privilège du modèle de sécurité Zero Trust de Microsoft.

Auparavant, les distributeurs (fournisseurs indirects Microsoft/CSP Tier 1) et les MSP (revendeurs indirects) avaient établi des privilèges d'administration délégués (DAP) avec tous les clients en aval. Cela permettait aux distributeurs d'octroyer des licences aux locataires clients et de fournir une assistance. Les MSP et les partenaires pouvaient ainsi fournir une assistance et effectuer des tâches de gestion quotidiennes via le Centre des partenaires.

Avec un accès délégué granulaire :

- Les fournisseurs peuvent contrôler de manière plus granulaire et dans des délais précis l'accès aux charges de travail de leurs clients, afin de répondre à leurs préoccupations en matière de sécurité.

- Les CSP, MSP et partenaires bénéficient désormais d'une aide pour répondre aux préoccupations en matière de sécurité des données, ce qui réduira le risque d'incidents de sécurité et contribuera à rendre les écosystèmes des partenaires et des entreprises plus sûrs.

- Les fournisseurs peuvent restreindre l'accès par client au niveau de la charge de travail de vos employés qui gèrent les services et les environnements de vos clients.

- Les CSP, MSP et partenaires peuvent générer des rapports sur la manière dont les équipes de fournisseurs accèdent aux locataires d'entreprise parmi tous les locataires.

- Les fournisseurs peuvent désactiver ou réduire les connexions GDAP ou DAP inutilisées afin de renforcer la sécurité des clients et d'atténuer la responsabilité des partenaires.

Considérations relatives aux fournisseurs d'entreprise pour le GDAP

- Établir une base de référence pour les environnements clients : étant donné que les fournisseurs ont désormais toute latitude pour décider des rôles qu'ils assument chez leurs clients, ils devront déterminer une base de référence et/ou une stratification en fonction de l'ampleur de leur activité. Si un MSP ou un partenaire travaille avec un CSP, vous devrez également lui demander quel est son rôle de base pour chaque client et demander des rôles spécifiques, le cas échéant. De manière réaliste, les MSP ou partenaires devraient donner aux CSP le droit d'octroyer des licences aux locataires et de fournir une base de référence en matière d'assistance.

- Complexités opérationnelles : avec le GDAP, il y a désormais de nombreux aspects à prendre en compte d'un point de vue opérationnel. Outre la détermination des niveaux d'accès, vous devez également réaccepter les relations GDAP tous les deux ans (au minimum). De plus, vous disposez de liens personnalisés pour chaque environnement client. Dans l'ensemble, les avantages en matière de sécurité l'emportent sur la complexité supplémentaire à laquelle vous devrez faire face. En tant que CSP, MSP ou partenaire, vous devez évaluer périodiquement vos niveaux d'accès dans tous les tenants, tant pour vous-même que pour vos clients et les tiers.

- Accès aux nouveaux centres d'administration : ce serait une grande avancée si le GDAP autorisait l'accès délégué à tous les centres d'administration (comme le centre S&C) dont les fournisseurs sont privés depuis des années. Cela empêcherait les fournisseurs de créer des administrateurs globaux dans les locataires d'entreprise et de partager l'authentification multifactorielle (MFA) au sein d'une équipe d'assistance.

- Licence Azure AD P2 gratuite : Microsoft offre P2 pendant 1 an afin que les fournisseurs puissent tirer parti de fonctionnalités telles que PIM. Profitez de P2 pour renforcer la sécurité au sein de votre environnement Partner Center.

- Supprimer toutes les autorisations DAP : pour sécuriser les locataires fournisseurs et clients. La suppression de DAP n'entraîne pas la suppression de la relation partenaire et n'affecte donc pas les contrats de licence que vous pourriez avoir. Cependant, cela supprime tout accès partenaire via PowerShell et les API, y compris Microsoft 365 Lighthouse.