ハッカーが新たなバックドア型マルウェアで政府防衛関連企業を標的に。

ハッカーが新たなバックドア型マルウェアで政府防衛関連企業を標的に

マイクロソフトは最近、APT33(別名ピーチサンドストーム、ホルミウム、リファインドキティン)と呼ばれるイランのサイバー諜報グループが、新たに発見されたバックドアマルウェア「FalseFront」を用いて世界中の防衛関連企業を標的としていることを明らかにした。この標的型攻撃は、国家支援を受けたハッカー集団が機密技術や情報の安全性に及ぼす持続的な脅威を浮き彫りにしている。

新たな「FalseFront」バックドアマルウェア攻撃とは何か?

FalseFrontは、APT33の工作員が侵害されたシステムにリモートアクセスし、感染ネットワーク内でプログラムを実行したりデータを窃取したりすることを可能にする、特注のバックドアマルウェアである。窃取されたデータは、コマンドアンドコントロール(C2)サーバーへのファイル転送を可能にする。

FalseFrontはAPT33の能力における懸念すべき進化を示す。実環境での初観測は2023年11月初旬に遡り、比較的最近の開発であることを示唆している。マイクロソフトはまた、その設計が過去のAPT33戦術と一致している点を強調しており、彼らのサイバー諜報ツールセットが継続的に洗練されていることを示唆している。

イランが支援するAPT33による防衛産業基盤(DIB)への標的型攻撃

APT33の攻撃は特に防衛産業基盤(DIB)を標的としている。DIBとは、軍事兵器システム、サブシステム、および部品の研究開発を担う10万社以上の防衛企業および下請け業者からなるネットワークである。APT33がDIBを標的にしたのは今回が初めてではない。

2023年9月、マイクロソフトは防衛部門を含む数千の組織を標的とした大規模なパスワードスプレー攻撃を伴う別のキャンペーンを報告した。2023年を通じて、APT33は米国および他国の衛星・防衛・製薬分野の組織に関心を示した。9月の攻撃は年間を通じた偵察活動の集大成であり、これらの分野の限られた数の被害者からデータ窃取を引き起こした。

この執拗な攻撃は、同グループが軍事機密の取得と重要インフラの破壊に揺るぎない焦点を当てていることを示している。APT33は過去10年間にわたり、米国、サウジアラビア、韓国の各分野を攻撃対象としており、政府機関、防衛機関、研究機関から金融、エンジニアリングに至るまで幅広い標的を狙っている。

わずか2年前、DEV-0343として知られるイラン関連のハッカー集団が米国とイスラエルの防衛技術企業を攻撃した。外国からの攻撃や重要データの喪失を防ぐためには、企業およびその依存先(この場合は主にマイクロソフト)によるサイバーセキュリティ管理のより厳格な措置が必要である。

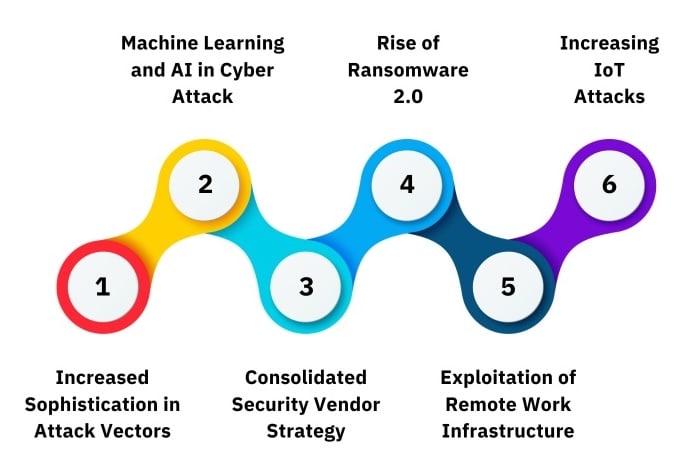

2024年に予想されるサイバーセキュリティ脅威トップ6

残念ながら、防衛産業の請負業者は孤立した存在ではない。この分野を標的としたサイバー諜報活動は、より大きなパズルのほんの一部に過ぎない。近年、世界中の防衛機関や請負業者は、以下からの執拗な攻撃に直面している:

- ロシアの国家ハッカー:軍事情報と技術的秘密を狙った諜報活動。

- 北朝鮮のハッカー集団:機密情報の窃取を試み、重要インフラを混乱させる可能性のある活動。

- 中国のサイバー諜報活動:機密情報と技術的ノウハウを獲得するための長期的な取り組み。

このサイバー脅威の世界的な状況は、防衛産業基盤全体にわたる強固なサイバーセキュリティ対策の必要性を強調している。

実際、2023年に発生した政府関連のセキュリティ問題はこれが初めてではない。9月にはCISAのシトリックス・シェアファイル脆弱性が発生している。この問題により不審な活動が増加し、脆弱性を悪用しようとする試みが数多く見られた。 多くの悪意ある人物が、できる限り多くの情報を奪い取るために飛びつく機会をうかがっているか、あるいは嵐が過ぎ去るのを待ち、安全なタイミングで情報を盗むためにシステム内に潜伏している。残念ながら、政府関連機関はサイバーセキュリティの面において、悪用や操作の格好の標的と見なされている。

APT33ハッカー集団から身を守る方法

マイクロソフトは、防衛産業の請負業者がAPT33およびその他の高度なハッキンググループから防御するために、以下の重要な対策を推奨しています:

- 認証情報をリセットする:厳格なパスワードポリシーを実施し、スプレー攻撃の標的となったアカウントの認証情報を直ちにリセットする。

- セッションクッキーの無効化:以前に確立されたセッションクッキーを無効化することで、攻撃対象領域を最小限に抑えます。

- アカウントのセキュリティ強化:すべてのアカウント(RDPおよびWindows Virtual Desktopで使用されるアカウントを含む)に対して多要素認証(MFA)を適用する。

- 警戒を怠らない:フィッシングやその他の一般的なサイバー脅威について従業員を教育するため、継続的なセキュリティ研修および啓発プログラムを実施する。

絶えず進化するサイバー脅威の情勢は、絶え間ない警戒と積極的な対策を必要とする。防衛関連企業は、常に情報を収集し、強固なサイバーセキュリティ対策の優先順位付けを行い、セキュリティ専門家と協力することで、APT33のようなグループから自社の重要な技術や情報を守ることができる。