17 000 servidores Microsoft Exchange expuestos en Alemania.

17 000 servidores Microsoft Exchange expuestos en Alemania

Las autoridades de seguridad nacional alemanas advirtieron recientemente que al menos 17 000 servidores Microsoft Exchange en Alemania estaban expuestos en línea y eran vulnerables a una o más vulnerabilidades de seguridad críticas.

Este no sería el primer fallo de seguridad a gran escala de un producto de Microsoft, ni será el último. A medida que más productos de Microsoft lleguen al ecosistema laboral, surgirán más problemas, pero esperemos que con un impacto negativo mucho menor.

Servidores Microsoft Exchange expuestos

Según la Oficina Federal Alemana de Seguridad de la Información (BSI):

Servidores totales: alrededor de 45 000 servidores Microsoft Exchange en Alemania tienen habilitado Outlook Web Access (OWA) y son accesibles desde Internet.

Versiones obsoletas:

- El 12 % de estos servidores utilizan versiones obsoletas (Exchange 2010 o 2013).

- Estas versiones no han recibido actualizaciones de seguridad desde:

- Exchange 2010: octubre de 2020

- Exchange 2013: abril de 2023

Exposiciones recientes:

- Versiones expuestas: Exchange 2016 y 2019.

- El 28 % de estos servidores no ha recibido parches durante al menos cuatro meses.

- Estos servidores sin parches son vulnerables a fallos de seguridad críticos, incluidos los ataques de ejecución remota de código.

Servidores muy vulnerables:

- El 37 % de todos los servidores Exchange en Alemania se consideran muy vulnerables.

- Esto equivale a unos 17 000 servidores expuestos recientemente.

Los mayores riesgos se encuentran en la educación, la sanidad, la administración local y las empresas medianas.

La BSI ha advertido repetidamente sobre las posibilidades de explotación activa desde 2021, afirmando que las vulnerabilidades críticas de Microsoft Exchange constituyen una amenaza de nivel «rojo». Sin embargo, no se ha hecho nada al respecto, y muchos operadores de servidores Exchange siguen actuando con mucha descuido y no publican las actualizaciones de seguridad disponibles de manera oportuna.

El BSI insta a los administradores a utilizar las últimas versiones de Exchange para mitigar la exposición.

Protección activa contra amenazas

En febrero, el servicio de monitorización de amenazas Shadowserver advirtió de que 28 500 servidores Microsoft Exchange eran vulnerables a ataques continuos a través de CVE-2024-21410. CVE-2024-21410 es un nuevo tipo de ataque dirigido a Microsoft Exchange. Aprovecha una debilidad en NTLM de Microsoft, que es un conjunto de herramientas de seguridad utilizadas para verificar las identidades de los usuarios y garantizar la seguridad de los datos.

Esta es la vulnerabilidad crítica de escalada de privilegios revelada por Microsoft a principios de este año. Para evitar esta vulnerabilidad, se recomienda que las empresas habiliten la protección ampliada en todos los servidores Exchange utilizando este script dedicado de PowerShell.

Shadowserver también confirmó que hasta 97 000 servidores, entre los que se incluyen más de 22 000 solo en Alemania, podrían ser potencialmente vulnerables si no se habilita la protección ampliada. Microsoft ahora activa automáticamente la protección ampliada en los servidores Exchange, pero ¿por qué no era así anteriormente?

Si bien parte de la culpa recae en los administradores de Exchange por no mantener actualizados sus servidores locales, Microsoft también debería comercializar un producto que sea totalmente seguro.

Amenazas constantes para la seguridad

Por estas mismas fechas el año pasado, Microsoft Cloud fue objeto de escrutinio después de que un ciberataque chinopusiera en peligro a muchas empresas y organismos. El incidente reveló que los datos de registro críticos necesarios para identificar el ataque solo estaban disponibles para los clientes del servicio premium en la nube de Microsoft.

La Agencia de Seguridad Cibernética y de Infraestructuras (CISA) del Departamento de Seguridad Nacional criticó a Microsoft por no poner esta información de registro a disposición de todos los usuarios, y con razón. Lea el anuncio oficial en el blog de Seguridad Nacional.

Mantener estos datos ocultos, especialmente tras lo que es esencialmente un muro de pago, expone a las empresas a un riesgo de vulnerabilidad que se podría evitar. Todas las organizaciones utilizan un servicio tecnológico como Microsoft 365, por lo que estas empresas también deberían tener acceso a los registros y otros datos de seguridad desde el primer momento para detectar de forma razonable las actividades cibernéticas maliciosas.

Sin acceso, careces de los datos necesarios para prepararte ante posibles ataques. Es como vender un coche y cobrar un suplemento por las características de seguridad, como los cinturones de seguridad y los airbags.

La ciberseguridad de Microsoft bajo la lupa

En enero de este año se produjo otra violación de seguridad, esta vez por parte del grupo de hackers Midnight Blizzard, patrocinado por el Estado ruso. Consiguieron acceder a una cuenta heredada de Microsoft para pruebas no productivas durante más de dos meses.

El verano del año pasado, un grupo de hackers con sede en China llamado Storm-0558 violó el servicio Azure de Microsoft y recopiló datos durante más de un mes antes de ser descubierto. Como resultado, el Gobierno federal de EE. UU. publicó un informe en el que recomendaba formalmente a Microsoft que revisara la seguridad de su nube. Entre los afectados se encontraban 25 clientes de Azure, algunos de ellos agencias federales estadounidenses.

Microsoft ha intentado dar un giro creando la«Iniciativa Futuro Seguro»en noviembre del año pasado. Esta iniciativa trajo consigo una serie de cambios, entre los que destaca que la remuneración de los altos directivos esté directamente vinculada al cumplimiento de los planes y objetivos de seguridad.

Esto también incluiría la creación de tres principios de seguridad y seis pilares de seguridad que abordarían las deficiencias de los sistemas y las prácticas de desarrollo de Microsoft. Aunque esto se implementó el año pasado, seguimos observando problemas en 2024.

Incumplimientos y respuestas:

Violación de enero:

- Responsable: el grupo de hackers Midnight Blizzard, patrocinado por el Estado ruso.

- Duración: Dos meses.

- Destinatario: Cuenta de inquilino de prueba heredada de Microsoft que no es de producción.

Brecha de verano:

- Responsable: grupo de hackers con sede en China Storm-0558.

- Duración: Más de un mes.

- Objetivo: el servicio Azure de Microsoft.

- Afectados: 25 clientes de Azure, incluidas algunas agencias federales estadounidenses.

Respuesta de Microsoft: Iniciativa «Futuro seguro» (noviembre):

- La remuneración de los altos directivos está vinculada al cumplimiento de los planes de seguridad y los objetivos fijados.

- Creación de tres principios de seguridad y seis pilares de seguridad.

- Problemas continuados observados hasta 2024.

Implementación de la seguridad:

- La eficacia depende de un esquema detallado.

- Retos en el lanzamiento de nuevas versiones de productos existentes.

- Los continuos problemas de seguridad a gran escala afectan a los clientes de Microsoft que confían en productos y servicios seguros.

Bajo el microscopio, la implementación de la seguridad es tan buena como el esquema. Si bien hay una variedad de problemas que podrían surgir durante el lanzamiento de nuevas versiones de productos existentes, es responsabilidad del fabricante original resolver esos detalles. El hecho de que esto siga ocurriendo y a tan gran escala es problemático para los clientes de Microsoft que confían en que Microsoft les proporcione productos y servicios seguros.

Soluciones especializadas de soporte técnico de Microsoft

Microsoft se encarga de todo lo relacionado con sus productos y servicios, incluido el soporte técnico. Sin embargo, con tantos servicios nuevos incorporándose al mercado, el soporte técnico es la menor de sus preocupaciones. Por eso, para las solicitudes de menor prioridad, se le pone en contacto con un técnico externo en el extranjero.

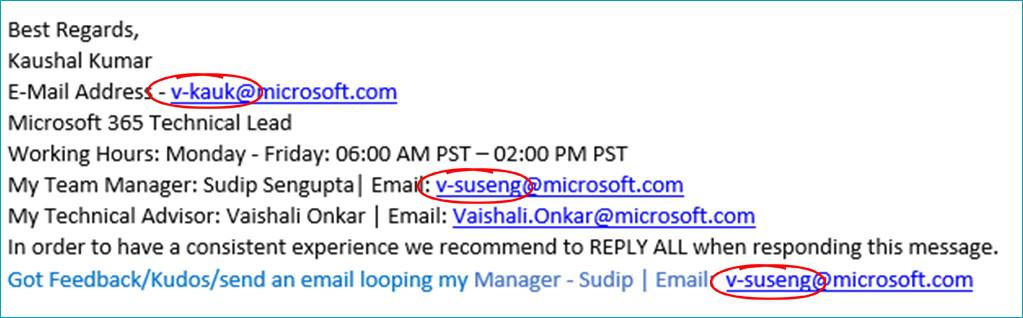

Si ves un guión en V en el nombre del correo electrónico, ya no estás trabajando directamente con el servicio de asistencia de Microsoft.

Esto te expone a posibles violaciones de seguridad, ya que estos técnicos no están sujetos a las mismas normas de cumplimiento que se exigen a los ingenieros estadounidenses.

Con un historial irregular en materia de seguridad en todos los ámbitos, en este momento los problemas de asistencia técnica son inevitables. Mantener la seguridad de sus datos significa confiar en una fuente fiable como US Cloud. Nunca hemos sufrido una filtración de datos en todos nuestros años de actividad y todos nuestros ingenieros están ubicados en Estados Unidos, por lo que cumplimos estrictamente con las normativas de cumplimiento obligatorias.

Además, US Cloud ofrece:

- 30-50% savings on your annual support spend

- Tiempo de respuesta garantizado de 15 minutos para todas las solicitudes.

- En promedio, tiempos de resolución dos veces más rápidos que los de Microsoft.

¿Mantener sus datos seguros y ahorrar dinero en costes de asistencia técnica? Ya no es solo una esperanza. Deje de depender de un servicio de asistencia técnica de Microsoft sobrecargado que cobra de más y ofrece de menos. Si desea una asistencia técnica de Microsoft más rápida y económica, confíe en US Cloud.