Utilice los privilegios de administración delegada granular de Microsoft (GDAP) para reforzar la seguridad y el cumplimiento normativo de su empresa.

Utilice los privilegios de administración delegada granular de Microsoft (GDAP) para reforzar la seguridad y el cumplimiento normativo de su empresa.

Los privilegios de administración delegados granulares (GDAP) de Microsoft reducen considerablemente el riesgo para las empresas y los CSP/socios. Compare el nuevo estándar de seguridad GDAP con el DAP heredado y utilice GDAP para reforzar la seguridad y el cumplimiento normativo de su empresa.

Iniciativas: Microsoft DART/Respuesta ante incidentes | Seguridad de la información, ciberseguridad, cumplimiento normativo

Destinatarios: CCO, CISO, CTO, CIO | Ejecutivos de TI, ejecutivos de seguridad, ejecutivos de cumplimiento normativo

¿Qué es Microsoft GDAP?

Los privilegios de administración delegada granular (GDAP) de Microsoft están diseñados para reducir considerablemente el riesgo para los clientes empresariales de Microsoft.

GDAP le permite controlar el nivel de acceso que concede a sus empleados o proveedores (MSP, CSP, socios) para sus servicios en la nube de MSFT.

empresarial Controles de Microsoft Access |

Legado DAP |

*Nuevo* GDAP |

|---|---|---|

| Nivel de acceso/Funciones | Administrador global + agente de asistencia técnica | Personalizado |

| Cronología de la relación | Indefinido | Personalizado (máximo 2 años) |

| Enlace de invitación | Igual para todos los clientes | Personalizado para cada cliente |

| Asignación de grupos de seguridad | √ | |

| Registros de actividad | √ | |

| Acceso al Centro de Seguridad y Cumplimiento Normativo | √ | |

| Soporte para la gestión de identidades privilegiadas (PIM) | √ |

Nivel de acceso/funciones: Las relaciones DAP le proporcionan las funciones de administrador global y administrador del servicio de asistencia técnica de forma predeterminada, sin posibilidad de cambio. GDAP le permitirá seleccionar permisos de nivel más granular y hacerlos únicos para cada cliente. Esto es extremadamente importante si actualmente trabaja con un proveedor y no desea correr el riesgo que supone un tercero.

Cronología de la relación: Las relaciones DAP duran indefinidamente. El cliente acepta el enlace de administrador delegado y esa relación es permanente, a menos que vaya a Configuración > Relaciones con socios y elimine la relación. GDAP le permite crear cronologías personalizadas para determinar cuánto tiempo durará la relación, y también hay un plazo máximo de 2 años.

Enlace de invitación: los enlaces de relación DAP son universales por región. Esto significa que utilizas el mismo enlace DAP para todos los clientes que incorporas al Centro de socios. GDAP cambia esto, ya que es muy probable que tengas diferentes niveles de acceso por cliente. Esto significa que cada invitación será única para un cliente específico.

Asignación de grupos de seguridad: No hay niveles de asignación en lo que respecta a las relaciones DAP. Se concede el mismo nivel de acceso a todos los miembros del entorno del Centro de socios que tienen acceso a los clientes. GDAP le permite tener grupos de seguridad anidados con funciones separadas, con el fin de estratificar aún más los permisos. A continuación se muestra un ejemplo de esa funcionalidad:

Las empresas pueden crear un grupo de soporte de nivel 1 para proveedores y otorgarle roles de administrador de soporte técnico y lector global, lo que significa que el grupo de proveedores puede crear tickets en nombre de la empresa, pero no puede realizar ningún cambio. Las empresas pueden crear un grupo de soporte de nivel 2 para proveedores y otorgarle roles con privilegios elevados, como administrador de Intune, administrador de Exchange y administrador de Dynamics 365.

Registros de actividad: con DAP, no hay registros de actividad detallados que muestren cuándo se están aprovechando los permisos de acceso delegados desde el Centro de socios y tampoco incluyen ninguna información sobre el ciclo de vida de una relación de administrador delegado (cuándo se aceptó, cuándo se eliminó, etc.). GDAP cambia esto al proporcionar esa visibilidad en los registros de actividad de Azure AD tanto a nivel de proveedor como de cliente.

Acceso al Centro de seguridad y cumplimiento: esto ha sido un problema para los proveedores durante años, ya que DAP no permite acceder a determinados portales de administración en nombre de los clientes a través de los centros de socios. El Centro de seguridad y cumplimiento (que ahora se divide en dos centros de administración) ha sido un buen ejemplo de esta falta de acceso. GDAP está ofreciendo una mayor flexibilidad en este sentido.

Compatibilidad con PIM: Privilege Identity Management (PIM) es un servicio de Microsoft que permite niveles de acceso «justo a tiempo». Básicamente, le permite elevar su rol durante un período de tiempo temporal para realizar determinadas tareas administrativas. PIM se combinará con GDAP para permitir a los proveedores elevar privilegios a determinados grupos de seguridad que tienen determinadas concesiones/roles en los entornos de los clientes. Esto mejora aún más la seguridad.

Refuerce la seguridad: pase de DAP a GDAP en 2022

Todos los servicios de Microsoft Cloud que admiten DAP admitirán GDAP y, para las nuevas cargas de trabajo de Microsoft Cloud, solo se admitirá GDAP.

Una vez que GDAP esté implementado, las empresas deben eliminar todos los permisos DAP para proteger a sus inquilinos. La eliminación de DAP no elimina la relación con el proveedor, por lo que no afecta a ningún contrato de licencia que pueda tener. Sin embargo, sí elimina todo el acceso del proveedor a través de PowerShell y las API, incluido Microsoft 365 Lighthouse.

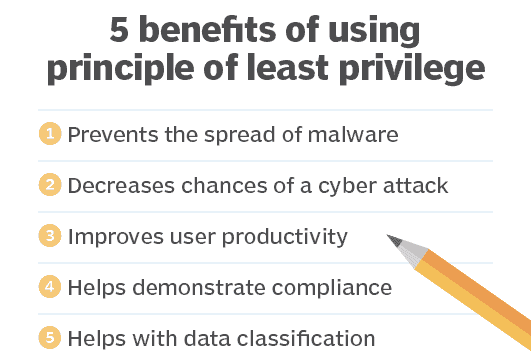

Clave GDAP para la aplicación del privilegio mínimo

GDAP es el mecanismo principal que utilizan las empresas para aplicar el principio del privilegio mínimo (POLP) en sus entornos de nube de Microsoft.

POLP es un concepto de seguridad informática que limita los derechos de acceso de los usuarios únicamente a lo estrictamente necesario para realizar su trabajo.

Ventajas del privilegio mínimo de Microsoft GDAP: los usuarios solo tienen permiso para leer, escribir o ejecutar los archivos o recursos necesarios para realizar su trabajo. Este principio también se conoce como principio de control de acceso o principio de privilegio mínimo.

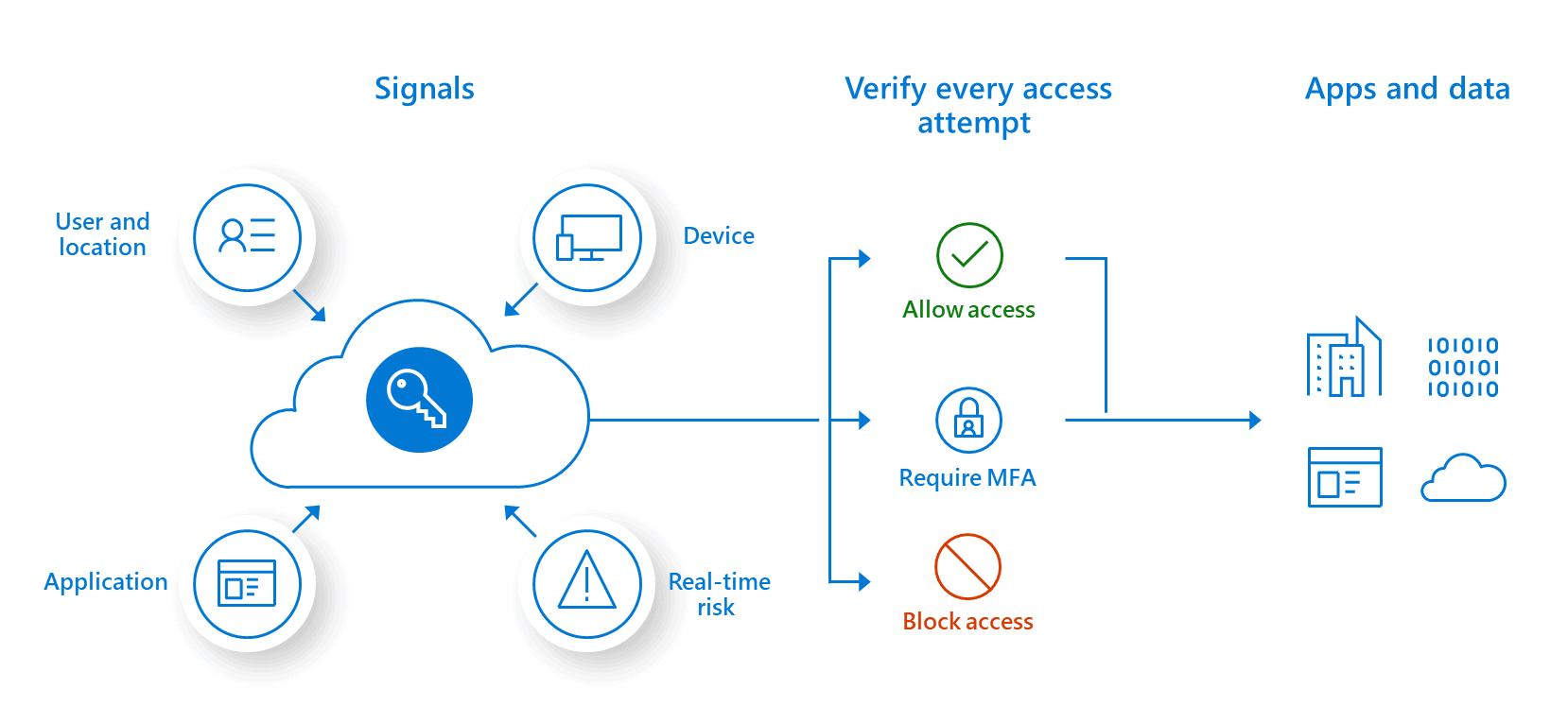

POLP es uno de los tres principios rectores de la estrategia de seguridad de Microsoft conocida como Zero Trust.

Principios de confianza cero de Microsoft

Verificar explícitamente: autenticar y autorizar siempre basándose en todos los puntos de datos disponibles, incluyendo la identidad del usuario, la ubicación, el estado del dispositivo, el servicio o la carga de trabajo, la clasificación de los datos y las anomalías.

Utilice el acceso con privilegios mínimos: limite el acceso de los usuarios con políticas adaptativas basadas en el riesgo y protección de datos para ayudar a proteger tanto los datos como la productividad.

Asuma que se ha producido una violación: minimice el radio de la explosión y segmente el acceso. Verifique el cifrado de extremo a extremo y utilice análisis para obtener visibilidad, impulsar la detección de amenazas y mejorar las defensas.

Administración delegada granular de Microsoft: confianza cero

El enfoque de Microsoft para Zero Trust se basa fundamentalmente en no interrumpir la actividad de los usuarios finales, sino trabajar entre bastidores para garantizar su seguridad y que puedan seguir trabajando sin interrupciones.

Utilice GDAP para facilitar y agilizar el cumplimiento normativo.

El acceso con privilegios mínimos de GDAP proporciona a las empresas la herramienta de aplicación de políticas que necesitan para implementaciones en la nube de Microsoft que cumplan con la normativa.

GDAP facilita el cumplimiento normativo y agiliza su demostración durante una auditoría de cumplimiento en los siguientes ámbitos:

HIPAA, RGPD, FDDC, FISMA, Government Connect, Orden Ejecutiva Federal 14028, SOX, ISO, SOC y otras.

La CISA recomienda encarecidamente el acceso con privilegios mínimos GDAP para 2022 y años posteriores.

Ventajas del privilegio mínimo GDAP

Según el informe sobre vulnerabilidades de Microsoft de 2021 elaborado por BeyondTrust, durante el quinquenio 2016-2020, el 78 % de las vulnerabilidades críticas de los sistemas Windows podrían haberse mitigado eliminando los derechos de administrador. De hecho, en 2020, el 98 % de las vulnerabilidades críticas en Internet Explorer y Edge se habrían mitigado eliminando los derechos de administrador. El poder de reducción de riesgos del privilegio mínimo también se ha demostrado en aplicaciones de terceros, como Oracle, Adobe, Google, Cisco, VMware, etc.

Los derechos y accesos privilegiados sin restricciones equivalen esencialmente a un potencial ilimitado de daño. Cuantos más privilegios acumule un usuario, una cuenta o un proceso, mayor será el potencial de abuso, explotación o error. La implementación del privilegio mínimo no solo reduce la probabilidad de que se produzca una infracción, sino que también ayuda a limitar el alcance de la misma en caso de que se produzca.

Las ventajas del privilegio mínimo de Microsoft GDAP incluyen:

- Una superficie de ataque de Microsoft condensada: limitar los privilegios de las personas, los procesos y las aplicaciones/máquinas reduce las vías y los puntos de entrada para los exploits.

- Reducción de la infección y propagación de malware MSFT: el privilegio mínimo ayuda a reducir drásticamente la infección y propagación de malware, ya que se debe denegar al malware (como las inyecciones SQL o el ransomware) la capacidad de elevar procesos que le permitan instalarse o ejecutarse.

- Mejora del rendimiento operativo: en lo que respecta a las aplicaciones y sistemas de Microsoft, restringir los privilegios al mínimo necesario para realizar una actividad autorizada reduce la posibilidad de que surjan problemas de incompatibilidad entre otras aplicaciones o sistemas y ayuda a reducir el riesgo de tiempo de inactividad.

- Cumplimiento más sencillo y fácil de auditar: al limitar las actividades posibles, la aplicación del principio del privilegio mínimo ayuda a crear un entorno menos complejo y, por lo tanto, más fácil de auditar. Además, muchas normativas de cumplimiento (entre ellas, HIPAA, PCI DSS, FDDC, Government Connect, FISMA y SOX) exigen que las organizaciones apliquen políticas de acceso con privilegios mínimos para garantizar una gestión adecuada de los datos y la seguridad de los sistemas. Por ejemplo:

-

- El mandato FDCC del gobierno federal de EE. UU. establece que los empleados federales deben iniciar sesión en los ordenadores con privilegios de usuario estándar.

- La Norma de Privacidad de la HIPAA proporciona directrices para el establecimiento del privilegio mínimo, como la restricción del acceso a los datos (es decir, un subconjunto del historial de un paciente en lugar del historial completo) basándose en el «uso mínimo necesario» para lograr un fin específico.

La norma PCI DSS establece que las organizaciones que procesan o almacenan datos de tarjetas de crédito deben restringir el acceso a los datos de los titulares de tarjetas según la necesidad empresarial de conocerlos, y specifically invokes the use of least privilege user accounts [ 7.1.1 Restricción de los derechos de acceso a los ID de usuario privilegiados a los privilegios mínimos necesarios para desempeñar las responsabilidades laborales; 7.2.2 Asignación de privilegios a las personas en función de la clasificación y la función del puesto].

GDAP para proveedores empresariales: MSP, CSP, socios

Los privilegios administrativos delegados granulares, o GDAP, estarán disponibles para proveedores como los CSP, MSP y socios de Microsoft a principios de 2022. Estos cambios abordan los ataques a la cadena de suministro (como Nobelium) y refuerzan el pilar del privilegio mínimo del modelo de seguridad Zero Trust de Microsoft.

Anteriormente, tanto los distribuidores (proveedores indirectos de Microsoft/CSP de nivel 1) como los MSP (revendedores indirectos) habían establecido privilegios de administración delegada (DAP) con todos los clientes posteriores. Esto permitía a los distribuidores conceder licencias a los inquilinos de los clientes y proporcionarles asistencia. Permitía a los MSP y a los socios proporcionar asistencia y realizar tareas de administración diarias a través del Centro de socios.

Con acceso delegado granular:

- Los proveedores pueden controlar el acceso a las cargas de trabajo de sus clientes de forma más detallada y con límites de tiempo, lo que les permite abordar las preocupaciones de los clientes en materia de seguridad.

- Los CSP, MSP y socios ahora cuentan con ayuda para abordar las preocupaciones sobre la seguridad de los datos, lo que reducirá la probabilidad de que se produzcan incidentes de seguridad y contribuirá a que los ecosistemas de los socios y las empresas sean más seguros.

- Los proveedores pueden restringir el acceso por cliente a nivel de carga de trabajo de los empleados que gestionan los servicios y entornos de sus clientes.

- Los CSP, MSP y socios pueden informar sobre cómo los equipos de proveedores acceden a los inquilinos empresariales en todos los inquilinos.

- Los proveedores pueden desactivar o reducir las conexiones GDAP o DAP que no se utilicen para ayudar a la seguridad de los clientes y mitigar la responsabilidad de los socios.

Consideraciones para proveedores empresariales sobre GDAP

- Establecer una base de referencia para los entornos de los clientes: dado que los proveedores ahora tienen autonomía para decidir qué funciones desempeñan en los inquilinos de los clientes, tendrán que determinar una base de referencia y/o estratificación en función del tamaño de su práctica. Si un MSP o socio trabaja con un CSP, también deberá preguntarles cuál es su función de referencia para cada cliente y solicitar funciones específicas si procede. Siendo realistas, los MSP o socios deberían conceder a los CSP derechos para licenciar al inquilino y proporcionar una base de referencia de asistencia.

- Complejidades operativas: Con GDAP, ahora hay muchos aspectos que considerar desde el punto de vista operativo. Además de decidir los niveles de acceso, también debe volver a aceptar las relaciones GDAP cada dos años (como mínimo). Además, dispone de enlaces personalizados para cada entorno de cliente. En general, las ventajas en materia de seguridad compensan la complejidad adicional con la que tendrá que lidiar. Como CSP, MSP o socio, debe evaluar periódicamente sus niveles de acceso en todos los inquilinos, tanto para usted mismo como para los clientes y terceros.

- Acceso a nuevos centros de administración: esto supondrá una gran ventaja si GDAP permite el acceso delegado a todos los centros de administración (como el centro S&C) que los proveedores han estado echando en falta durante años. Esto evitará que los proveedores creen administradores globales en inquilinos empresariales y compartan MFA entre un equipo de soporte.

- Licencia gratuita de Azure AD P2: Microsoft ofrece P2 de forma gratuita durante un año para que los proveedores puedan aprovechar funciones como PIM. Aproveche P2 para proporcionar más seguridad dentro de su entorno de Partner Center.

- Eliminar todos los permisos DAP: para proteger a los inquilinos proveedores y clientes. La eliminación de DAP no elimina la relación con el socio, por lo que no afecta a ningún contrato de licencia que pueda tener. Sin embargo, sí elimina todo el acceso de los socios a través de PowerShell y las API, incluido Microsoft 365 Lighthouse.