Microsoft Granular Delegated Admin Privileges(GDAP)を活用し、より強固なエンタープライズセキュリティとコンプライアンスを実現します。

Microsoft Granular Delegated Admin Privileges(GDAP)を活用し、より強固なエンタープライズセキュリティとコンプライアンスを実現

マイクロソフトの細分化された委任管理者権限(GDAP)は、企業およびクラウドサービスプロバイダー(CSP)/パートナーのリスクを大幅に低減します。新しいGDAPセキュリティ基準を従来のDAPと比較し、GDAPを活用して企業のセキュリティとコンプライアンスを強化してください。

取り組み:MicrosoftDART/インシデント対応| 情報セキュリティ、サイバーセキュリティ、コンプライアンス

対象者:最高コンプライアンス責任者(CCO)、最高情報セキュリティ責任者(CISO)、最高技術責任者(CTO)、最高情報責任者(CIO) | IT幹部、セキュリティ幹部、コンプライアンス幹部

Microsoft GDAPとは何ですか?

マイクロソフトの細粒度委任管理者権限(GDAP)は、マイクロソフトの企業顧客のリスクを大幅に低減するよう設計されています。

GDAPでは、MSFTクラウドサービスに対する従業員やプロバイダー(MSP、CSP、パートナー)へのアクセス権限レベルを制御できます。

| エンタープライズ Microsoft Access 制御 |

レガシー DAP |

*新着* GDAP |

|---|---|---|

| アクセスレベル/役割 | グローバル管理者 + ヘルプデスク担当者 | カスタム |

| 関係年表 | 不確定 | カスタム(最長2年) |

| 招待リンク | すべての顧客に対して同じです | お客様一人ひとりに合わせたサービス |

| セキュリティグループ割り当て | √ | |

| アクティビティログ | √ | |

| セキュリティ&コンプライアンスセンターへのアクセス | √ | |

| 特権ID管理(PIM)サポート | √ |

アクセスレベル/ロール:DAP関係では、グローバル管理者およびヘルプデスク管理者のロールがデフォルトで付与され、変更は一切できません。GDAPでは、より細分化された権限レベルを選択し、顧客ごとに独自に設定することが可能です。現在プロバイダーと取引があり、サードパーティリスクを回避したい場合には、これが極めて重要です。

関係タイムライン:DAP関係は無期限に継続します。顧客が委任された管理者リンクを受け入れると、その関係は設定>パートナー関係で削除しない限り永続的です。GDAPでは関係が有効な期間をカスタムで設定可能で、最大期間は2年間です。

招待リンク:DAP関係リンクは地域ごとに共通です。つまり、パートナーセンターにオンボードするすべての顧客に対して同じDAPリンクを使用します。GDAPではこれが変更されます。顧客ごとに異なるアクセスレベルを設定する可能性が高いためです。つまり、各招待リンクは特定の顧客ごとに一意のものとなります。

セキュリティグループ割り当て:DAP関係においては、割り当ての階層は存在しません。顧客へのアクセス権を持つパートナーセンター環境内の全メンバーには、同一レベルのアクセス権が付与されます。GDAPでは、権限をさらに細分化するため、別々の役割を持つネストされたセキュリティグループを設定できます。その機能の例を以下に示します:

企業はプロバイダー向けティア1サポートグループを作成し、サービスサポート管理者およびグローバルリーダーの役割を付与できます。これにより、プロバイダーグループは企業に代わってチケットを作成できますが、変更を加えることはできません。企業はプロバイダー向けティア2サポートグループを作成し、Intune管理者、Exchange管理者、Dynamics 365管理者などの高権限ロールを付与できます。

アクティビティ ログ:DAP では、パートナー センターから委任アクセス権限が利用されているタイミングを示す詳細なアクティビティ ログは存在せず、委任管理者関係のライフサイクルに関する情報(承認されたタイミング、削除されたタイミングなど)も含まれません。GDAP は、プロバイダー レベルと顧客レベルの両方で Azure AD アクティビティ ログにこの可視性を提供することで、この状況を変更します。

S&Cセンターへのアクセス:これは長年プロバイダーにとっての課題点であり、DAPではパートナーセンター経由で顧客に代わって特定の管理ポータルにアクセスできないという事実が原因です。セキュリティとコンプライアンスセンター(現在は2つの管理センターに分割)はこのアクセス制限の良い例でした。GDAPはこの点でより柔軟な対応を可能にしています。

PIMサポート:特権ID管理(PIM)は、Microsoftが提供する「ジャストインタイム」アクセスレベルを可能にするサービスです。本質的には、特定の管理タスクを実行するために一時的に役割を昇格させることを可能にします。PIMはGDAPと連携し、プロバイダーが特定の権限/役割を持つセキュリティグループへの特権昇格を顧客環境で実行できるようにします。これによりセキュリティがさらに強化されます。

セキュリティ強化 – 2022年にDAPからGDAPへ移行

DAPをサポートするすべてのMicrosoft CloudサービスはGDAPをサポートし、新しいMicrosoft CloudワークロードについてはGDAPのみがサポートされます。

GDAPが導入されたら、企業はテナントを保護するため、すべてのDAP権限を削除する必要があります。DAPを削除してもプロバイダー関係は解除されないため、既存のライセンス契約には影響しません。ただし、これによりPowerShellやAPI(Microsoft 365 Lighthouseを含む)経由のプロバイダーアクセスはすべて無効化されます。

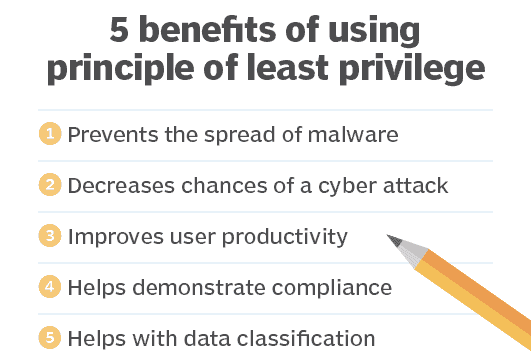

GDAP キーによる最小権限の強制

GDAPは、企業がMicrosoftクラウド環境において最小権限の原則(POLP)を実施するための主要なメカニズムです。

POLP(最小権限の原則)は、コンピュータセキュリティにおける概念であり、ユーザーのアクセス権限を、業務遂行に厳密に必要な範囲に限定するものである。

Microsoft GDAP 最小権限の利点ユーザーには、業務遂行に必要なファイルやリソースのみを読み取り、書き込み、または実行する権限が付与されます。この原則は、アクセス制御の原則または最小権限の原則としても知られています。

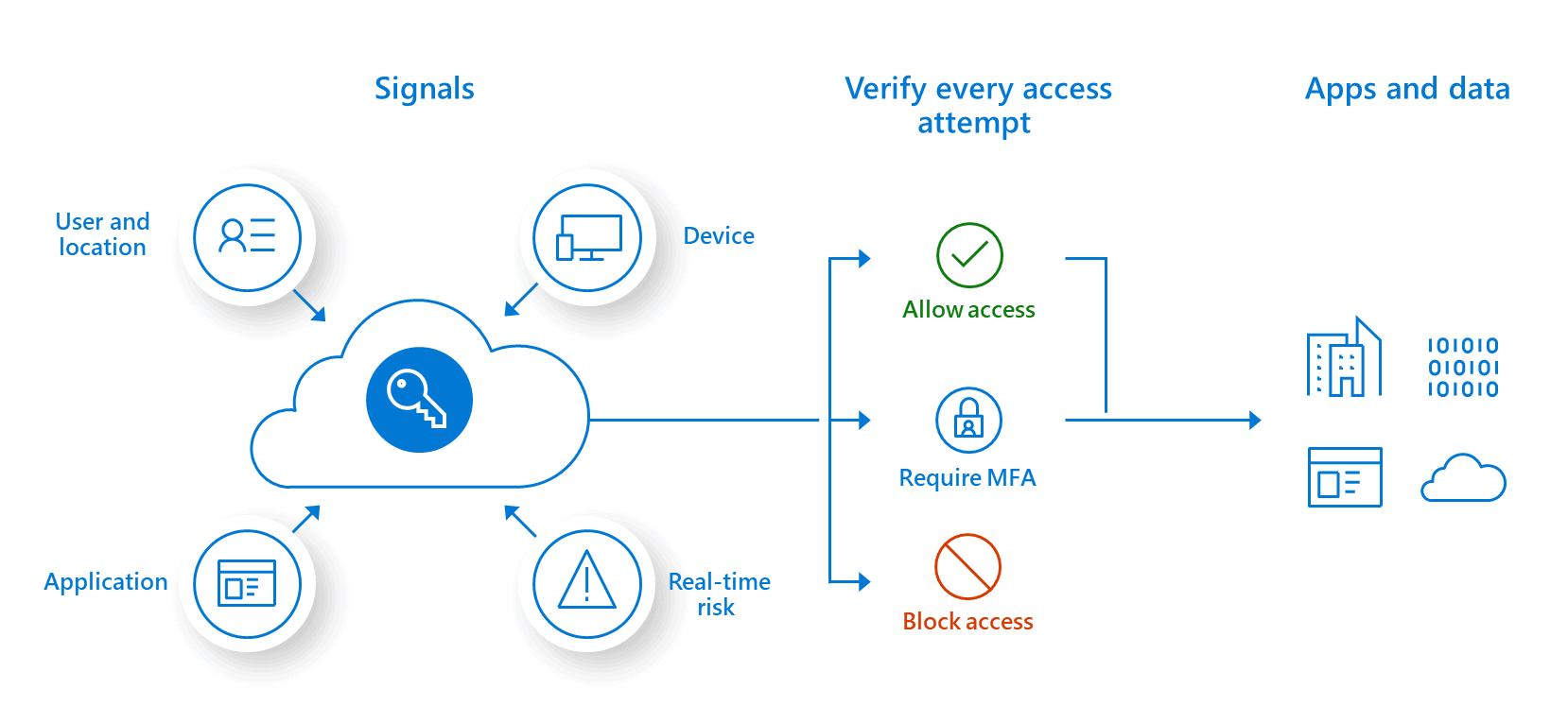

POLPは、マイクロソフトのセキュリティ戦略「ゼロトラスト」を構成する3つの指針原則の一つである。

マイクロソフトのゼロトラスト原則

明示的に検証する –ユーザーID、位置情報、デバイスの健全性、サービスまたはワークロード、データ分類、異常など、利用可能なすべてのデータポイントに基づいて常に認証と認可を行う。

最小権限アクセスを活用する –ジャストインタイム(JIT)および必要最小限のアクセス(JEA)、リスクベースの適応型ポリシー、データ保護によりユーザーアクセスを制限し、データと生産性の双方を保護します。

侵害を前提とする –被害範囲を最小化し、アクセスをセグメント化する。エンドツーエンド暗号化を検証し、分析を活用して可視性を確保、脅威検知を推進し、防御を強化する。

Microsoft 細分化された委任管理 –ゼロトラスト

マイクロソフトのゼロトラストへのアプローチの根本は、エンドユーザーに混乱をもたらすのではなく、ユーザーが作業中に安全を確保し、作業の流れを維持できるよう、裏方で機能することにある。

GDAPを活用して、より簡単で迅速なコンプライアンスを実現

GDAPの最小権限アクセスは、コンプライアンスに準拠したMicrosoftクラウド展開に必要なポリシー適用ツールを企業に提供します。

GDAPは、以下の分野におけるコンプライアンス達成を容易にし、コンプライアンス監査時の証明を迅速化します:

HIPAA、GDPR、FDDC、FISMA、Government Connect、連邦大統領令14028号、SOX、ISO、SOCなど。

CISAは2022年以降、GDAP最小権限アクセスを強く推奨しています。

最小権限のメリット GDAP

BeyondTrustの「Microsoft脆弱性レポート2021」によると、2016年から2020年までの5年間において、Windowsシステム上の重大な脆弱性の78%は管理者権限の削除によって軽減可能でした。 実際、2020年にはInternet ExplorerおよびEdgeの重大脆弱性の98%が管理者権限の削除によって軽減可能でした!最小権限の同様の強力なリスク低減効果は、Oracle、Adobe、Google、Cisco、VMwareなどのサードパーティ製アプリケーションでも実証されています。

無制限の特権とアクセス権は、本質的に無制限の損害発生可能性に等しい。ユーザー、アカウント、またはプロセスが蓄積する特権が多ければ多いほど、悪用、侵害、またはエラーの可能性は高まる。最小権限原則を実装することは、侵害が発生する可能性そのものを低減するだけでなく、万一侵害が発生した場合の被害範囲を限定するのに役立つ。

Microsoft GDAP の最小権限の利点には以下が含まれます:

- マイクロソフトの攻撃対象領域を縮小する:ユーザー、プロセス、アプリケーション/マシンの特権を制限することで、悪用される経路や侵入経路を減らす。

- MSFTマルウェアの感染と拡散の低減:最小権限の原則により、マルウェア(SQLインジェクションやランサムウェアなど)がプロセス権限を昇格させてインストールや実行を行う能力を拒否されるため、マルウェアの感染と拡散が劇的に低減されます。

- 運用パフォーマンスの向上:Microsoftアプリケーションおよびシステムにおいて、許可された活動を実行するために必要な最小限のプロセス範囲に権限を制限することで、他のアプリケーションやシステム間で互換性の問題が発生する可能性を低減し、ダウンタイムのリスク軽減に寄与します。

- より簡素で監査対応しやすいコンプライアンス:可能な活動を制限することで、最小権限の適用は複雑性を低減し、結果として監査対応しやすい環境を構築します。さらに、多くのコンプライアンス規制(HIPAA、PCI DSS、FDDC、Government Connect、FISMA、SOXを含む)では、適切なデータ管理とシステムセキュリティを確保するため、組織が最小権限アクセスポリシーを適用することを要求しています。例えば:

-

- 米国連邦政府のFDCC指令は、連邦職員が標準ユーザー権限でPCにログインしなければならないと定めている。

- HIPAAプライバシー規則は、特定の目的を達成するために「最小限必要な利用」に基づき、データへのアクセス(例:患者記録全体ではなくその一部)を制限するなど、最小権限の確立に関する指針を提供している。

PCI DSSは、クレジットカードデータを処理または保存する組織は、業務上の必要性に基づきカード会員データへのアクセスを制限しなければならないと規定し、特に最小権限のユーザーアカウントの使用を明示している[7.1.1 特権ユーザーIDへのアクセス権限を職務遂行に必要な最小限の権限に制限すること;7.2.2 職務区分および機能に基づいて個人に権限を割り当てること]。

エンタープライズプロバイダー向けGDAP – MSP、CSP、パートナー

細粒度の委任管理者権限(GDAP)は、2022年初頭にMicrosoft CSP、MSP、パートナーなどのプロバイダー向けに提供開始されます。これらの変更は、Nobeliumのようなサプライチェーン攻撃に対処し、Microsoftのゼロトラストセキュリティモデルの最小権限原則を強化します。

従来、ディストリビューター(Microsoft Indirect Providers/CSP Tier 1)とMSP(間接販売代理店)の両方が、すべてのダウンストリーム顧客に対して委任管理者権限(DAP)を設定していました。これにより、ディストリビューターは顧客テナントのライセンス付与とサポート提供が可能となり、MSPおよびパートナーはパートナーセンターを通じてサポート提供や日常的な管理タスクを実行できるようになっていました。

細分化された委任アクセスでは:

- プロバイダーは、顧客のワークロードに対するより細分化された時間制限付きのアクセスを制御できるため、顧客のセキュリティ上の懸念に対処することが可能となる。

- CSP、MSP、およびパートナーは、データセキュリティに関する懸念に対処するための支援を得られるようになり、これによりセキュリティインシデントの発生可能性が低減され、パートナーおよびエンタープライズのエコシステムをより安全にすることが可能となります。

- プロバイダーは、お客様のサービスと環境を管理する従業員のワークロードレベルにおいて、顧客ごとにアクセスを制限できます。

- CSP、MSP、およびパートナーは、プロバイダーチームが全テナントにわたってエンタープライズテナントにアクセスしている状況を報告できます。

- プロバイダーは、未使用のGDAPまたはDAP接続を無効化または削減することで、顧客のセキュリティ強化とパートナーの責任軽減に貢献できます。

GDAPにおけるエンタープライズプロバイダーの考慮事項

- 顧客環境のベースライン確立:プロバイダーは顧客テナント内で提供する役割を自律的に決定できるため、事業規模に応じたベースラインおよび階層化を決定する必要があります。MSPまたはパートナーがCSPと連携する場合、各顧客に対するベースライン役割を確認し、必要に応じて特定の役割を要求することも求められます。 現実的には、MSPやパートナーはCSPに対し、テナントのライセンス付与権限とサポートのベースラインを提供すべきです。

- 運用上の複雑性:GDAP導入により、運用面から検討すべき事項が多数生じます。 アクセス権限レベルを決定する以外に、GDAP関係は最低でも2年ごとに再承認する必要があります。さらに、顧客環境ごとにカスタムリンクが存在します。全体として、セキュリティ上の利点は、対処すべき追加の複雑さを上回ります。CSP、MSP、またはパートナーとして、自社、顧客、サードパーティのすべてのテナントにおけるアクセス権限レベルを定期的に評価すべきです。

- 新しい管理センターへのアクセス:GDAPがプロバイダーが長年利用できなかったすべての管理センター(セキュリティ&コンプライアンスセンターなど)への委任アクセスを許可する場合、これは大きな成果となります。これにより、プロバイダーがエンタープライズテナントでグローバル管理者を作成したり、サポートチーム全体で多要素認証(MFA)を共有したりする事態を防げます。

- Azure AD P2の無料ライセンス提供:マイクロソフトはプロバイダーがPIMなどの機能を活用できるよう、P2を1年間無償提供します。パートナーセンター環境内のセキュリティ強化のため、P2の活用をご検討ください。

- すべてのDAP権限を削除する:プロバイダーおよび顧客テナントのセキュリティを確保するためです。DAPを削除してもパートナー関係は解除されないため、既存のライセンス契約には影響しません。ただし、これによりPowerShellおよびAPI(Microsoft 365 Lighthouseを含む)経由のパートナーアクセス権限はすべて削除されます。