Hackers atacam empresas contratadas pelo governo para defesa com novo malware backdoor.

Hackers visam empresas contratadas pela defesa do governo com novo malware backdoor

A Microsoft revelou recentemente que o APT33, um grupo iraniano de ciberespionagem também conhecido como Peach Sandstorm, HOLMIUM ou Refined Kitten, está a atacar empresas de defesa em todo o mundo com um malware backdoor recém-descoberto chamado FalseFront. Este ataque direcionado ressalta a ameaça persistente que esses hackers apoiados pelo Estado representam para a segurança de tecnologias e informações confidenciais.

O que é o novo ataque de malware backdoor "FalseFront"?

O FalseFront é um malware backdoor personalizado que concede aos operadores do APT33 acesso remoto a sistemas comprometidos, permitindo-lhes executar programas e roubar dados dentro de redes infetadas. Uma vez roubados, ele permite a transferência de ficheiros para os seus servidores de comando e controlo (C2).

O FalseFront marca uma evolução preocupante nas capacidades do APT33. A sua primeira observação em ambiente real remonta ao início de novembro de 2023, indicando um desenvolvimento relativamente recente. A Microsoft também destaca que o seu design está alinhado com as táticas anteriores do APT33, sugerindo um aperfeiçoamento contínuo do seu conjunto de ferramentas de ciberespionagem.

Base industrial de defesa (DIB) alvo do APT33 patrocinado pelo Irão

Os ataques do APT33 têm como alvo específico a Base Industrial de Defesa (DIB), uma rede de mais de 100.000 empresas de defesa e subcontratadas responsáveis pela pesquisa e desenvolvimento de sistemas, subsistemas e componentes de armas militares. Esta não é a primeira vez que o APT33 tem como alvo a DIB.

Em setembro de 2023, a Microsoft relatou uma campanha separada envolvendo ataques extensivos de pulverização de senhas direcionados a milhares de organizações, incluindo várias do setor de defesa. Ao longo de 2023, o APT33 demonstrou interesse em organizações dos EUA e de outros países nos setores de satélites, defesa e farmacêutico. O ataque de setembro foi o culminar de sondagens realizadas ao longo do ano, resultando no roubo de dados de um número limitado de vítimas nesses setores.

Essa persistência destaca o foco inabalável do grupo em adquirir segredos militares e potencialmente perturbar infraestruturas críticas. O APT33 atacou setores nos Estados Unidos, Arábia Saudita e Coreia do Sul na última década, com alvos que vão desde o governo, defesa e pesquisa até finanças e engenharia.

Há apenas dois anos, um grupo de hackers ligado ao Irão, conhecido como DEV-0343, atacou empresas de tecnologia de defesa dos EUA e de Israel. É necessária uma medida mais rigorosa de controlo de segurança cibernética por parte das empresas e daqueles em quem elas confiam, principalmente a Microsoft neste caso, para garantir a proteção contra ataques estrangeiros e a perda de dados críticos.

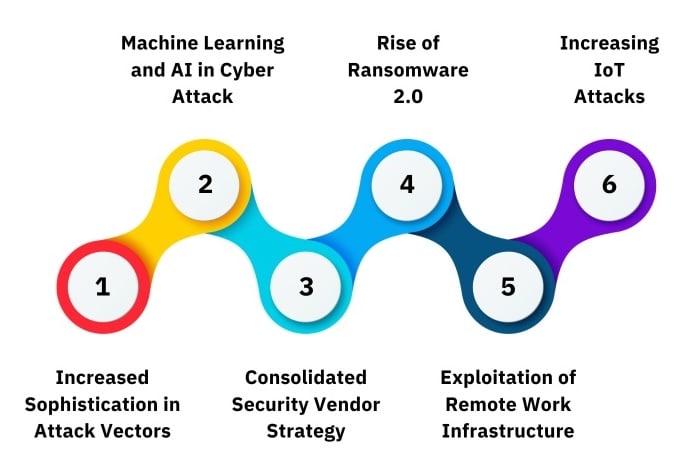

As 6 principais ameaças à segurança cibernética em 2024

Infelizmente, os fornecedores do setor de defesa não existem num vácuo. As campanhas de ciberespionagem direcionadas a esse setor são apenas uma peça de um quebra-cabeça maior. Nos últimos anos, agências e fornecedores de defesa em todo o mundo têm enfrentado ataques implacáveis de:

- Hackers do Estado russo: campanhas de espionagem direcionadas à inteligência militar e segredos tecnológicos.

- Grupos de hackers norte-coreanos: Tentativas de roubar informações confidenciais e potencialmente perturbar infraestruturas críticas.

- Operações de ciberespionagem chinesas: esforços de longo prazo para adquirir informações confidenciais e know-how tecnológico.

Este panorama global de ameaças cibernéticas enfatiza a necessidade de medidas robustas de segurança cibernética em toda a Base Industrial de Defesa.

Na verdade, esta não é a primeira questão de segurança governamental de 2023, com o bug CISA Citrix Sharefile ocorrido em setembro. Essa questão resultou num aumento de atividades suspeitas, com muitas tentativas de capitalizar as vulnerabilidades causadas pelo bug. Muitos indivíduos suspeitos estão à espera para aproveitar e obter o máximo possível, ou se esconder nos seus sistemas para esperar a tempestade passar e roubar informações quando for seguro. Infelizmente, as entidades relacionadas ao governo são consideradas candidatas ideais para exploração ou manipulação na frente da cibersegurança.

Como se proteger do grupo de hackers APT33

A Microsoft recomenda várias medidas essenciais para que os contratantes de defesa se protejam contra o APT33 e outros grupos de hackers avançados: TABULE O SEGUINTE

- Redefinir credenciais: Implemente políticas de senha rigorosas e redefina imediatamente as credenciais das contas alvo de ataques de pulverização.

- Revogar cookies de sessão: minimize a superfície de ataque invalidando quaisquer cookies de sessão previamente estabelecidos.

- Contas seguras: aplique a autenticação multifator (MFA) para todas as contas, incluindo aquelas utilizadas para RDP e Windows Virtual Desktop.

- Fique atento: implemente programas contínuos de formação e sensibilização sobre segurança para educar os funcionários sobre phishing e outras ameaças cibernéticas comuns.

O cenário em constante evolução das ameaças cibernéticas exige vigilância constante e medidas proativas. Ao manterem-se informados, priorizarem práticas robustas de segurança cibernética e colaborarem com especialistas em segurança, os contratantes de defesa podem proteger as suas tecnologias e informações vitais de grupos como o APT33.