Use os privilégios de administração delegada granular da Microsoft (GDAP) para obter maior segurança e conformidade empresarial.

Use os privilégios administrativos delegados granulares (GDAP) da Microsoft para obter maior segurança e conformidade empresarial

Os Privilégios de Administração Delegada Granular (GDAP) da Microsoft reduzem significativamente os riscos para empresas e CSP/parceiros. Compare o novo padrão de segurança GDAP com o DAP antigo e utilize o GDAP para reforçar a segurança e a conformidade da sua empresa.

Iniciativas: Microsoft DART/Resposta a incidentes | Segurança da informação, cibersegurança, conformidade

Público-alvo: CCO, CISO, CTO, CIO | Executivos de TI, executivos de segurança, executivos de conformidade

O que é o Microsoft GDAP?

Os Privilégios de Administração Delegada Granular (GDAP) da Microsoft foram concebidos para reduzir significativamente os riscos para os clientes empresariais da Microsoft.

O GDAP permite controlar o nível de acesso que concede aos seus funcionários ou fornecedores (MSP, CSP, Parceiro) para os seus serviços na nuvem MSFT.

empresarial Controlos do Microsoft Access |

Legado DAP |

*Novo* GDAP |

|---|---|---|

| Nível de acesso/Funções | Administrador global + agente de assistência técnica | Personalizado |

| Cronologia do relacionamento | Indefinido | Personalizado (máximo de 2 anos) |

| Link do convite | O mesmo para todos os clientes | Personalizado para cada cliente |

| Atribuição do Grupo de Segurança | √ | |

| Registos de atividades | √ | |

| Acesso ao Centro de Segurança e Conformidade | √ | |

| Suporte para gestão de identidades privilegiadas (PIM) | √ |

Nível de acesso/funções: as relações DAP fornecem as funções de administrador global e administrador de helpdesk por predefinição, sem qualquer possibilidade de alteração. O GDAP permite selecionar permissões de nível mais granular e torná-las exclusivas para cada cliente. Isto é extremamente importante se trabalha atualmente com um fornecedor e não deseja correr o risco de terceiros.

Cronograma do relacionamento: os relacionamentos DAP duram indefinidamente. O cliente aceita o link de administrador delegado e esse relacionamento é permanente, a menos que você vá em Configurações>Relacionamentos com parceiros e remova o relacionamento. O GDAP permite que você crie cronogramas personalizados para a duração do relacionamento, e há também um prazo máximo de 2 anos.

Link de convite: os links de relacionamento DAP são universais por região. Isso significa que utiliza o mesmo link DAP para todos os clientes que integra no Partner Center. O GDAP muda isso porque provavelmente terá diferentes níveis de acesso por cliente. Isso significa que cada convite será exclusivo para um cliente específico.

Atribuição de grupo de segurança: Não há camadas de atribuição quando se trata de relações DAP. O mesmo nível de acesso é concedido a todos os membros dentro de um ambiente do Centro de Parceiros que têm acesso aos clientes. O GDAP permite que tenha grupos de segurança aninhados com funções separadas, a fim de estratificar ainda mais as permissões. Aqui está um exemplo dessa funcionalidade:

As empresas podem criar um grupo de suporte de nível 1 do Provedor e conceder-lhe funções de administrador de suporte de serviço e leitor global, o que significa que o grupo do Provedor pode criar tickets em nome da empresa, mas não pode fazer alterações. As empresas podem criar um grupo de suporte de nível 2 do Provedor e conceder-lhe funções de alto privilégio, como administrador do Intune, administrador do Exchange e administrador do Dynamics 365.

Registos de atividades: Com o DAP, não há registos de atividades granulares que mostrem quando as permissões de acesso delegadas estão a ser utilizadas a partir do Partner Center e também não incluem nenhuma informação sobre o ciclo de vida de uma relação de administrador delegado (quando foi aceite, quando foi removida, etc.). O GDAP muda isso, fornecendo essa visibilidade nos registos de atividades do Azure AD, tanto no nível do provedor quanto no nível do cliente.

Acesso ao Centro de Segurança e Conformidade: isso tem sido um ponto sensível para os fornecedores há anos, pois o DAP não permite que você acesse determinados portais administrativos em nome dos clientes por meio de centros de parceiros. O Centro de Segurança e Conformidade (agora dividido em dois centros administrativos) tem sido um bom exemplo dessa falta de acesso. O GDAP está se tornando mais flexível nesse aspecto.

Suporte PIM: O Privilege Identity Management (PIM) é um serviço da Microsoft que permite níveis de acesso "just in time". Essencialmente, permite elevar a sua função por um período temporário para realizar determinadas tarefas administrativas. O PIM será combinado com o GDAP para permitir que os fornecedores elevem privilégios em determinados grupos de segurança que têm determinadas concessões/funções nos ambientes dos clientes. Isto melhora ainda mais a segurança.

Reforce a segurança – Mude do DAP para o GDAP em 2022

Todos os serviços Microsoft Cloud que suportam DAP suportarão GDAP e, para novas cargas de trabalho Microsoft Cloud, apenas GDAP será suportado.

Depois de implementar o GDAP, as empresas devem remover todas as permissões DAP para proteger os seus inquilinos. Remover o DAP não remove a relação com o provedor, portanto, não afeta nenhum contrato de licenciamento que você possa ter. No entanto, isso remove todo o acesso do provedor via PowerShell e APIs, incluindo o Microsoft 365 Lighthouse.

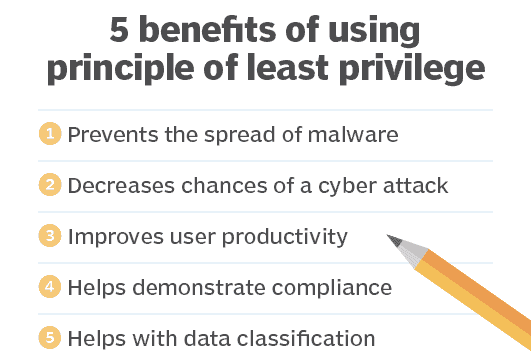

Chave GDAP para aplicação do privilégio mínimo

O GDAP é o principal mecanismo para as empresas aplicarem o Princípio do Privilégio Mínimo (POLP) nos seus ambientes de nuvem da Microsoft.

POLP é um conceito em segurança informática que limita os direitos de acesso dos utilizadores apenas ao que é estritamente necessário para o desempenho das suas funções.

Benefícios do privilégio mínimo do Microsoft GDAP Os utilizadores recebem permissão para ler, escrever ou executar apenas os ficheiros ou recursos necessários para realizar as suas tarefas. Este princípio também é conhecido como princípio de controlo de acesso ou princípio do privilégio mínimo.

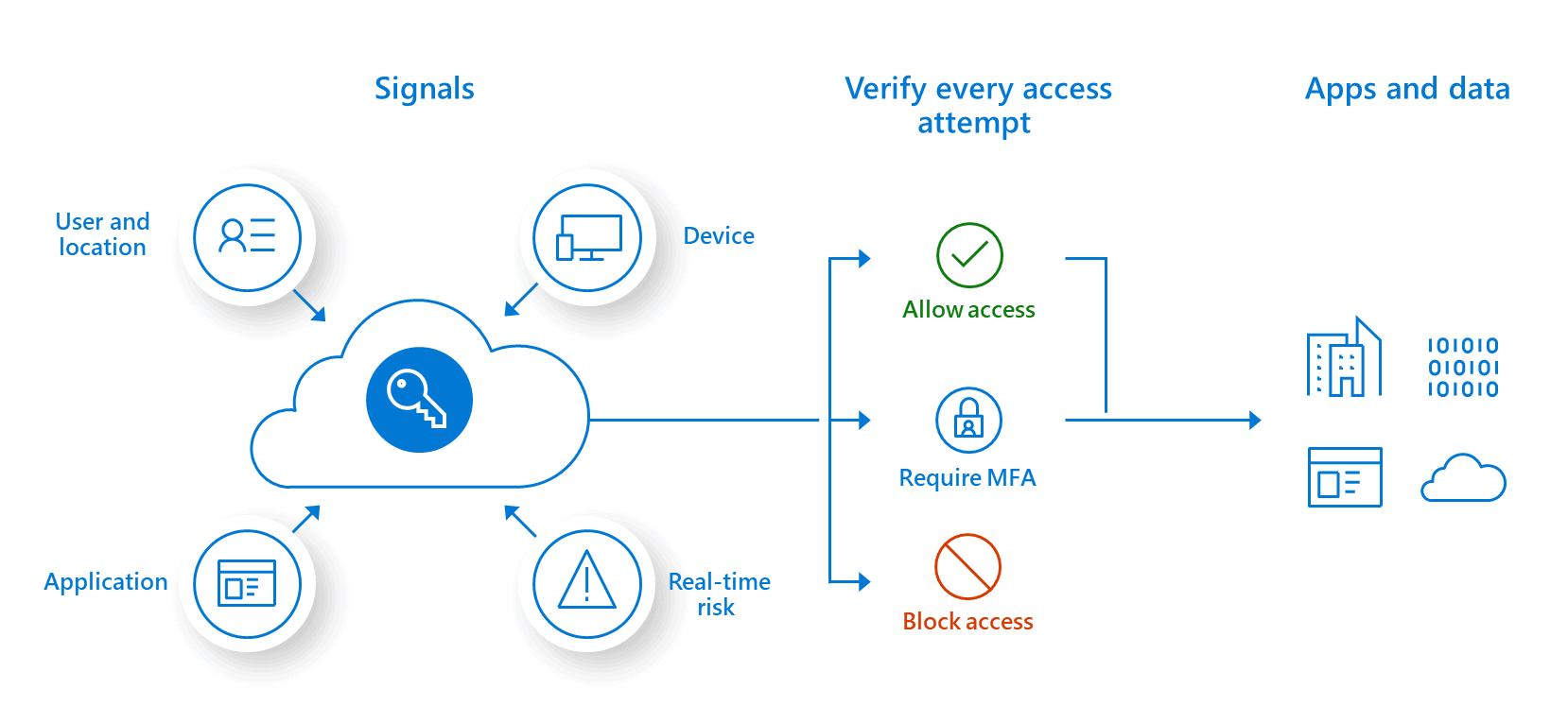

O POLP é um dos três princípios orientadores da estratégia de segurança da Microsoft conhecida como Zero Trust.

Princípios Zero Trust da Microsoft

Verifique explicitamente – Certifique-se sempre de autenticar e autorizar com base em todos os pontos de dados disponíveis, incluindo identidade do utilizador, localização, integridade do dispositivo, serviço ou carga de trabalho, classificação de dados e anomalias.

Use o acesso com privilégios mínimos – Limite o acesso dos utilizadores com acesso just-in-time e just-enough-access (JIT/JEA), políticas adaptativas baseadas em riscos e proteção de dados para ajudar a proteger os dados e a produtividade.

Presuma que houve violação – minimize o raio de explosão e segmente o acesso. Verifique a criptografia de ponta a ponta e use análises para obter visibilidade, impulsionar a detecção de ameaças e melhorar as defesas.

Administração delegada granular da Microsoft – Zero Trust

O princípio fundamental da abordagem da Microsoft para o Zero Trust é não atrapalhar os utilizadores finais, mas trabalhar nos bastidores para manter os utilizadores seguros e no seu fluxo enquanto trabalham.

Use o GDAP para facilitar e agilizar a conformidade

O acesso menos privilegiado do GDAP oferece às empresas a ferramenta de aplicação de políticas necessária para implementações em conformidade com a nuvem da Microsoft.

O GDAP facilita a conformidade e agiliza a comprovação durante uma auditoria de conformidade para:

HIPAA, GDPR, FDDC, FISMA, Government Connect, Federal EO 14028, SOX, ISO, SOC e outros.

O acesso com privilégios mínimos GDAP é fortemente recomendado pela CISA para 2022 e anos seguintes.

Benefícios do privilégio mínimo GDAP

De acordo com o Relatório de Vulnerabilidades da Microsoft 2021 da BeyondTrust, no período de 5 anos entre 2016 e 2020, 78% das vulnerabilidades críticas nos sistemas Windows poderiam ter sido mitigadas com a remoção dos direitos de administrador. Na verdade, em 2020, 98% das vulnerabilidades críticas no Internet Explorer e no Edge teriam sido mitigadas com a remoção dos direitos de administrador! Um poder igualmente poderoso de redução de riscos do privilégio mínimo também foi demonstrado em aplicativos de terceiros, como Oracle, Adobe, Google, Cisco, VMware, etc.

Direitos e acesso privilegiados irrestritos equivalem essencialmente a um potencial ilimitado de danos. Quanto mais privilégios um utilizador, conta ou processo acumula, maior é o potencial de abuso, exploração ou erro. A implementação do privilégio mínimo não só reduz a probabilidade de ocorrer uma violação, como também ajuda a limitar o âmbito de uma violação, caso ela ocorra.

Os benefícios do privilégio mínimo do Microsoft GDAP incluem:

- Uma superfície de ataque condensada da Microsoft: limitar privilégios para pessoas, processos e aplicações/máquinas diminui os caminhos e pontos de entrada para exploração.

- Redução da infeção e propagação de malware MSFT: O privilégio mínimo ajuda a reduzir drasticamente a infeção e propagação de malware, uma vez que o malware (como injeções SQL ou ransomware) deve ter negada a capacidade de elevar processos que lhe permitam instalar-se ou executar-se.

- Melhor desempenho operacional: quando se trata de suas aplicações e sistemas Microsoft, restringir os privilégios ao mínimo necessário para realizar uma atividade autorizada reduz a chance de surgirem problemas de incompatibilidade entre outras aplicações ou sistemas e ajuda a diminuir o risco de tempo de inatividade.

- Conformidade mais simples e fácil de auditar: ao restringir as atividades possíveis, a aplicação do privilégio mínimo ajuda a criar um ambiente menos complexo e, portanto, mais fácil de auditar. Além disso, muitas regulamentações de conformidade (incluindo HIPAA, PCI DSS, FDDC, Government Connect, FISMA e SOX) exigem que as organizações apliquem políticas de acesso com privilégio mínimo para garantir a gestão adequada dos dados e a segurança dos sistemas. Por exemplo:

-

- A diretiva FDCC do governo federal dos EUA estabelece que os funcionários federais devem iniciar sessão nos computadores com privilégios de utilizador padrão.

- A Regra de Privacidade HIPAA fornece diretrizes para o estabelecimento do privilégio mínimo, como restringir o acesso aos dados (ou seja, um subconjunto do registo de um paciente em vez do registo completo) com base no «uso mínimo necessário» para atingir um objetivo específico.

O PCI DSS estabelece que as organizações que processam ou armazenam dados de cartões de crédito devem restringir o acesso aos dados dos titulares dos cartões de acordo com a necessidade de conhecimento da empresa e invoca especificamente o uso de contas de utilizador com privilégios mínimos [7.1.1 Restrição dos direitos de acesso a IDs de utilizador privilegiados aos privilégios mínimos necessários para desempenhar as responsabilidades do cargo; 7.2.2 Atribuição de privilégios a indivíduos com base na classificação e função do cargo].

GDAP para fornecedores empresariais – MSP, CSP, parceiros

Os privilégios administrativos delegados granulares, ou GDAP, estarão disponíveis para fornecedores como CSPs, MSPs e parceiros da Microsoft no início de 2022. Essas alterações abordam ataques à cadeia de suprimentos (como o Nobelium) e reforçam o pilar de privilégios mínimos do modelo de segurança Zero Trust da Microsoft.

Anteriormente, tanto os distribuidores (Microsoft Indirect Providers/CSP Tier 1s) como os MSPs (Indirect Resellers) tinham estabelecido Privilégios de Administração Delegada (DAP) com todos os clientes a jusante. Isso permitia aos distribuidores licenciar os clientes e fornecer suporte. Permitia aos MSPs e Parceiros fornecer suporte e realizar tarefas de gestão diárias através do Partner Center.

Com acesso delegado granular:

- Os fornecedores podem controlar o acesso mais granular e limitado no tempo às cargas de trabalho dos seus clientes, para que possam responder às preocupações de segurança dos clientes.

- Os CSPs, MSPs e parceiros agora têm ajuda para lidar com as preocupações sobre segurança de dados, o que reduzirá a probabilidade de incidentes de segurança e ajudará a tornar os ecossistemas dos parceiros e das empresas mais seguros.

- Os fornecedores podem restringir o acesso por cliente ao nível da carga de trabalho dos seus funcionários que estão a gerir os serviços e ambientes dos seus clientes.

- Os CSPs, MSPs e parceiros podem relatar como as equipas de fornecedores estão a aceder aos inquilinos empresariais em todos os inquilinos.

- Os fornecedores podem desativar ou reduzir as ligações GDAP ou DAP não utilizadas para ajudar na segurança do cliente e mitigar a responsabilidade do parceiro.

Considerações do fornecedor empresarial para o GDAP

- Estabeleça uma linha de base para os ambientes dos clientes: como os fornecedores agora têm autonomia para decidir quais funções desempenham nos locatários dos clientes, eles terão que determinar uma linha de base e/ou estratificação com base no tamanho da sua prática. Se um MSP ou parceiro trabalhar com um CSP, também será necessário perguntar qual é a sua função de linha de base para cada cliente e solicitar funções específicas, se aplicável. Realisticamente, os MSPs ou parceiros devem conceder aos CSPs direitos para licenciar o inquilino e fornecer uma linha de base de suporte.

- Complexidades operacionais: Com o GDAP, agora há muitas considerações a serem analisadas do ponto de vista operacional. Além de decidir os níveis de acesso, também é necessário aceitar novamente as relações GDAP a cada dois anos (no mínimo). Além disso, existem ligações personalizadas por ambiente do cliente. No geral, os benefícios de segurança superam a complexidade adicional com que terá de lidar. Como CSP, MSP ou parceiro, deve avaliar periodicamente os seus níveis de acesso em todos os locatários, tanto para si mesmo como para os clientes e terceiros.

- Acesso a novos centros de administração: isso será uma grande vantagem se o GDAP permitir o acesso delegado a todos os centros de administração (como o centro S&C) que os provedores não têm há anos. Isso impedirá que os provedores criem administradores globais em locatários empresariais e compartilhem MFA entre uma equipa de suporte.

- Licenciamento gratuito do Azure AD P2: a Microsoft está a oferecer o P2 por 1 ano para que os fornecedores possam aproveitar recursos como o PIM. Aproveite o P2 para oferecer mais segurança no seu ambiente do Partner Center.

- Remova todas as permissões DAP: para proteger os locatários do provedor e do cliente. A remoção do DAP não elimina o relacionamento de parceria, portanto, não afeta nenhum contrato de licenciamento que possa ter. No entanto, isso remove todo o acesso do parceiro por meio do PowerShell e das APIs, incluindo o Microsoft 365 Lighthouse.