ドイツで17,000台のMicrosoft Exchangeサーバーが危険に晒される。

ドイツで17,000台のMicrosoft Exchangeサーバーが危険に晒される

ドイツの国家安全保障当局は最近、国内の少なくとも17,000台のMicrosoft Exchangeサーバーがオンライン上で公開されており、1つ以上の重大なセキュリティ脆弱性の影響を受けやすい状態にあると警告した。

これは マイクロソフト製品による初の大規模なセキュリティ上の失敗ではなく、最後のものでもない。マイクロソフト製品が職場のエコシステムに浸透するにつれ、さらなる問題が発生するだろうが、その悪影響ははるかに小さくなることを願うばかりだ。

マイクロソフト・エクスチェンジ・サーバーが危険に晒される

ドイツ連邦情報セキュリティ庁(BSI)によれば:

総サーバー数:ドイツ国内では約45,000台のMicrosoft ExchangeサーバーがOutlook Web Access(OWA)を有効化しており、インターネットからアクセス可能です。

旧バージョン:

- これらのサーバーの12%が旧バージョン(Exchange 2010または2013)を使用しています。

- これらのバージョンは以下の日付以降、セキュリティ更新プログラムを提供していません:

- Exchange 2010: 2020年10月

- Exchange 2013: 2023年4月

最近の暴露:

- 影響を受けるバージョン: Exchange 2016 および 2019。

- これらのサーバーの28%は、少なくとも4か月間パッチが適用されていない。

- これらのパッチが適用されていないサーバーは、リモートコード実行攻撃を含む重大なセキュリティ上の欠陥に対して脆弱です。

深刻な脆弱性のあるサーバー:

- ドイツの全Exchangeサーバーの37%が深刻な脆弱性があると見なされている。

- これは最近公開された約17,000台のサーバーに相当する。

最大のリスクは教育、医療、地方自治体、そして中堅企業に潜んでいる。

英国保安庁(BSI)は2021年以降、マイクロソフト・エクスチェンジの重大な脆弱性が「レッド」レベルの脅威状況にあると繰り返し警告し、積極的な悪用可能性を指摘してきた。しかし、何の対策も講じられておらず、多くのエクスチェンジサーバー運用者は依然として非常に無頓着な対応を続け、利用可能なセキュリティ更新プログラムを適時に適用していない。

BSIは、管理者に対し、最新のExchangeバージョンを使用し、脆弱性の影響を軽減するよう強く推奨しています。

アクティブ脅威保護

2月、脅威監視サービスShadowserverは、28,500台のMicrosoft ExchangeサーバーがCVE-2024-21410を介した継続的な攻撃に対して脆弱であると警告した。CVE-2024-21410はMicrosoft Exchangeを標的とする新たな攻撃手法である。これはMicrosoftのNTLM(ユーザー認証とデータ保護を目的としたセキュリティツール群)の脆弱性を悪用するものである。

これはマイクロソフトが今年初めに公表した重大な特権昇格の脆弱性です。この脆弱性を防止するため、企業は専用のPowerShellスクリプトを使用して、すべてのExchangeサーバーで拡張保護を有効化することが推奨されます。

Shadowserverはまた、拡張保護が有効化されていない場合、最大97,000台のサーバー(ドイツ国内だけで22,000台以上を含む)が潜在的に脆弱となる可能性があると確認した。マイクロソフトは現在、Exchangeサーバー上で拡張保護を自動的に有効化しているが、なぜ以前はそうではなかったのか?

オンプレミスサーバーの更新を怠ったExchange管理者に責任の一端はあるものの、マイクロソフトもまた、完璧な製品を提供すべきである。

継続的なセキュリティ脅威

昨年同時期、中国によるサイバー攻撃で多くの企業や機関が危険に晒された後、マイクロソフトのクラウドサービスは厳しい監視下に置かれていた。この事件により、攻撃の特定に必要な重要なログデータが、マイクロソフトのプレミアムクラウドサービスの顧客のみが利用可能であることが明らかになった。

国土安全保障省傘下のサイバーセキュリティ・インフラストラクチャ保障庁(CISA)は、正当な理由に基づき、このログ情報を全ユーザーに提供していないとしてマイクロソフトを批判した。 国土安全保障省ブログの公式発表をご覧ください。

このデータを隠蔽し、特に実質的な有料壁の背後に置くことは、企業を予防可能な脆弱性のリスクに晒す。あらゆる組織がMicrosoft 365のような技術サービスを利用しているため、これらの企業も悪意のあるサイバー活動を合理的に検知できるよう、標準装備でログ記録やその他のセキュリティデータにアクセスできるべきである。

アクセスがなければ、潜在的な攻撃に備えるための必要なデータが不足します。それはまるで、車を販売しながらシートベルトやエアバッグといった安全装備に対して追加料金を請求するようなものです。

マイクロソフトのサイバーセキュリティを徹底検証

今年1月には、ロシアの国家支援ハッカー集団「ミッドナイト・ブリザード」による新たな侵害が発生した。彼らはマイクロソフトのレガシー非本番環境テストテナントアカウントに2か月以上にわたりアクセス権を獲得した。

昨年夏、中国を拠点とするハッカー集団「Storm-0558」がマイクロソフトのAzureサービスを侵害し、発見されるまで1か月以上にわたりデータを収集した。これを受け米国連邦政府は報告書を発表し、マイクロソフトに対しクラウドセキュリティの抜本的見直しを正式に勧告した。影響を受けたのは25のAzure顧客で、 その中には米国連邦政府機関も含まれていた。

マイクロソフトは昨年11月、「セキュア・フューチャー・イニシアチブ」を創設することで方向転換を図った。この取り組みにより一連の変更がもたらされ、その中でも特に重要なのは、上級管理職の報酬がセキュリティ計画とマイルストーンの達成に直接連動するようになった点である。

これには、マイクロソフトのシステムと開発慣行における弱点を解決するための3つのセキュリティ原則と6つのセキュリティ基盤の策定も含まれます。これは昨年実施されましたが、2024年に入ってもなお問題が発生しています。

侵害と対応:

1月の違反:

- 実行者:ロシア政府が支援するハッキング集団「ミッドナイト・ブリザード」

- 期間:2か月。

- 対象: Microsoft レガシー非本番環境テストテナントアカウント。

夏の決裂:

- 実行者:中国を拠点とするハッキンググループ「Storm-0558」。

- 期間:1か月以上。

- 対象:マイクロソフトのAzureサービス。

- 影響を受けたのは、米国連邦政府機関を含む25のAzure顧客です。

マイクロソフトの対応:セキュア・フューチャー・イニシアチブ(11月):

- 上級管理職の報酬は、セキュリティ計画とマイルストーンの達成状況に連動する。

- 三つのセキュリティ原則と六つのセキュリティ柱の確立。

- 2024年まで継続して問題が確認された。

セキュリティ実装:

- 効果は詳細な概要に依存する。

- 既存製品の新しいバージョンを展開する際の課題。

- 継続的な大規模なセキュリティ問題は、安全な製品とサービスに依存するマイクロソフトの顧客に影響を与えています。

顕微鏡で観察すれば、セキュリティ実装は設計図の出来栄え次第である。既存製品の新しいバージョン展開時には様々な問題が発生し得るが、それらの詳細を調整するのはOEMの責任である。このような事態が継続し、しかも大規模に発生していることは、マイクロソフトに安全な製品とサービスの提供を依存している顧客にとって問題である。

マイクロソフト専門サポートソリューション

マイクロソフトは自社製品およびサービスに関するあらゆる事項(サポートを含む)を扱っています。しかし、数多くの新サービスが追加される中で、サポートは最優先事項ではありません。そのため、優先度の低いチケットについては海外のサードパーティ技術者につながることがあるのです。

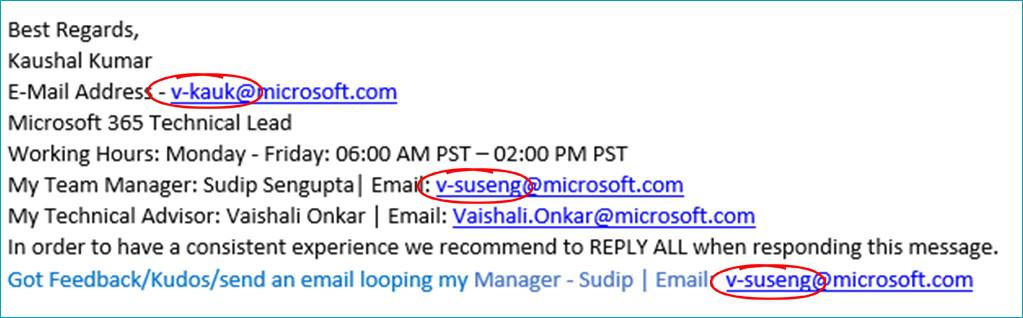

メール名にバングダッシュ(ー)が表示されている場合、マイクロソフトのサポートと直接やり取りしている状態ではありません。

これにより潜在的なセキュリティ侵害のリスクが生じます。これらの技術者は米国人技術者に求められるコンプライアンス規制の対象外だからです。

セキュリティ面での問題が過去から散見される中、現時点ではサポート上の課題は避けられません。データの安全性を確保するには、US Cloudのような信頼できるサービスを利用することが重要です。当社は長年にわたりデータ漏洩を一度も発生させたことがなく、全エンジニアが米国在住であるため、義務付けられたコンプライアンス規制を厳格に遵守しています。

さらに、US Cloudでは以下のサービスを提供しています:

- 30-50% savings on your annual support spend

- すべてのチケットに対し、15分以内の応答を保証します

- 平均して、Microsoftの解決時間の2倍の速さ

データ保護とサポートコスト削減を同時に実現?もはや夢物語ではありません。過剰な請求と不十分な対応で疲弊したマイクロソフトサポートに頼るのをやめましょう。より低コストで迅速なマイクロソフトサポートをお求めなら、US Cloudをご利用ください。