17.000 servidores Microsoft Exchange expostos na Alemanha.

17.000 servidores Microsoft Exchange expostos na Alemanha

As autoridades de segurança nacional alemãs alertaram recentemente que pelo menos 17.000 servidores Microsoft Exchange na Alemanha estavam expostos online e vulneráveis a uma ou mais falhas críticas de segurança.

Esta não seria a primeira falha de segurança em grande escala de um produto da Microsoft, e não será a última. À medida que mais produtos da Microsoft chegam ao ecossistema do local de trabalho, mais problemas surgirão, mas esperamos que com um impacto negativo muito menor.

Servidores Microsoft Exchange expostos

De acordo com o Gabinete Federal Alemão para a Segurança da Informação (BSI):

Total de servidores: Cerca de 45.000 servidores Microsoft Exchange na Alemanha têm o Outlook Web Access (OWA) ativado e acessível a partir da Internet.

Versões desatualizadas:

- 12% destes servidores utilizam versões desatualizadas (Exchange 2010 ou 2013).

- Estas versões não recebem atualizações de segurança desde:

- Exchange 2010: outubro de 2020

- Exchange 2013: abril de 2023

Exposições recentes:

- Versões expostas: Exchange 2016 e 2019.

- 28% destes servidores não recebem atualizações há pelo menos quatro meses.

- Esses servidores sem patch estão vulneráveis a falhas críticas de segurança, incluindo ataques de execução remota de código.

Servidores extremamente vulneráveis:

- 37% de todos os servidores Exchange na Alemanha são considerados extremamente vulneráveis.

- Isso equivale a cerca de 17.000 servidores recentemente expostos.

Os maiores riscos estão na educação, saúde, governo local e empresas de médio porte.

O BSI tem alertado repetidamente sobre as possibilidades de exploração ativa desde 2021, alegando que as vulnerabilidades críticas do Microsoft Exchange são uma situação de ameaça de nível «vermelho». No entanto, nada foi feito, com muitos operadores de servidores Exchange a continuarem a agir de forma muito descuidada e a não lançarem as atualizações de segurança disponíveis em tempo útil.

A BSI recomenda que os administradores utilizem as versões mais recentes do Exchange para mitigar a exposição.

Proteção ativa contra ameaças

Em fevereiro, o serviço de monitoramento de ameaças Shadowserver alertou que 28.500 servidores Microsoft Exchange estavam vulneráveis a ataques contínuos por meio do CVE-2024-21410. O CVE-2024-21410 é um novo tipo de ataque direcionado ao Microsoft Exchange. Ele aproveita uma fraqueza no NTLM da Microsoft, que é um conjunto de ferramentas de segurança usado para verificar identidades de utilizadores e garantir a segurança dos dados.

Esta é a vulnerabilidade crítica de escalonamento de privilégios divulgada pela Microsoft no início deste ano. Para evitar essa vulnerabilidade, recomenda-se que as empresas ativem a Proteção Estendida em todos os servidores Exchange usando este script PowerShell dedicado.

A Shadowserver também confirmou que até 97.000 servidores, incluindo mais de 22.000 somente na Alemanha, poderiam estar potencialmente vulneráveis se a Proteção Estendida não estivesse ativada. A Microsoft agora está ativando automaticamente a Proteção Estendida nos servidores Exchange, mas por que isso não acontecia anteriormente?

Embora parte da culpa seja dos administradores do Exchange por não manterem os seus servidores locais atualizados, a Microsoft também deveria fornecer um produto que fosse totalmente seguro.

Ameaças de segurança consistentes

Por volta desta mesma época no ano passado, a Microsoft Cloud estava sob escrutínio após um ataque cibernético chinêscolocar muitas empresas e agências em risco. O incidente revelou que os dados críticos de registo necessários para identificar o ataque estavam disponíveis exclusivamente para clientes do serviço premium de nuvem da Microsoft.

A Agência de Segurança Cibernética e Infraestrutura (CISA) do Departamento de Segurança Interna criticou a Microsoft por não disponibilizar essas informações de registo a todos os utilizadores, por um bom motivo. Leia o anúncio oficial no blogue do Departamento de Segurança Interna.

Manter esses dados ocultos, especialmente atrás do que é essencialmente um paywall, coloca as empresas em risco de vulnerabilidade evitável. Todas as organizações utilizam um serviço de tecnologia como o Microsoft 365, portanto, essas empresas também devem ter acesso a registos e outros dados de segurança prontos a usar para detectar de forma razoável atividades cibernéticas maliciosas.

Sem acesso, você não tem os dados necessários para se preparar para possíveis ataques. É como vender um carro e cobrar a mais por itens de segurança, como cintos de segurança e airbags.

A segurança cibernética da Microsoft sob o microscópio

Em janeiro deste ano, ocorreu outra violação, desta vez por parte do grupo de hackers russo Midnight Blizzard, patrocinado pelo Estado. Eles obtiveram acesso a uma conta de teste não produtiva da Microsoft por mais de dois meses.

No verão do ano passado, um grupo de hackers chinês chamado Storm-0558 invadiu o serviço Azure da Microsoft e recolheu dados durante mais de um mês antes de ser descoberto. Como resultado, o Governo Federal dos EUA publicou um relatório recomendando formalmente que a Microsoft revisse a sua segurança na nuvem. Entre os 25 clientes do Azure afetados estavam algumas agências federais dos EUA.

A Microsoft tentou mudar de rumo criando a«Secure Future Initiative»(Iniciativa Futuro Seguro) em novembro do ano passado. Essa iniciativa trouxe uma série de mudanças, sendo a principal delas a remuneração da alta liderança diretamente vinculada ao cumprimento de planos e metas de segurança.

Isso também abrangeria a criação de três princípios de segurança e seis pilares de segurança que abordariam as fraquezas nos sistemas e práticas de desenvolvimento da Microsoft. Embora isso tenha sido implementado no ano passado, ainda estamos a ver problemas em 2024.

Violações e respostas:

Violação de janeiro:

- Autor: Grupo de hackers patrocinado pelo Estado russo Midnight Blizzard.

- Duração: Dois meses.

- Destino: conta de locatário de teste não produtiva herdada da Microsoft.

Brecha de Verão:

- Autor: Grupo de hackers Storm-0558, sediado na China.

- Duração: Mais de um mês.

- Alvo: serviço Azure da Microsoft.

- Afectados: 25 clientes Azure, incluindo algumas agências federais dos EUA.

Resposta da Microsoft: Iniciativa Futuro Seguro (novembro):

- Remuneração da liderança sénior vinculada ao cumprimento de planos de segurança e metas.

- Criação de três princípios de segurança e seis pilares de segurança.

- Problemas contínuos observados até 2024.

Implementação de segurança:

- A eficácia depende de um esboço detalhado.

- Desafios na implementação de novas versões de produtos existentes.

- Problemas de segurança em grande escala afetam os clientes da Microsoft que dependem de produtos e serviços seguros.

Sob um microscópio, a implementação da segurança é tão boa quanto o esboço. Embora haja uma variedade de problemas que podem ocorrer durante o lançamento de novas versões de produtos existentes, cabe ao OEM resolver esses detalhes. O facto de isso continuar a acontecer e em tão grande escala é problemático para os clientes da Microsoft que confiam na empresa para lhes fornecer produtos e serviços seguros.

Soluções especializadas de suporte da Microsoft

A Microsoft lida com tudo o que diz respeito aos seus produtos e serviços, incluindo o suporte. No entanto, com tantos novos serviços a entrar no mercado, o suporte é a menor das suas preocupações. É por isso que é encaminhado para um técnico terceirizado no exterior para os seus tickets de menor prioridade.

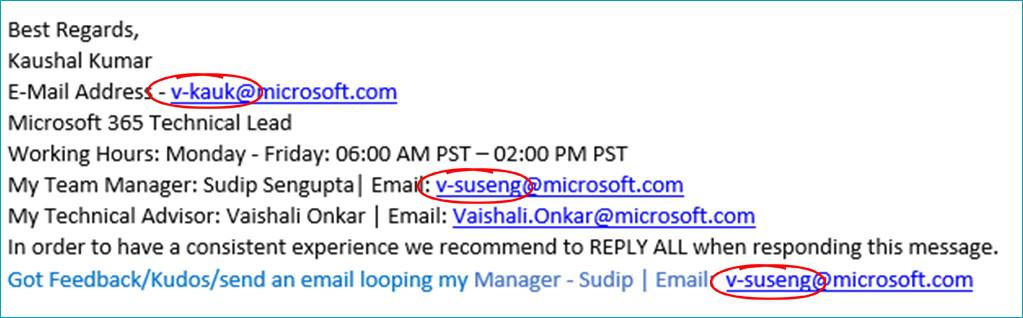

Se vir um traço vertical no nome do e-mail, significa que já não está a trabalhar diretamente com o suporte da Microsoft.

Isso expõe-no a potenciais violações de segurança, uma vez que esses técnicos não estão sujeitos às mesmas normas de conformidade exigidas aos engenheiros dos EUA.

Com um histórico conturbado em matéria de segurança em todos os níveis, neste momento os problemas de suporte são inevitáveis. Manter os seus dados seguros significa optar por uma fonte confiável como a US Cloud. Nunca tivemos uma violação de dados em todos os nossos anos de operação e todos os nossos engenheiros estão sediados nos EUA, por isso cumprimos rigorosamente as normas de conformidade obrigatórias.

Além disso, a US Cloud oferece:

- 30-50% savings on your annual support spend

- Tempo de resposta garantido de 15 minutos para todos os tickets

- Em média, tempos de resolução duas vezes mais rápidos que os da Microsoft

Manter os seus dados seguros e, ao mesmo tempo, economizar em custos de suporte? Isso não é mais apenas uma esperança. Pare de depender do suporte da Microsoft, que cobra caro e oferece pouco. Para obter um suporte mais rápido da Microsoft por menos, procure a US Cloud.